Merge Sort: përdoret në skenarët e bazës së të dhënave, sepse i qëndrueshëm (renditja me shumë çelësa) dhe i jashtëm (rezultatet nuk përshtaten të gjitha në memorie). E dobishme në skenarë të shpërndarë ku të dhëna shtesë mbërrijnë gjatë ose pas renditjes. Konsumi i kujtesës parandalon përdorimin më të gjerë në pajisjet e vogla, por versioni Nlog^2N në vend ekziston. E modifikuara e fundit: 2025-01-22 17:01

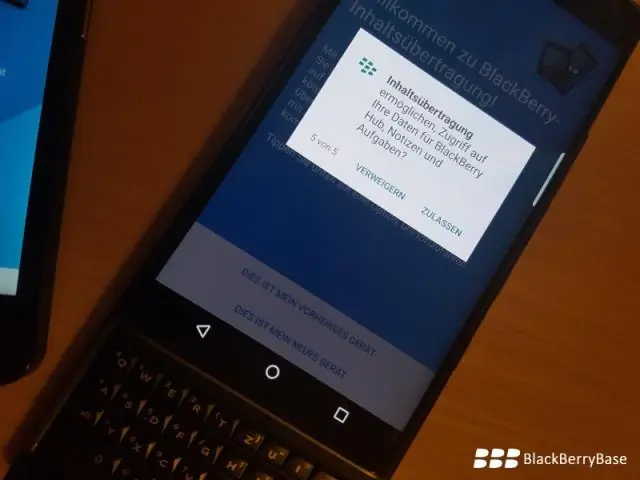

Transferoni përmbajtje duke përdorur Google Drive™ Në pajisjen tuaj të mëparshme, në BlackBerry Content Transfer, trokitni lehtë mbi Next. Prekni Next. Hyni në llogarinë tuaj Google™ ose krijoni një llogari të re Google™. Prekni Lejo. Zgjidhni llojin e të dhënave që dëshironi të transferoni në pajisjen tuaj të re dhe më pas prekni Start. E modifikuara e fundit: 2025-01-22 17:01

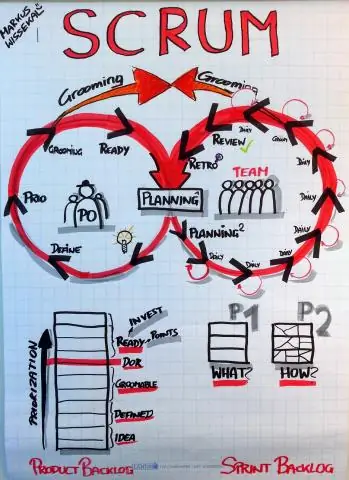

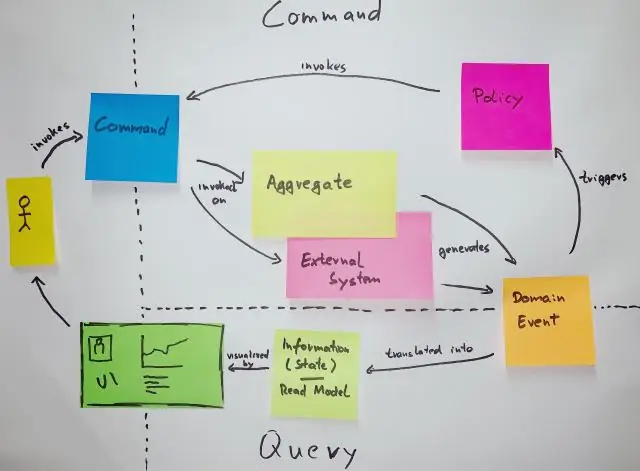

Punimi i parë mbi Scrum u shfaq në Harvard Business Review në janar 1986. Ekipet e softuerit filluan të përdorin procesin e shkathët Scrum në 1993. Procese të tjera të shkathët filluan të shfaqen menjëherë pas kësaj, por termi "i shkathët" u aplikua për herë të parë për Scrum dhe procese të ngjashme në fillimi i vitit 2001. E modifikuara e fundit: 2025-01-22 17:01

Një qendër ngarkese e tipit prizë nuk ka ndërprerës kryesor. Qendrat kryesore të ngarkesës së shtyllës referohen ndonjëherë si panele shtesë, dytësore ose të poshtme. Këto panele shtohen kur të gjitha hapësirat e qarkut në qendrën kryesore të ngarkesës së ndërprerësit janë plot ose kur kërkohet një panel në distancë. E modifikuara e fundit: 2025-01-22 17:01

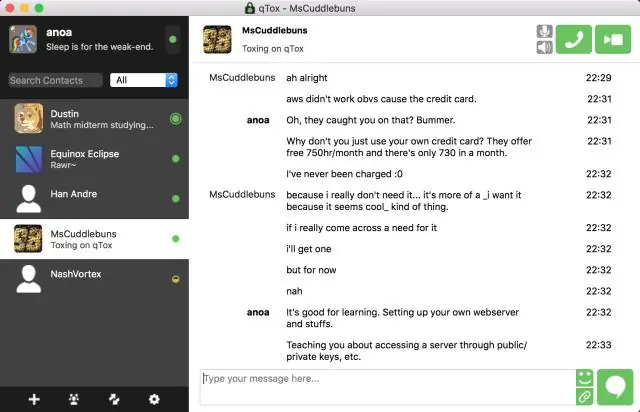

Teknologjia e mesazheve të çastit (IM) është një tip i bisedës në internet që ofron transmetim të tekstit në kohë reale nëpërmjet internetit. Një lajmëtar LAN operon në mënyrë të ngjashme në një rrjet lokal. Platformat më të njohura të IM, si AIM, u mbyllën në 2017 dhe Windows Live Messenger u shkri në Skype. E modifikuara e fundit: 2025-01-22 17:01

Informacioni shëndetësor si diagnozat, informacioni i trajtimit, rezultatet e testeve mjekësore dhe informacioni i recetës konsiderohen informacione të mbrojtura shëndetësore sipas HIPAA, siç janë numrat e identifikimit kombëtar dhe informacioni demografik si datat e lindjes, gjinia, përkatësia etnike dhe kontakti dhe kontakti i urgjencës. E modifikuara e fundit: 2025-01-22 17:01

Abraham Von Brunt, i njohur si Brom Bones, kërkuesi tjetër i Katrinës. Kalorësi pa kokë, një ushtar Hessian që përflitet se do të ndjekë Sleepy Hollow. E modifikuara e fundit: 2025-01-22 17:01

Fortnite është një lojë kërkuese, veçanërisht kur nuk keni një GPU. Sidoqoftë, mos u mashtroni nga kërkesat minimale - procesori Intel Core i3 2.4 GHz, grafika IntelHD 4000 dhe 4 GB RAM - Fortnite është një lojë çuditërisht e kërkuar, veçanërisht pa një GPU. E modifikuara e fundit: 2025-01-22 17:01

Taiwan Semiconductor Manufacturing Company (TSM) pretendon të jetë shkritorja më e madhe në botë e dedikuar gjysmëpërçuesve me lojëra të pastërta. E modifikuara e fundit: 2025-01-22 17:01

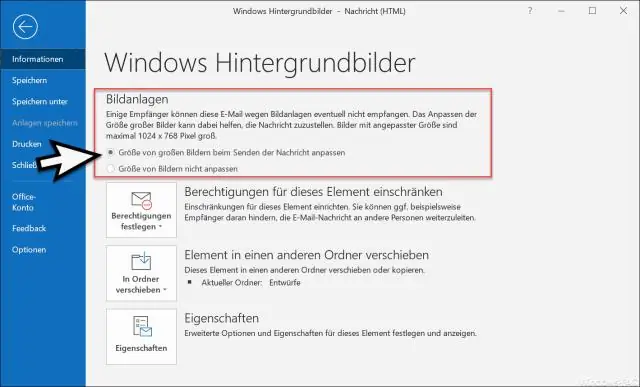

Nëse keni një burim të madh të dhënash, si një bazë të dhënash Access, një bazë të dhënash të SQL Server apo edhe një skedar teksti të madh, mund të merrni gjithashtu të dhëna prej tij duke përdorur Excel. Klikoni "Të dhënat" në shiritin e Excel. Klikoni ikonën "Nga burime të tjera" në seksionin Merrni të dhëna të jashtme. Klikoni "Nga Microsoft Query" në menunë rënëse. E modifikuara e fundit: 2025-01-22 17:01

Arsyeja pse Java nuk bën përjashtim dhe ju merrni numra negativë ka të bëjë me mënyrën se si ruhen numrat. Për një primitiv të gjatë, bajt i parë përdoret për të treguar shenjën e numrit (0 -> pozitiv, 1 -> negativ), ndërsa pjesa tjetër përdoret për vlerën numerike. Kjo do të thotë se Long. E modifikuara e fundit: 2025-01-22 17:01

Si t'i zhvendosni të dhënat tuaja nga Android në iPhone ose iPad me Zhvendosje në iOS Konfiguro iPhone ose iPad derisa të arrish te ekrani i titulluar 'Aplikacionet dhe të dhënat'. Prekni opsionin "Lëvizni të dhënat nga Android". Në telefonin ose tabletin tuaj Android, hapni Google PlayStore dhe kërkoni për Zhvendos në iOS. Hapni listën e aplikacionit Lëviz në iOS. Prekni Instalo. E modifikuara e fundit: 2025-01-22 17:01

Do të zbuloni se ka një gamë të gjerë në koston e mundshme të një tavoline lojrash. Opsionet që ne po mbulojmë fillojnë me nën 100 dollarë dhe shkojnë deri në pothuajse 600 dollarë. Realisht, ju mund të shpenzoni edhe më shumë nëse dëshironi, por ne dëshirojmë t'i mbajmë rekomandimet tona të përballueshme dhe të besueshme për lojtarin mesatar kompjuterik. E modifikuara e fundit: 2025-01-22 17:01

Hinder zvogëlon shpejtësinë e lëvizjes së tyre. Aspekti i Merimangës është një aftësi aspekti që pengon dhe shkakton Rrjetin e merimangës armiqve të afërt çdo sekondë, duke rritur dëmin që ata marrin. E modifikuara e fundit: 2025-01-22 17:01

Një fragment është një komponent i pavarur Android i cili mund të përdoret nga një aktivitet. Një fragment përmbledh funksionalitetin në mënyrë që të jetë më e lehtë për t'u ripërdorur brenda aktiviteteve dhe paraqitjeve. Një fragment funksionon në kontekstin e një aktiviteti, por ka ciklin e tij jetësor dhe zakonisht ndërfaqen e tij të përdoruesit. E modifikuara e fundit: 2025-01-22 17:01

Kostoja për muret e zjarrit të bazuar në host është zakonisht rreth 100 dollarë ose më pak. Firewall-et e ndërmarrjeve mund të kushtojnë mbi 25,000 dollarë. Firewall-et më të njohura të biznesit me rreze të mesme kushtojnë nga 1500 dollarë në rreth 5000 dollarë. Por ky është vetëm çmimi fillestar i blerjes. E modifikuara e fundit: 2025-01-22 17:01

Amazon Cognito përdoret më shpesh nga kompanitë me > 10000 punonjës dhe >1000 milion dollarë të ardhura. E modifikuara e fundit: 2025-01-22 17:01

3-kahëshe' është përcaktimi i elektricistit për një ndërprerës me dy hedhje me një shtyllë (SPDT). Çelësat duhet të krijojnë një qark të plotë që rryma të rrjedhë dhe llamba të ndizet. Kur të dy çelsat janë lart, qarku është i plotë (lart djathtas). Kur të dy çelësat janë të fikur, qarku është i plotë (poshtë djathtas). E modifikuara e fundit: 2025-01-22 17:01

Ka më shumë se një mënyrë për të jailbreakyourFire TV Stick, por kjo metodë hap pas hapi përdor aplikacionin Shkarkues për të instaluar Kodi. Amazon nuk e bën Kodin të disponueshëm në dyqanin e aplikacioneve, por prapë mund ta instaloni dhe përdorniKodi në Fire TV Stick. E modifikuara e fundit: 2025-01-22 17:01

Tema e kategorisë së produktit: Intercom. E modifikuara e fundit: 2025-01-22 17:01

Kthimi ose projektimi ABAB Periudha bazë (e referuar si faza A) vazhdon derisa shkalla e përgjigjes të bëhet e qëndrueshme. Dizajni quhet dizajni ABAB sepse fazat A dhe B janë të alternuara (Kazdin, 1975). E modifikuara e fundit: 2025-01-22 17:01

Dërgoni një ftesë në kalendar nga distanca Krijoni një "Ngjarje të re" (ose një "Ngjarje ekzistuese" nëse jeni duke përcjellë një ftesë në një ngjarje që keni krijuar tashmë). Prekni butonin "Ndrysho". Prekni "Të ftuarit". Shtoni adresat e emailit të njerëzve që dëshironi të ftoni në takimin ose ngjarjen tuaj. E modifikuara e fundit: 2025-01-22 17:01

Çmimi i sugjeruar me pakicë për Galaxy S7 është 669 dollarë dhe S7 edge është 779 dollarë. E modifikuara e fundit: 2025-01-22 17:01

Shkoni te Edit (Win) / Preferences (Mac) > Preferences> General. Kjo hap kutinë e dialogut Preferencat e vendosur në opsionet e përgjithshme. Kërkoni opsionin që thotë Shfaq hapësirën e punës 'RecentFiles' Kur hapni një skedar. E modifikuara e fundit: 2025-01-22 17:01

Struktura e larmishme e fjalive, e cila po ndryshon mënyrën se si i ndërtoni fjalitë tuaja, mund t'i japë lexuesit perceptimin e duhur ose të krijojë mendime dhe ide interesante. Nga ana tjetër, struktura e përsëritur e fjalisë mund ta bëjë shkrimin monoton, konfuz ose thjesht të mërzitshëm. E modifikuara e fundit: 2025-01-22 17:01

Megjithatë, kjo nuk ndalon domosdoshmërisht funksionimin e shërbimeve dhe proceseve në sfond. Nëse keni një pajisje me Android 6.0 ose më lart dhe shkoni te Cilësimet > Opsionet e zhvilluesit > Shërbimet në ekzekutim, mund të prekni aplikacionet aktive dhe të zgjidhni Ndalo. Do të shihni një paralajmërim nëse një aplikacion nuk mund të ndalet në mënyrë të sigurt. E modifikuara e fundit: 2025-01-22 17:01

Protokollet përdoren kryesisht nga serverët Point-to-Point Protocol (PPP) për të vërtetuar identitetin e klientëve të largët përpara se t'u jepet atyre akses në të dhënat e serverit. Shumica e tyre përdorin një fjalëkalim si gur themeli i vërtetimit. Në shumicën e rasteve, fjalëkalimi duhet të ndahet paraprakisht midis subjekteve komunikuese. E modifikuara e fundit: 2025-01-22 17:01

Leja është akti i marrjes së pëlqimit nga një pajtimtar për t'i dërguar atij mesazhe komerciale të marketingut me email. Nëse nuk keni leje të nënkuptuar për t'i dërguar email një personi, atëherë do t'ju duhet leje e shprehur për t'i dërguar atij fushata. E modifikuara e fundit: 2025-01-22 17:01

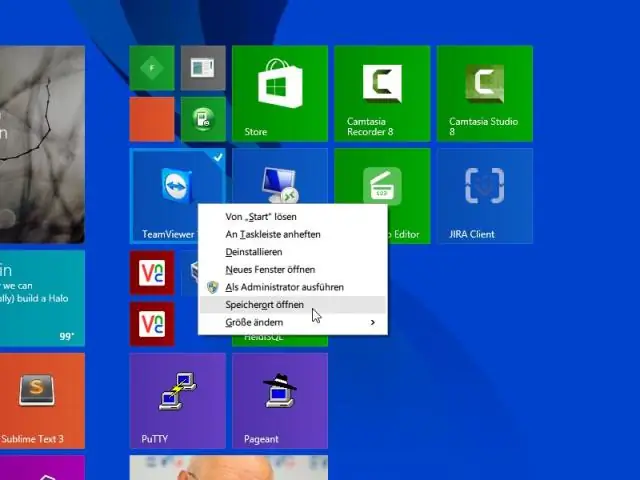

Këshilla dhe truket – Nxjerrja e MSI nga Adobe Acrobat Reader DC Shkarkoni *.exe si zakonisht nga faqja e internetit e Adobe Acrobat Reader DC Distribution. Tani hapni një komandë të ngritur dhe lundroni ku o keni ruajtur skedarin e shkarkimit. Ekzekutoni linjën e mëposhtme të komandës: AcroRdrDC1800920044_en_US.exe –sfx_o”C:TempAdobe” –sfx_ne. E modifikuara e fundit: 2025-06-01 05:06

Si një sistem i menaxhimit të bazës së të dhënave relacionale (RDBMS), SQL Server përdor kufizimin e integritetit të referencës për të siguruar që të dhënat në një tabelë të tregojnë të dhënat në një tabelë tjetër - dhe të mos tregojnë për të dhëna që nuk ekzistojnë. SQL Server përdor kufizime, nxitës, rregulla dhe parazgjedhje për të zbatuar integritetin referues. E modifikuara e fundit: 2025-01-22 17:01

Në informatikë, një proces është shembulli i një programi kompjuterik që po ekzekutohet nga një ose shumë fije. Ai përmban kodin e programit dhe aktivitetin e tij. Në varësi të sistemit operativ (OS), një proces mund të përbëhet nga fije të shumta ekzekutimi që ekzekutojnë udhëzime njëkohësisht. E modifikuara e fundit: 2025-01-22 17:01

VIDEO Në lidhje me këtë, si mund ta instaloj aplikacionin e pllakave? Nga pajisja juaj celulare aplikacioni dyqan ose treg, gjeni dhe instaloni aplikacionin Tile . Pasi të aplikacioni ka qene instaluar , hape Aplikacioni i pllakave .. E modifikuara e fundit: 2025-01-22 17:01

Shtypja dinamike. Shtypja dinamike: vetia e një gjuhe ku kontrollet e tipit kryhen kryesisht në kohën e ekzekutimit. Një variabël shtypet në mënyrë dinamike kur lloji i objektit (objekteve) që do të emërojë nuk specifikohet në kohën e përpilimit. Një program shtypet në mënyrë dinamike nëse përdor të paktën një variabël të shtypur dinamikisht. E modifikuara e fundit: 2025-01-22 17:01

Rachel na tha se dëmtimi i softuerit dhe hard drive-it janë dy arsye pse kompjuteri juaj mund të ngadalësohet me kalimin e kohës. Dy fajtorë të tjerë të mëdhenj janë mungesa e RAM-it (memoria për të ekzekutuar programet) dhe thjesht mbarimi i hapësirës në hard disk. Mospasja e RAM-it të mjaftueshëm bën që hard disku juaj të përpiqet të kompensojë mungesën e memories. E modifikuara e fundit: 2025-01-22 17:01

Si të kontrolloni nëse një lidhje është Nofollow? Klikoni me të djathtën në shfletuesin tuaj dhe klikoni "Shiko burimin e faqes". Më pas, kërkoni lidhjen në HTML të faqes. Nëse shihni një atribut rel=”nofollow”, kjo lidhje ndiqet. Përndryshe, lidhja është dofollow. E modifikuara e fundit: 2025-01-22 17:01

Një hard disk mund të përdoret për të ruajtur çdo të dhënë, duke përfshirë foto, muzikë, video, dokumente teksti dhe çdo skedar të krijuar ose shkarkuar. Gjithashtu, disqet e ngurtë ruajnë skedarë për sistemin operativ dhe programet softuerike që funksionojnë në kompjuter. E modifikuara e fundit: 2025-01-22 17:01

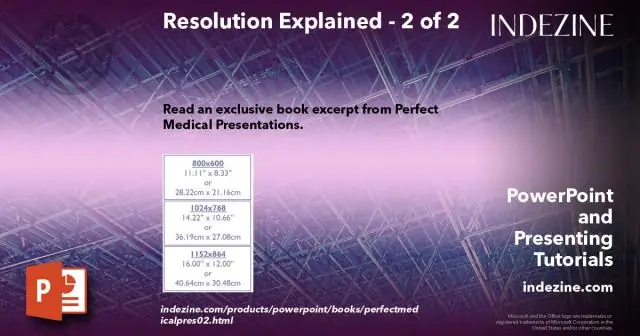

Hapni skedarin tuaj PDF në Adobe Photoshop nëse dëshironi të ndryshoni rezolucionin, si një alternativë duke përdorur një program të integruar në Acrobat. Menjëherë do t'ju kërkohet të zgjidhni cilësimet për PDF-në, duke përfshirë rezolucionin. Shkruani rezolucionin e dëshiruar dhe vazhdoni të hapni skedarin. Ruani PDF-në në rezolucionin e ri. E modifikuara e fundit: 2025-06-01 05:06

Një variant i zakonshëm në programimin e orientuar nga objekti është modeli i ngjarjes së deleguar, i cili ofrohet nga disa ndërfaqe grafike të përdoruesit. Ky model bazohet në tre entitete: një kontroll, i cili është burimi i ngjarjes. dëgjuesit, të quajtur edhe mbajtës të ngjarjeve, që marrin njoftimin e ngjarjes nga burimi. E modifikuara e fundit: 2025-01-22 17:01

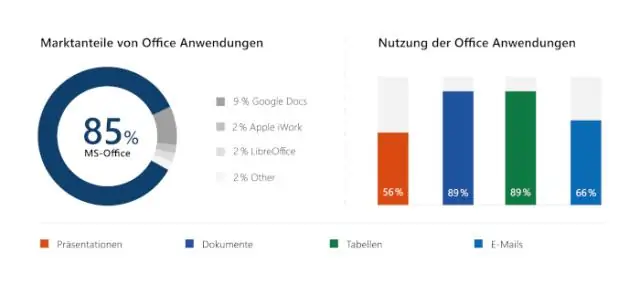

Rreth 58 për qind e të dhënave “sensitive” në cloud – duke përfshirë planet e biznesit, të dhënat mjekësore dhe parashikimet financiare – ruhen në dokumentet e Office, tregoi studimi. Rreth 30 përqind janë në Excel, 17 përqind në Word dhe 10 përqind në PowerPoint. E modifikuara e fundit: 2025-01-22 17:01

Procesi tradicional ETL procesi ETL: nxjerr, transformon dhe ngarkon. Më pas analizoni. Ekstrakt nga burimet që drejtojnë biznesin tuaj. Të dhënat nxirren nga bazat e të dhënave të përpunimit të transaksioneve në internet (OLTP), sot më të njohura thjesht si 'baza të të dhënave transaksionale', dhe burime të tjera të të dhënave. E modifikuara e fundit: 2025-01-22 17:01