Pyetje për intervistë me zhvillues të plotë Stack: Cila është gjuha më thelbësore e programimit për punën tuaj? Në cilat projekte kodimi jeni duke punuar aktualisht? Cila, sipas jush, është cilësia më e rëndësishme në një Zhvillues Full Stack? Si qëndroni të ndërgjegjshëm për zhvillimet në industrinë e teknologjisë? Përshkruani një kohë kur keni bërë një gabim në detyrat tuaja. E modifikuara e fundit: 2025-01-22 17:01

Për të shtuar një klasë proxy në projektin tuaj duke përdorur Wsdl.exe Nga një linjë komande, përdorni Wsdl.exe për të krijuar një klasë proxy, duke specifikuar (në minimum) URL-në e shërbimit të Web Server Report. Mjeti WSDL pranon një numër argumentesh të vijës së komandës për gjenerimin e një përfaqësuesi. E modifikuara e fundit: 2025-01-22 17:01

Hapat për të kthyer VOB në MKV Ngarkoni pa humbje skedarët VOB. Futni diskun tuaj DVD në DVDdrive tuaj dhe më pas gjeni skedarët tuaj VOB në dosjen ViDEO_TS. Zgjidhni MKV si format video dalëse. Zgjidhni 'MKV' si formatin e daljes nga 'Profili' > 'CommonVideo' si format e daljes. Filloni konvertimin e videove VOB në MKV. E modifikuara e fundit: 2025-06-01 05:06

Pas nisjes së FixMeStick, ai krijon një lidhje interneti, kontrollon për përditësime të produktit, shkarkon nënshkrimet më të fundit të malware dhe fillon skanimin e tij për heqjen e malware. E gjithë kjo ndodh pa asnjë veprim nga përdoruesi. Në fakt, shfaqet një njoftim që sugjeron që të shkoni të bëni një pushim, pasi skanimi mund të zgjasë disa orë. E modifikuara e fundit: 2025-01-22 17:01

Në vijim janë hapat për të krijuar një projekt të thjeshtë Spring Boot. Hapi 1: Hapni inicializuesin Spring https://start.spring.io. Hapi 2: Jepni emrin e Grupit dhe Artifaktit. Hapi 3: Tani klikoni në butonin Generate. Hapi 4: Ekstraktoni skedarin RAR. Hapi 5: Importoni dosjen. SpringBootExampleApplication.java. pom.xml. E modifikuara e fundit: 2025-01-22 17:01

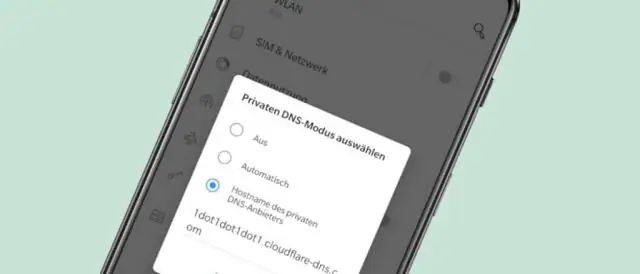

DNS standarde nuk është i koduar askund. DNSSEC ka përgjigje të nënshkruara (por ende jo të koduara) në mënyrë kriptografike. Ka pasur disa ide dhe zbatime jo standarde ndër vite, por asgjë madhore. E modifikuara e fundit: 2025-01-22 17:01

Disa shembuj të emrave të zakonshëm janë gjëra të tilla si tryezë, qen, qytet, dashuri, film, oqean, libër. Një përemër është një emër që referon një person, vend, send, kafshë ose ide të caktuar. Gjithçka rreth jush është një emër, kështu që të mësoni të identifikoni emrat e zakonshëm dhe të duhur është i rëndësishëm për shkrimin tuaj. E modifikuara e fundit: 2025-01-22 17:01

Lidhuni me Raspberry Pi me celularin/tabletin tuaj Së pari instaloni serverin tightvnc në Raspberry Pi. Sigurohuni që të jeni lidhur në të njëjtin rrjet WiFi me pajisjen tuaj celulare nga Raspberry Pi. Gjeni adresën IP të Raspberry Pi tuaj duke përdorur ifconfig. Tani filloni serverin VNC në vncserverin Raspberry Pi:1. E modifikuara e fundit: 2025-01-22 17:01

Ndërprerësi me një pol është kali i punës për qëllime të përgjithshme të çelsave. Përdoret për të kontrolluar një dritë, enë ose pajisje tjetër nga një vend i vetëm. Një tipar karakteristik i një çelësi me një pol është se ai ka shenja të ndezjes dhe fikjes në çelës. E modifikuara e fundit: 2025-01-22 17:01

A e siguron Google DNS Publike të ashtuquajturin 'hop-i i fundit' duke enkriptuar komunikimin me klientët? Po! Trafiku tradicional DNS transportohet mbi UDP ose TCP pa kriptim. Ne ofrojmë gjithashtu DNS mbi HTTPS i cili kodon trafikun midis klientëve dhe DNS Publike të Google. E modifikuara e fundit: 2025-01-22 17:01

Urs do të thotë 'i juaji. E modifikuara e fundit: 2025-01-22 17:01

Një model i të dhënave përkufizohet si mënyra e strukturuar arkitektonike e ruajtjes së të dhënave në një aplikacion. Platforma Salesforce ofron një model standard i cili ju lejon të personalizoni modelet e të dhënave për funksione të personalizuara. Modelimi i të dhënave: Jepni të dhënave tuaja një strukturë - fusha, objekte dhe marrëdhënie në Salesforce Org. E modifikuara e fundit: 2025-01-22 17:01

Një pikë funksioni (FP) është një njësi matëse për të shprehur sasinë e funksionalitetit të biznesit, që një sistem informacioni (si produkt) i ofron një përdoruesi. FP-të matin madhësinë e softuerit. Ata janë pranuar gjerësisht si një standard i industrisë për përmasat funksionale. E modifikuara e fundit: 2025-01-22 17:01

Përgjigja më e mirë: Hard disku i jashtëm më i madh që mbështet PS4 mund të jetë deri në 8 TB, që është kapaciteti maksimal i ruajtjes së jashtme të konsolës. E modifikuara e fundit: 2025-01-22 17:01

Sensorët e trupit Lejon qasje në të dhënat tuaja shëndetësore nga monitoruesit e rrahjeve të zemrës, gjurmuesit e fitnesit dhe sensorë të tjerë të jashtëm. Thegood: Aplikacionet e fitnesit kanë nevojë për këtë leje për të monitoruar rrahjet e zemrës tuaj gjatë stërvitjes, për të dhënë këshilla shëndetësore, etj. E keqja: Një aplikacion keqdashës mund të spiunojë shëndetin tuaj. E modifikuara e fundit: 2025-06-01 05:06

Tiger Cash është ideal për çdo student që mban një kartë ID Mizzou dhe kalon kohë në kampus. Menaxheri i TigerCard lejon përdoruesit të depozitojnë fonde në një llogari të parapaguar që mund të përdoret në Dyqanin Mizzou, të gjitha vendndodhjet e Shërbimeve të Ngrënies në Kampus dhe shërbime të zgjedhura në MizzouRec. E modifikuara e fundit: 2025-01-22 17:01

Përgjigje: Nëse hyni në shërbimet e Oath si përdorues i identifikuar (p.sh. keni një llogari dhe identifikoheni për të hyrë në shërbime si Messenger, Yahoo Mail, AOL Mail dhe të tjera) do t'ju duhet të pajtoheni me Kushtet e reja të Shërbimit të Betimit dhe Politika e Privatësisë së Betimit. Këto ndryshime hyjnë në fuqi për përdoruesit e identifikuar sapo të bien dakord. E modifikuara e fundit: 2025-01-22 17:01

Oracle VirtualBox, dikur SunVirtualBox, është një platformë virtualizimi me burim të hapur që ju lejon të ekzekutoni shumë sisteme operative në një makinë të vetme. Nëse po kaloni nga VMware në VirtualBox, mund të importoni ose lexoni një makinë VMwarevirtual në VirtualBox. E modifikuara e fundit: 2025-01-22 17:01

Administratorët e bazës së të dhënave (DBA) përdorin softuer të specializuar për të ruajtur dhe organizuar të dhënat. Roli mund të përfshijë planifikimin e kapacitetit, instalimin, konfigurimin, hartimin e bazës së të dhënave, migrimin, monitorimin e performancës, sigurinë, zgjidhjen e problemeve, si dhe rezervimin dhe rikuperimin e të dhënave. E modifikuara e fundit: 2025-01-22 17:01

Vërshimi i veprimit në shiritin e veprimeve siguron qasje në veprimet e përdorura më rrallë të aplikacionit tuaj. Ikona e tejmbushjes shfaqet vetëm në telefonat që nuk kanë çelësa harduerikë të menysë. Telefonat me tastet e menusë shfaqin tejkalimin e veprimit kur përdoruesi shtyp tastin. Vërshimi i veprimit është fiksuar në anën e djathtë. E modifikuara e fundit: 2025-01-22 17:01

termit Në lidhje me këtë, si quhet milingona e bardhë? Zakonisht ishin foletë e termiteve i njohur si terminarium ose termitaria. Në anglishten e mëparshme, termitet ishin i njohur si "dru milingonat "ose" milingonat e bardha Termi modern u përdor për herë të parë në 1781.. E modifikuara e fundit: 2025-01-22 17:01

Në SQL Server, një sinonim është një pseudonim ose emër alternativ për një objekt të bazës së të dhënave si një tabelë, pamje, procedurë e ruajtur, funksion të përcaktuar nga përdoruesi dhe sekuencë. Një sinonim ju ofron shumë përfitime nëse e përdorni siç duhet. E modifikuara e fundit: 2025-01-22 17:01

Një pseudonim indeksi është një emër dytësor që përdoret për t'iu referuar një ose më shumë indekseve ekzistuese. Shumica e API-ve të Elasticsearch pranojnë një pseudonim indeksi në vend të emrit të indeksit. E modifikuara e fundit: 2025-06-01 05:06

Perfect For Programmers Linux mbështet pothuajse të gjitha gjuhët kryesore të programimit (Python, C/C++, Java, Perl, Ruby, etj.). Për më tepër, ai ofron një gamë të gjerë aplikacionesh të dobishme për qëllime programimi. Terminali Linux është më i lartë se përdorimi i linjës së komandës së Window për zhvilluesit. E modifikuara e fundit: 2025-01-22 17:01

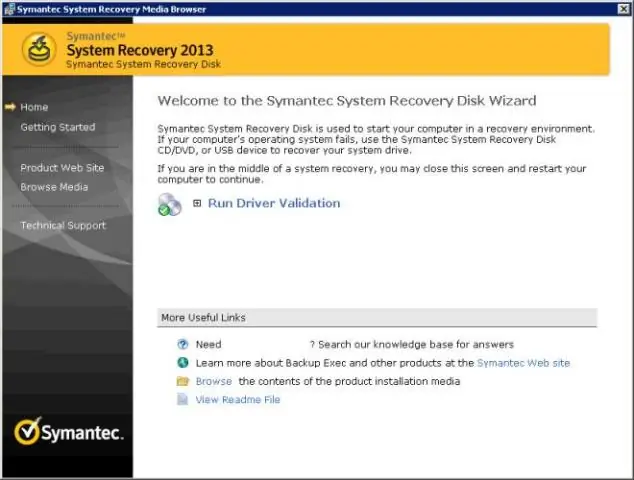

Pasi të hyni në Ghost, ndërmerrni hapat e mëposhtëm për të krijuar imazhin në nivel lokal: Klikoni OK në ekranin informativ Ghost. Kliko Local. Klikoni Disk. Klikoni në imazh. Zgjidhni diskun që dëshironi të kapni imazhin dhe zgjidhni OK. Shfletoni në pajisjen e jashtme ku dëshironi të ruani imazhin tuaj dhe jepni një emër skedari. Klikoni Ruaj. E modifikuara e fundit: 2025-01-22 17:01

Supremo përbëhet nga një skedar i vogël i ekzekutueshëm që nuk kërkon instalimin dhe konfigurimin e mureve të zjarrit të ruterit. SIGURT. Lidhuni me një pajisje në distancë dhe transferoni skedarët tuaj në siguri të plotë falë algoritmit AES 256-bit dhe pajtueshmërisë me UAC. E modifikuara e fundit: 2025-01-22 17:01

Klikoni në skedën e serverëve në eclipse dhe më pas klikoni dy herë në serverin e listuar atje. Zgjidhni skedën e portit në faqen e konfigurimit të hapur. Ndryshoni portin në çdo portë tjetër. Rinisni serverin. E modifikuara e fundit: 2025-01-22 17:01

Një nga arsyet më themelore që infermierët të fokusohen në informatikë është ardhja e sistemit kombëtar të të dhënave elektronike të shëndetit. Së paku, infermierët duhet të dinë se si të dokumentojnë kujdesin e pacientit dhe të respektojnë masat e duhura paraprake të privatësisë në sistemin kompjuterik të spitalit. E modifikuara e fundit: 2025-01-22 17:01

SafeBack është një mjet softuerik që përdoret për të ruajtur provat kompjuterike. Versioni origjinal i SafeBack përdoret nga të gjitha agjencitë kryesore ushtarake të SHBA-së, agjencitë e inteligjencës amerikane dhe nga mijëra agjenci të zbatimit të ligjit në mbarë botën. E modifikuara e fundit: 2025-01-22 17:01

Klikoni ikonën e ingranazhit në krye të çdo faqeje të Gmail dhe zgjidhni cilësimet e postës. Klikoni Llogaritë dhe importoni. Kliko "Ndrysho opsionet e rikuperimit të fjalëkalimit" në seksionin "Ndrysho cilësimet e llogarisë". Kliko "Modifiko" nën "Pyetja e sigurisë". Plotësoni formularin dhe klikoni Ruaj për të bërë ndryshimet tuaja. E modifikuara e fundit: 2025-01-22 17:01

Një kopje rezervë në rritje është ajo në të cilën kopjet e njëpasnjëshme të të dhënave përmbajnë vetëm pjesën që ka ndryshuar që nga krijimi i kopjes rezervë të mëparshme. Kur nevojitet një rikuperim i plotë, procesi i restaurimit do të ketë nevojë për rezervimin e plotë të fundit plus të gjitha kopjet rezervë shtesë deri në pikën e restaurimit. E modifikuara e fundit: 2025-01-22 17:01

Me Verizon Plan Unlimited, ju merrni një lejim prej 15 GB të të dhënave me shpejtësi të lartë 4G LTE për Mobile Hotspot dhe Jetpacks për çdo cikël faturimi. Pasi të keni përdorur 15 GB të të dhënave 4G LTE, shpejtësia juaj e të dhënave Mobile Hotspot do të reduktohet deri në 600 Kbps për pjesën tjetër të ciklit të faturimit. E modifikuara e fundit: 2025-01-22 17:01

Përmbledhje. Një kërcënim është çdo aktivitet që mund të çojë në humbje/korrupsion të të dhënave deri në ndërprerje të operacioneve normale të biznesit. Ka kërcënime fizike dhe jo fizike. Kërcënimet fizike shkaktojnë dëme në harduerin dhe infrastrukturën e sistemeve kompjuterike. Shembujt përfshijnë vjedhjen, vandalizmin deri në fatkeqësitë natyrore. E modifikuara e fundit: 2025-06-01 05:06

Si ta përdorni: Mbani të shtypur tastin Alt (djathtas ose majtas) dhe shtypni shkronjën me theks. Për shkronjat e mëdha, mbani të shtypur tastin Shift dhe butonin Alt dhe shtypni shkronjën me theks. Për simbolet, mbani të shtypur tastin Alt dhe shtypni shkronjën me simbolin. E modifikuara e fundit: 2025-01-22 17:01

Fitbit Ace gjurmon hapat, minutat aktive dhe gjumin dhe tregon statistika në një ekran të ndritshëm dhe të lehtë për t'u lexuar. E modifikuara e fundit: 2025-01-22 17:01

Mënyra e vetme për ta bërë këtë është të ulni volumin me butonat në anën e majtë të iPhone Xs, iPhone Xs Max dhe iPhone Xr derisa të fillojë në modalitetin e vibrimit. Nëse zëri i volumit të telefonit është në heshtje, tingulli i diafragmës së kamerës do të pushojë së lëshuari tingullin e grilave kur bëni fotografi. E modifikuara e fundit: 2025-01-22 17:01

Klikoni me të djathtën mbi një ent, tregoni "Shto të re" dhe zgjidhni "Properti komplekse". Një pronë e tipit kompleks me një emër të paracaktuar i shtohet entitetit. Një tip i paracaktuar (i zgjedhur nga llojet ekzistuese komplekse) i caktohet pronës. Caktoni tipin e dëshiruar për pronën në dritaren Properties. E modifikuara e fundit: 2025-01-22 17:01

Bazat e të dhënave për arsimin Nga shkollat fillore deri te kolegjet, institucionet arsimore përdorin bazat e të dhënave për të mbajtur gjurmët e studentëve, notave, transferimeve, transkripteve dhe të dhëna të tjera të studentëve. Ka edhe paketa të specializuara të bazës së të dhënave të drejtuara drejt shkollave dhe kolegjeve. E modifikuara e fundit: 2025-01-22 17:01

VLAN privat. LAN virtual (VLAN) përdoret për të ndarë një domen transmetues në domen më të vogël në shtresën 2. Vetëm (të gjithë) hostet që i përkasin të njëjtit VLAN janë në gjendje të komunikojnë me njëri-tjetrin ndërsa për të komunikuar me hostet e tjerë VLAN, është bërë rutimi Inter Vlan. E modifikuara e fundit: 2025-01-22 17:01

Makina Virtuale Microsoft® është motori softuerik që ekzekuton kodin Java. Një CD e makinës virtuale të Microsoft-it u përfshi me disa versione të mëparshme të sistemeve operative të Microsoft. CD-ja e makinës virtuale të Microsoft nuk është më e disponueshme. E modifikuara e fundit: 2025-01-22 17:01