Le të shohim disa fakte rreth kriptimit të vëllimit AWS EBS, vëllimi rrënjësor nuk mund të zgjidhet për kriptim gjatë nisjes së shembullit. Vëllimi jo-root mund të kodohet gjatë lëshimit ose pas lëshimit. Vëllimi rrënjësor nuk mund të kodohet pas lëshimit të një shembulli pa krijuar një fotografi të tij. E modifikuara e fundit: 2025-01-22 17:01

Aftësitë e dëshiruara është një klasë që përdoret për të deklaruar një sërë kërkesash bazë, si kombinime të shfletuesve, sistemeve operative, versioneve të shfletuesit, etj. për të kryer testimin e automatizuar të një aplikacioni në internet. E modifikuara e fundit: 2025-01-22 17:01

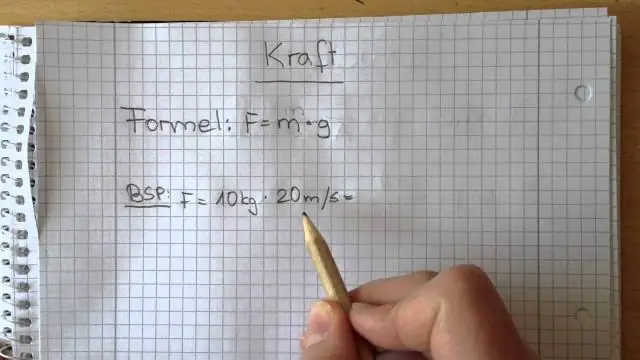

Për të gjetur masën e formulës relative (M r) të një përbërjeje, shtoni së bashku vlerat e masës atomike relative (vlerat A r) për të gjithë atomet në formulën e tij. Gjeni M r të monoksidit të karbonit, CO. Gjeni M r të oksidit të natriumit, Na 2O. Formula relative e masës së një substance, e paraqitur në gram, quhet një mol i asaj substance. E modifikuara e fundit: 2025-06-01 05:06

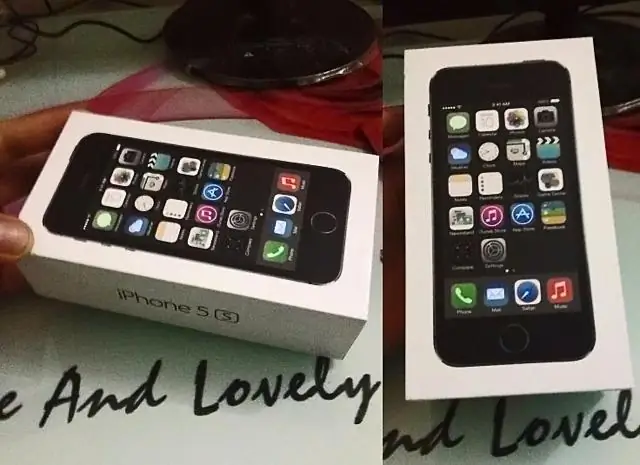

A vjen iPod i gjeneratës së 5-të me skanimin e ID-së së gjurmëve të gishtërinjve? Përgjigje: A: Përgjigje: A: E vetmja pajisje që Apple shet deri më tani që ka skanerin e gjurmëve të gishtërinjve është iPhone 5S. E modifikuara e fundit: 2025-01-22 17:01

CASP synon të ndihmojë individët të zhvillojnë aftësi për të gjetur dhe për t'i dhënë kuptim provave kërkimore, duke i ndihmuar ata të zbatojnë provat në praktikë. Mjetet e Programit të Aftësive të Vlerësimit Kritik (CASP) u zhvilluan për t'i mësuar njerëzit se si të vlerësojnë në mënyrë kritike lloje të ndryshme të provave. E modifikuara e fundit: 2025-01-22 17:01

Skenarët e mëposhtëm kanë më shumë gjasa të tërheqin termitet në shtëpinë tuaj. Grumbujt e drurit. Druri i zjarrit dhe grumbujt e drurit mund të tërheqin termitet, duke i afruar ata më pranë shtëpisë tuaj. Gjethja e tepërt. Ndërsa kalben, pemët dhe trungjet e ngordhura tërheqin termitet. Gjymtyrët dhe gjethet e pemëve. Mulch. Ulluqet e bllokuara. Krahët. Tuba balte. Frass. E modifikuara e fundit: 2025-01-22 17:01

Si të: Si të importoni librin e adresave (CSV) në Outlook2003 Hapi 1: Hapni Microsoft Outlook. Klikoni në "Skedar" dhe zgjidhni "import dhe eksport…" Zgjidhni "Import nga një skedar tjetër programi" Zgjidhni "Vlerat e ndara me presje (Windows) Shfletoni për skedarin Son_Emails_Addresses.csv. Zgjidhni "Kontaktet" Sigurohuni që skedari i importit të jetë i shënuar. E modifikuara e fundit: 2025-01-22 17:01

Në fakt, DNS kryesisht përdor Protokollin e të Dhënave të Përdoruesit (UDP) në portin numër 53 për të shërbyer kërkesa. E modifikuara e fundit: 2025-01-22 17:01

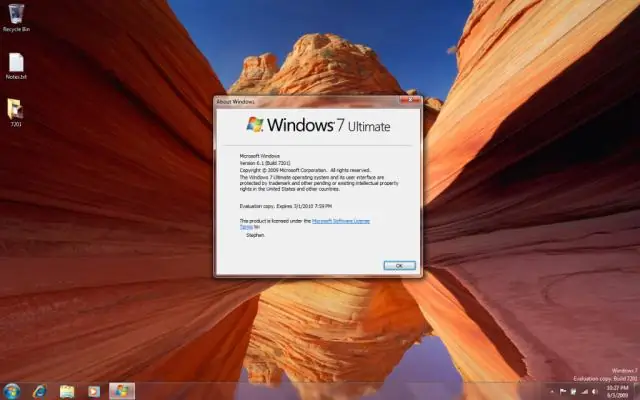

Instalimi i Windows 7 SP1 duke përdorur Windows Update (rekomandohet) Zgjidhni butonin Start > Të gjitha programet > WindowsUpdate. Në panelin e majtë, zgjidhni Kontrolloni për përditësime. Nëse gjenden përditësime të rëndësishme, zgjidhni lidhjen për të parë përditësimet e disponueshme. Zgjidhni Instalo përditësimet. Ndiqni udhëzimet për të instaluar SP1. E modifikuara e fundit: 2025-01-22 17:01

Heqja e shtrëngimit të bakrit dhe unazave të kapëseve prej çeliku të pandryshkshëm nga tubi PEX bën të mundur ripërdorimin e pajisjeve PEX. Së pari, prisni pajisjen nga sistemi sa më afër fundit të montimit. E modifikuara e fundit: 2025-01-22 17:01

Polimorfizmi është një nga veçoritë e PHP të programimit të orientuar drejt objektit (OOP). Nëse e themi me fjalë të tjera, 'Polymorphism përshkruan një model në Programimin e Orientuar në Objekt në të cilin një klasë ka funksione të ndryshme ndërsa ndan një ndërfaqe të përbashkët.'. E modifikuara e fundit: 2025-01-22 17:01

Certifikimi NASM është më shumë një certifikim ushtrimi korrigjues ndërsa certifikimi ISSA është më shumë një certifikim trajnimi i përgjithshëm. NASM është akredituar nga NCCA ndërsa ISSA është akredituar nga DEAC. Të dyja këto certifikata të trajnimit personal vlerësohen shumë në industrinë e trajnimit personal. E modifikuara e fundit: 2025-01-22 17:01

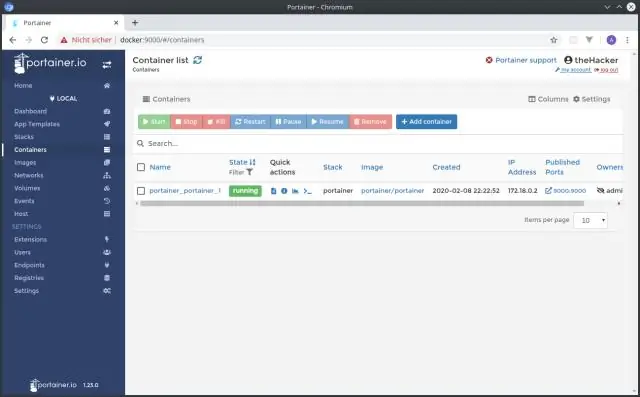

Fillimi i shpejtë për përmbajtjet e regjistrit të kontejnerëve. Perpara se te fillosh. Ndërtoni një imazh Docker. Shtoni imazhin në Regjistrin e kontejnerëve. Konfiguro dokerin për të përdorur mjetin e linjës së komandës gcloud si një ndihmës kredencialesh. Etiketoni imazhin me një emër regjistri. Shtyjeni imazhin te Regjistri i kontejnerëve. Tërhiqeni imazhin nga Regjistri i kontejnerëve. Pastroni. Ç'pritet më tej. E modifikuara e fundit: 2025-01-22 17:01

Si të gjeni adresën tuaj IP të bazës së të dhënave dhe portën SQL Mbani tastin e Windows në tastierë dhe më pas shtypni tastin 'R' për të hapur kutinë 'Run'. Shkruani 'cmd' në kutinë e tekstit dhe më pas klikoni 'OK'. Në kutinë e zezë që shfaqet shkruani 'ipconfig'. Kërkoni titullin 'Përshtatës Ethernet' dhe kërkoni 'adresa IPV4', kjo është adresa juaj lokale IP. E modifikuara e fundit: 2025-01-22 17:01

Jo, certifikimi CCNA nuk është aspak thelbësor për një karrierë të sigurisë së informacionit. CCNA ju ndihmon të kuptoni rrjetëzimin. Djemtë e trajnuar për sigurinë e informacionit punojnë në firma auditimi, monitorimi dhe sigurie. CISA, CISSP, CIA, CISM është ajo që duhet të shikoni. E modifikuara e fundit: 2025-01-22 17:01

Shkoni te Cilësimet > Bateria dhe prekni 3 pika vertikale në pjesën e sipërme djathtas të ekranit. Zgjidhni Përdorimin e baterisë dhe kontrolloni se cili aplikacion po konsumon më shumë energji që rezulton në mbinxehje. Fajtori midis aplikacioneve mund të jetë një aplikacion i integruar i Google ose një aplikacion i palës së tretë. E modifikuara e fundit: 2025-01-22 17:01

Nisni regjistrin Java RMI Për të nisur regjistrin, ekzekutoni komandën rmiregistry në hostin e serverit. Kjo komandë nuk prodhon asnjë dalje (kur është e suksesshme) dhe zakonisht ekzekutohet në sfond. Për më shumë informacion, shihni dokumentacionin e veglave për rmirregistry [Solaris, Windows]. E modifikuara e fundit: 2025-01-22 17:01

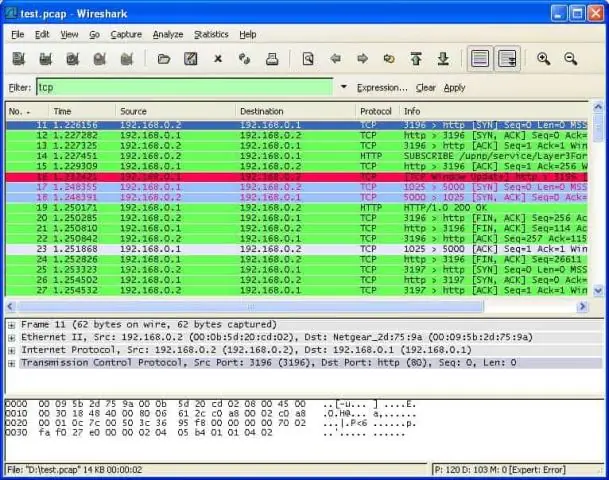

Nëse ngarkoj një skedar, kompjuteri im do të jetë burimi dhe serveri do të jetë destinacioni. Burimi është sistemi që dërgon të dhënat; destinacioni është sistemi që merr të dhënat. Në rrjedhën e të dhënave njëdrejtimëshe, do të shihni (relativisht) pako të mëdha nga një pikë fundore, me tcp. E modifikuara e fundit: 2025-01-22 17:01

Klikoni në menunë Start dhe përdorni shtegun Start > AllPrograms > Windows Virtual PC > Windows XPMode. Shkruani një fjalëkalim në kutinë që shfaqet për ta përdorur për makinën tuaj virtuale, shkruani përsëri për të verifikuar dhe kliko tjetër. Në ekranin e dytë, zgjidhni opsionin për të aktivizuar përditësimet automatike dhe klikoni tjetër. E modifikuara e fundit: 2025-01-22 17:01

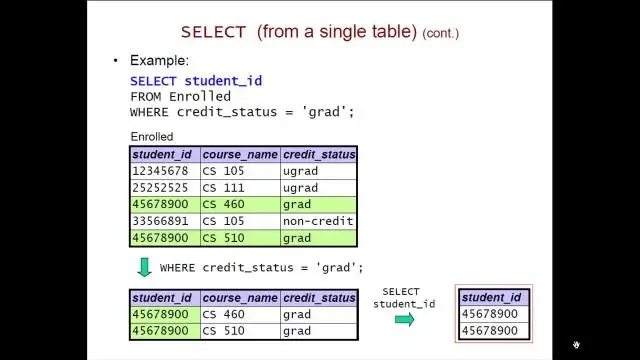

Identiteti i Serverit SQL. Kolona e identitetit të një tabele është një kolonë vlera e së cilës rritet automatikisht. Vlera në një kolonë identiteti krijohet nga serveri. Një përdorues në përgjithësi nuk mund të fusë një vlerë në një kolonë identiteti. Kolona e identitetit mund të përdoret për të identifikuar në mënyrë unike rreshtat në tabelë. E modifikuara e fundit: 2025-01-22 17:01

Videokamerat mbledhin audion e tyre përmes mikrofonit të integruar, por jo të gjithë mikrofonat krijohen në mënyrë të barabartë. Ekzistojnë tre lloje themelore: mono, stereo dhe shumëkanalësh ose 'tingulli rrethues'. E modifikuara e fundit: 2025-01-22 17:01

IPX/SPX do të thotë Shkëmbimi i paketave në Internetwork/Shkëmbimi i paketave të renduara. IPX dhe SPX janë protokolle rrjeti të përdorura fillimisht në rrjetet që përdorin sistemet operative Novell NetWare, por u përdorën gjerësisht në rrjetet që vendosin Microsoft Windows LANS, pasi ato zëvendësuan NetWare LANS. E modifikuara e fundit: 2025-01-22 17:01

Ashtu si HTTPS, WSS (WebSockets mbi SSL/TLS) është i koduar, duke mbrojtur kështu nga sulmet njeri në mes. Një sërë sulmesh kundër WebSockets bëhen të pamundura nëse transporti është i siguruar. E modifikuara e fundit: 2025-01-22 17:01

Në mënyrë të ngjashme, nëse përdorni një version Android më të vjetër se 4.0, do t'ju duhet të shtypni dhe mbani një hapësirë boshe në ekranin tuaj bazë dhe të prisni që të shfaqet një menu. Në atë meny, zgjidhni opsionin Folders > New Folder, i cili do të vendosë një dosje në ekranin tuaj bazë. Më pas mund të tërhiqni aplikacionet në atë dosje. E modifikuara e fundit: 2025-01-22 17:01

NET Reflector Desktop? (nga Red Gate Software Ltd). NET Reflector ju mundëson të shikoni, navigoni dhe kërkoni me lehtësi hierarkitë e klasave. Asambletë NET, edhe nëse nuk keni kodin për to. Me të, ju mund të dekompiloni dhe analizoni. E modifikuara e fundit: 2025-01-22 17:01

Një kopje rezervë vetëm për kopje është një kopje rezervë e SQL Server që është e pavarur nga sekuenca e rezervave konvencionale të SQL Server. Zakonisht, marrja e një kopje rezervë ndryshon bazën e të dhënave dhe ndikon në rikthimin e kopjeve rezervë të mëvonshme. Megjithatë, një kopje rezervë e regjistrit vetëm për kopje ndonjëherë mund të jetë e dobishme për të kryer një rivendosje në internet. E modifikuara e fundit: 2025-01-22 17:01

Komanda REPEAT në Logo. Kjo komanda i lejon përdoruesit të thjeshtojë vizatimin e formave duke i thënë Logoto REPEAT një drejtim një numër të caktuar herë. Për shembull, nëse po vizatoni një katror, në të vërtetë thjesht po vizatoni të njëjtën gjë katër herë në logo (fd 100 rt 90 fd 100 rt 90 fd 100rt 90 fd 100 rt 90). E modifikuara e fundit: 2025-01-22 17:01

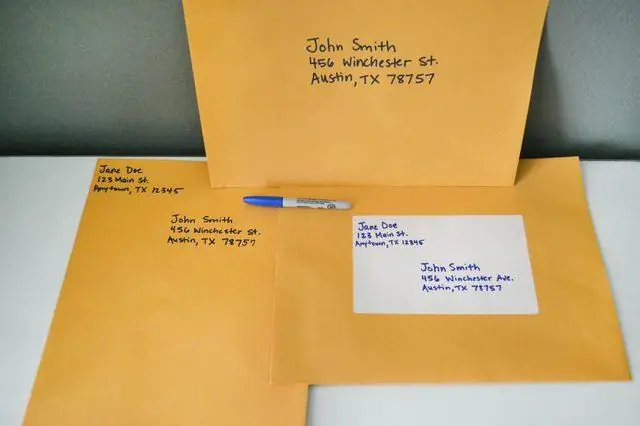

Kohët e dorëzimit të brendshëm USPS Gjurmimi i shpejtësisë së dërgesës në klasën e postës USPS Shitje me pakicë 2–8 ditë pune Po Postë mediatike 2–8 ditë pune Po Postë e klasit të parë (letra) 1–3 ditë pune Jo postë e klasit të parë (zarfe të mëdhenj) 1–3 ditë pune Nr. E modifikuara e fundit: 2025-01-22 17:01

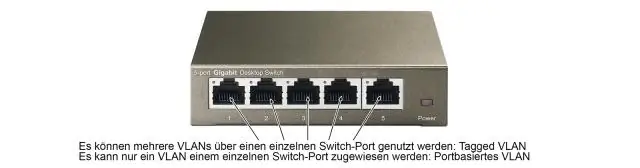

VLAN rrit madhësinë e domeneve të transmetimit, por nuk zvogëlon numrin e domeneve të përplasjes -> D nuk është e saktë. VLAN-të rrisin numrin e domeneve të transmetimit ndërsa zvogëlojnë madhësinë e domeneve të transmetimit të cilat rrisin përdorimin e lidhjeve. E modifikuara e fundit: 2025-01-22 17:01

Tre sistemet operative më të zakonshme për kompjuterët personalë janë Microsoft Windows, macOS dhe Linux. E modifikuara e fundit: 2025-01-22 17:01

DELHI I RI: Bharti Airtel ishte rrjeti më i qëndrueshëm i të dhënave në gjashtë nga 10 qytetet më të populluara, duke përfshirë Mumbai dhe Nju Delhi, ndërsa Reliance Jio ishte rrjeti më i mirë me cilësinë më të lartë vazhdimisht në Kolkata dhe Jaipur, sipas Raportit të fundit të gjendjes së rrjeteve celulare të Tutela për Indinë. E modifikuara e fundit: 2025-01-22 17:01

Mënyra e autobusit të ngjarjeve në Vert. x funksionon se mund të dërgojë mesazhe në kulme që funksionojnë në JVM të ndryshme dhe të shkruara në gjuhë të ndryshme, për sa kohë që të gjitha janë pjesë e të njëjtit Vert. Siç mund ta shihni, kur komunikoni brenda të njëjtit JVM, objekti do të kalojë vetëm si referencë memorie midis kulmeve. E modifikuara e fundit: 2025-01-22 17:01

Termi queryedit. Kthen dokumentet që përmbajnë një term të saktë në një fushë të dhënë. Si parazgjedhje, Elasticsearch ndryshon vlerat e fushave të tekstit si pjesë e analizës. Kjo mund ta bëjë të vështirë gjetjen e përputhjeve të sakta për vlerat e fushave të tekstit. Për të kërkuar vlerat e fushës së tekstit, përdorni në vend të kësaj pyetjen e përputhjes. E modifikuara e fundit: 2025-01-22 17:01

Priza Edison. Nga Sweetwater më 30 janar 2004, ora 12:00. Një prizë e zakonshme elektrike shtëpiake në Shtetet e Bashkuara. Karakterizohet nga të paturit e dy teheve të sheshta dhe një kunj gjysëm të rrumbullakët. Ka disa variacione të ndryshme për këtë temë: Një prizë e vlerësuar me 20 amp në përgjithësi do të ketë një teh pingul me tjetrin. E modifikuara e fundit: 2025-01-22 17:01

Bëni një nga sa vijon: Shtypni butonin Stop derisa karroca të jetë në pozicionin e ndryshimit të bojës në të djathtë. Mbani të shtypur butonin Stop për tre sekonda për ta zhvendosur në pozicionin e zëvendësimit të kutisë së bojës. E modifikuara e fundit: 2025-01-22 17:01

Klikoni ikonën "Kërko" në sistemin tuaj operativ, shkruani "Scan" në shiritin e kërkimit, nga rezultatet e shfaqura, kliko me të djathtën në "Skano për" dhe zgjidhni "Hap vendndodhjen e skedarit". Klikoni me të djathtën në Scanto.exe dhe zgjidhni Dërgo te > Desktop, ai do të krijojë një shkurtore për softuerin e skanimit në onyourdesktop. E modifikuara e fundit: 2025-01-22 17:01

Bllokimi i një dërguesi Në listën e mesazheve, zgjidhni një mesazh nga dërguesi të cilin dëshironi ta bllokoni. Në shiritin e menusë Outlook zgjidhni Mesazh > Junk Mail > Blloko dërguesin. Outlook shton adresën e emailit të dërguesit në listën e dërguesve të bllokuar. Shënim: Ju mund të rivendosni cilindo prej postës që është në dosjen Junkemail. E modifikuara e fundit: 2025-01-22 17:01

Për fat të mirë për ju, komuniteti i të dhënave të mëdha është vendosur në thelb në tre formate skedarësh të optimizuar për t'u përdorur në grupimet Hadoop: Optimized Row Columnar (ORC), Avro dhe Parquet. E modifikuara e fundit: 2025-01-22 17:01

Përparësitë e PowerPoint përfshijnë lehtësinë e përdorimit dhe aftësinë për të krijuar një rrjedhë të qetë të prezantimit, ndërsa disavantazhet përfshijnë pamundësinë për të përfaqësuar kompleksitetin e temave të caktuara dhe nevojën për pajisje bazë për të paraqitur shfaqjen e rrëshqitjes. E modifikuara e fundit: 2025-01-22 17:01

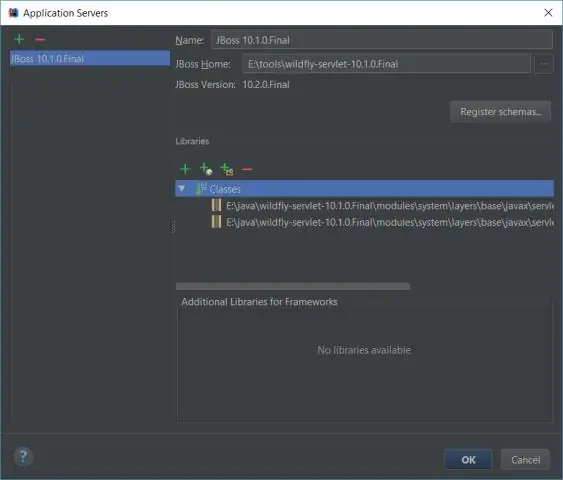

Korrigjimi në distancë u jep zhvilluesve mundësinë për të diagnostikuar gabime unike në një server ose në një proces tjetër. Ai siguron mjetet për të gjurmuar ato defekte të bezdisshme të kohës së funksionimit dhe për të identifikuar pengesat e performancës dhe fundosjet e burimeve. Në këtë tutorial, ne do të hedhim një vështrim në korrigjimin në distancë duke përdorur JetBrains IntelliJ IDEA. E modifikuara e fundit: 2025-01-22 17:01