- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- E modifikuara e fundit 2025-01-22 17:40.

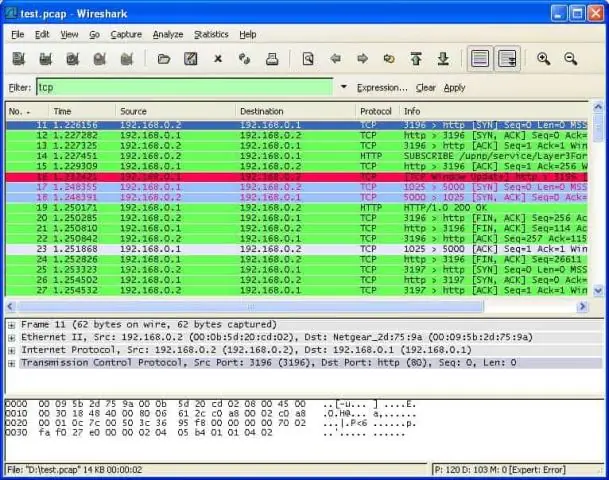

Nëse ngarkoj një skedar, kompjuteri im do të jetë ai burimi dhe serveri do të jetë destinacion . Të burimi është sistemi që dërgon të dhënat; të destinacion është sistemi që merr të dhënat. Në rrjedhën e të dhënave njëdrejtimëshe, do të shihni (relativisht) pako të mëdha nga një pikë fundore, me tcp.

Në këtë mënyrë, çfarë është Adresa IP e Burimit dhe Destinacionit?

Të adresa IP e burimit është dërguesi, dhe adresa IP e destinacionit është marrësi i synuar. Pajisjet që përbëjnë rrjetin përdorin adresa IP e destinacionit , dhe ndoshta disa kritere të tjera, për të përcjellë paketën nëpër rrjet.

Po kështu, si mund të shtoj një filtër ekrani në Wireshark? Për të përdorur një filtër ekrani:

- Shkruani ip.addr == 8.8.8.8 në kutinë Filter dhe shtypni Enter.

- Vini re se paneli i listës së paketave tani është filtruar në mënyrë që të shfaqet vetëm trafiku drejt (destinacionit) ose nga (burimi) adresa IP 8.8.8.8.

- Klikoni Clear në shiritin e veglave Filter për të pastruar filtrin e ekranit.

Thjesht kështu, cili është numri i portit të destinacionit?

Burimi port shërben analoge të porti i destinacionit , por përdoret nga hosti dërgues për të ndihmuar në mbajtjen e gjurmëve të lidhjeve të reja hyrëse dhe rrjedhave ekzistuese të të dhënave. Siç e dini shumë mirë, në komunikimet e të dhënave TCP/UDP, ahost do të ofrojë gjithmonë një destinacion dhe burimi numri i portës.

Si mund të shtoj një port në Wireshark?

Për të ndryshuar protokollin e lidhur me një port:

- Hapni teli.

- Shkoni te Edit -> Preferences -> Protocols.

- Kërkoni për protokollin tuaj dhe klikoni mbi të.

- Në anën e djathtë duhet të gjeni një listë të porteve që konsiderohen se përdorin protokollin.

- Për të shtuar portin tuaj, thjesht shtoni një presje "," pas portit të fundit të listuar dhe futni tuajën.

Recommended:

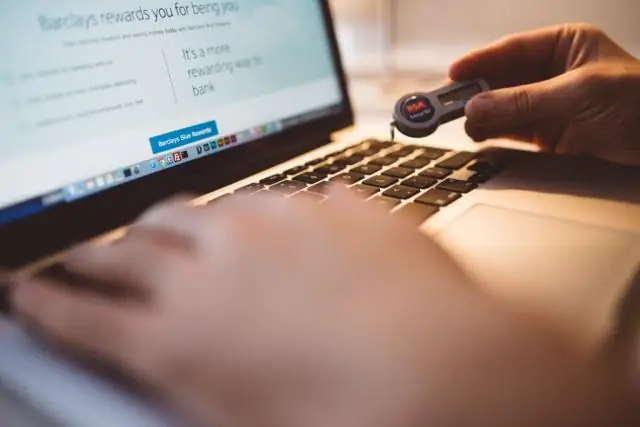

Sa i sigurt është burimi i hapur?

Shqetësimi kryesor është se për shkak se softueri me burim të lirë dhe të hapur (Foss) është ndërtuar nga komunitetet e zhvilluesve me kodin burimor të disponueshëm publikisht, qasja është gjithashtu e hapur për hakerat dhe përdoruesit me qëllim të keq. Si rezultat, mund të ekzistojë supozimi se Foss është më pak i sigurt se aplikacionet e pronarit

Cili është mekanizmi për të vendosur kufizime në aksesin e një burimi kur ekzekutohen fije të shumta në Redis?

bllokoj Duke e mbajtur këtë në konsideratë, si e trajton Redis konkurencën? Një program me një fillesë mund të ofrojë patjetër konkurencë në nivelin I/O duke përdorur një mekanizëm I/O (de)multipleksues dhe një lak ngjarjeje (që është ajo që Redis po ).

Çfarë është Burimi i Ngjarjes?

Ndërfaqja EventSource është ndërfaqja e përmbajtjes së uebit me ngjarjet e dërguara nga serveri. Ndryshe nga WebSockets, ngjarjet e dërguara nga serveri janë me një drejtim; domethënë, mesazhet e të dhënave dorëzohen në një drejtim, nga serveri te klienti (si p.sh. shfletuesi i internetit i përdoruesit)

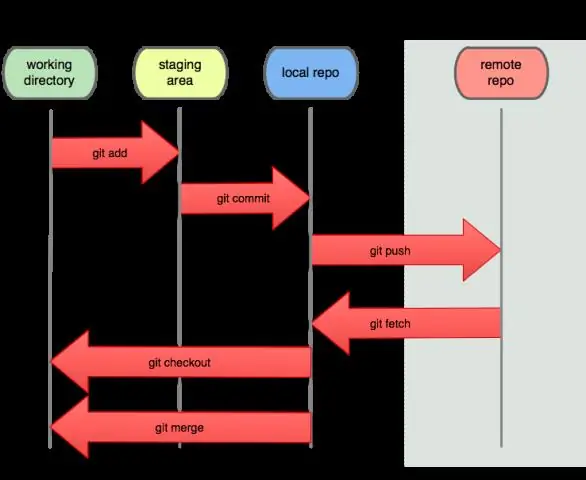

A është git një kontroll burimi?

Git (/g?t/) është një sistem i shpërndarë i kontrollit të versionit për gjurmimin e ndryshimeve në kodin burimor gjatë zhvillimit të softuerit. Git është softuer falas dhe me burim të hapur i shpërndarë sipas kushteve të Licencës së Përgjithshme Publike GNU versioni 2

Cila është ngjashmëria dhe cili është ndryshimi midis releve dhe PLC?

Reletë janë ndërprerës elektromekanikë që kanë spirale dhe dy lloje kontaktesh që janë NO & NC. Por një kontrollues logjik i programueshëm, PLC është një mini kompjuter i cili mund të marrë vendim bazuar në programin dhe hyrjen dhe daljen e tij