Përkufizimi i bllokimit. 1: izolimi i të burgosurve në qelitë e tyre për të gjitha ose shumicën e ditëve si masë e përkohshme sigurie. 2: një masë ose gjendje emergjente në të cilën njerëzit ndalohen përkohësisht të hyjnë ose të dalin nga një zonë ose ndërtesë e kufizuar (si një shkollë) gjatë një kërcënimi rreziku. E modifikuara e fundit: 2025-01-22 17:01

Hapni tastierën Amazon EC2 në https://console.aws.amazon.com/ec2/. Në shiritin e lundrimit, zgjidhni një rajon për balancuesin tuaj të ngarkesës. Sigurohuni që të zgjidhni të njëjtin rajon që keni përdorur për rastet tuaja EC2. Në panelin e lundrimit, nën LOAD BALANCING, zgjidhni Load Balancers. E modifikuara e fundit: 2025-01-22 17:01

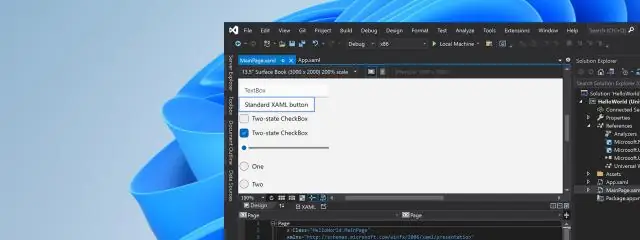

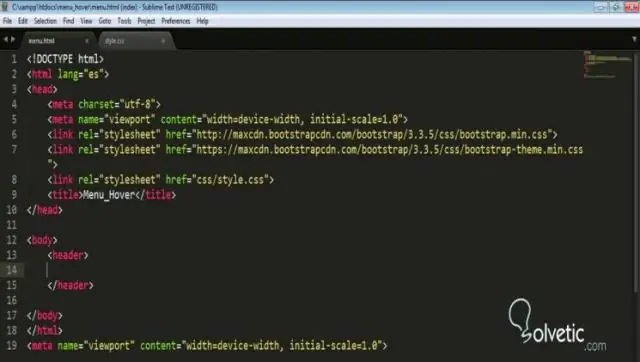

Hyrja në DeveloperConsole Pasi të keni hyrë në org, klikoni DeveloperConsole nën menunë e aksesit të shpejtë () ose emrin tuaj. Kur hapni Developer Console për herë të parë, shihni diçka të tillë. Paneli kryesor (1) është redaktori i kodit burimor, ku mund të shkruani, shikoni dhe modifikoni kodin tuaj. E modifikuara e fundit: 2025-01-22 17:01

IPad ka një numër aplikacionesh të fuqishme vizatimi duke përfshirë Adobe Photoshop Sketch, Procreate, AutodeskSketchbook dhe madje edhe Adobe Fresco-n e ardhshëm. Nëse dëshironi të vizatoni, pikturoni ose dizajnoni, ka një mori softuerësh të disponueshëm. E modifikuara e fundit: 2025-01-22 17:01

Një arkitekturë e orientuar nga shërbimi është një grup shërbimesh të pavarura që komunikojnë me njëri-tjetrin për të krijuar një aplikacion softuerësh funksional. Në një rrjet me shumë nivele: puna e të gjithë rrjetit është e balancuar në disa nivele të serverëve. E modifikuara e fundit: 2025-01-22 17:01

Një vend memorie ku ruhen të dhënat është adresa e atyre të dhënave. Në C, adresa e një ndryshoreje mund të merret duke vendosur karakterin & në një emër ndryshoreje. Provoni programin e mëposhtëm ku a është një variabël dhe &a është adresa e saj: #include int main(). E modifikuara e fundit: 2025-01-22 17:01

KUJDES: TELI I ZI ËSHTË 120 VOLT, Ndaj FIKNI ÇELËSIN OSE NDËRMARRËSIN. Lidhni telin e zi të sensorit me telin e zi që vjen nga shtëpia. Teli i sensorit të lidhur me telin e zi të dritës. Lidhni të 3 telat e bardhë (nga shtëpia, nga sensori dhe nga drita) së bashku. E modifikuara e fundit: 2025-01-22 17:01

Ekzistojnë dy lloje modifikuesish në Java: modifikuesit e aksesit dhe modifikuesit pa akses. Modifikuesit e aksesit në Java specifikojnë aksesueshmërinë ose shtrirjen e një fushe, metode, konstruktori ose klase. Ne mund të ndryshojmë nivelin e aksesit të fushave, konstruktorëve, metodave dhe klasës duke aplikuar modifikuesin e aksesit në të. E modifikuara e fundit: 2025-01-22 17:01

Zhvilluesi(ët) e Robot Framework Pekka Klärck, Janne Härkönen et al. Sistemi operativ Lloji ndër-platformë Korniza e testimit të softuerit / mjeti i testimit Licenca Apache 2.0 Uebsajti robotframework.org. E modifikuara e fundit: 2025-01-22 17:01

Tituj të tjerë të zakonshëm të punës së të diplomuarve të shkencave njohëse përfshijnë si më poshtë: Specialist i burimeve kompjuterike. Analist i kërkimit ligjor. Asistent marketingu. Teknik kërkimor. Inxhinier softuerësh. Menaxheri i llogarisë. Shkrimtar teknik. zhvilluesi i uebit. E modifikuara e fundit: 2025-06-01 05:06

Shtetet unitare janë në kontrast me shtetet federale, të tilla si Shtetet e Bashkuara, në të cilat pushteti ndahet midis qeverisë federale dhe shteteve. (Vetë shtetet janë unitare.) Më shumë se 150 vende janë shtete unitare, duke përfshirë Francën, Kinën dhe Japoninë. E modifikuara e fundit: 2025-01-22 17:01

5 Përgjigje. Sipas dokumentacionit të standardit, gjatësia e një SSID duhet të jetë një maksimum prej 32 karakteresh (32 oktete, zakonisht shkronja dhe shifra ASCII, megjithëse vetë standardi nuk i përjashton vlerat). pranoni vetëm 31 karaktere. E modifikuara e fundit: 2025-01-22 17:01

Kontaktet e Microsoft Windows Kontaktet e Windows përdor një format të ri të skemës së bazuar në XML, ku çdo kontakt shfaqet si skedar i një kontakti individual dhe mund të ruajë informacione të personalizuara duke përfshirë fotografi. Dosja në a. formati wab dhe standardet e hapura, *. vcf (vCard) dhe. E modifikuara e fundit: 2025-01-22 17:01

10 këllëfet më të mira ushtarake të iPhone të disponueshme Silk Armor Tough Case. Çmimi: 18 dollarë. LifeProof Nuud. Çmimi: $80 - $100. Trident Kraken A.M.S. Çmimi: 90 dollarë. Mophie Juice Pack H2PRO. Çmimi: 130 dollarë. Urban Armor Gear Case. Çmimi: 35 dollarë. Kutia e fortë e Pongit. Çmimi: $60 - $70. Speck CandyShell Grip. Çmimi: 35 dollarë. Veshje për qen dhe kockë. Çmimi: 40 dollarë. E modifikuara e fundit: 2025-01-22 17:01

Procesi i komunikimit është hapat që ne ndërmarrim për të komunikuar me sukses. Komponentët e procesit të komunikimit përfshijnë një dërgues, kodimin e një mesazhi, zgjedhjen e një kanali komunikimi, marrjen e mesazhit nga marrësi dhe dekodimin e mesazhit. E modifikuara e fundit: 2025-01-22 17:01

Ruani dhe shpërndani informacionet e vendit Hapni Google Earth. Shkoni te Skedari Ruaj Ruaj Vendin si. Në dritaren e re, shkoni në panelin e majtë dhe zgjidhni një dosje. Në fushën "Emri i skedarit", shkruani emrin e skedarit. Klikoni Ruaj. Google Earth do ta ruajë skedarin si një. kmzfile, e cila përfshin skedarin KML. E modifikuara e fundit: 2025-01-22 17:01

Për efikasitet më të mirë, këto kode ndahen në tre kategori të gjera përkatësisht- ICD, CPT, HCPCS. Le të mësojmë tani për këto kategori kodimi. Krijuar nga OBSH në fund të viteve 1940, kodet ICD janë kodet e diagnozës që përdoren për të krijuar fjalorin për të përshkruar shkakun e sëmundjes, lëndimit ose vdekjes. E modifikuara e fundit: 2025-01-22 17:01

Ky aplikacion i ri i Windows 10 Mail, i cili është i parainstaluar së bashku me Kalendarin, është në fakt pjesë e versionit falas të paketës së produktivitetit të Microsoft Office Mobile. Quhet Outlook Mail në Windows 10 Mobile që funksionon në telefonat inteligjentë dhe phablets, por thjesht Mail i thjeshtë në Windows10 për PC. E modifikuara e fundit: 2025-01-22 17:01

Kufiri i lejuar i ekspozimit (PEL ose OSHA PEL) është një kufi ligjor në Shtetet e Bashkuara për ekspozimin e një punonjësi ndaj një substance kimike ose agjenti fizik si zhurma e nivelit të lartë. Kufijtë e lejuar të ekspozimit përcaktohen nga Administrata e Sigurisë dhe Shëndetit në Punë (OSHA). E modifikuara e fundit: 2025-06-01 05:06

Pra, për t'iu përgjigjur pyetjes suaj: Po, është mjaft e sigurt. Skemat UUID në përgjithësi përdorin jo vetëm një element pseudo-rastësor, por edhe kohën aktuale të sistemit, dhe një lloj ID-je shpesh unike të harduerit nëse disponohet, siç është adresa MAC e rrjetit. E modifikuara e fundit: 2025-01-22 17:01

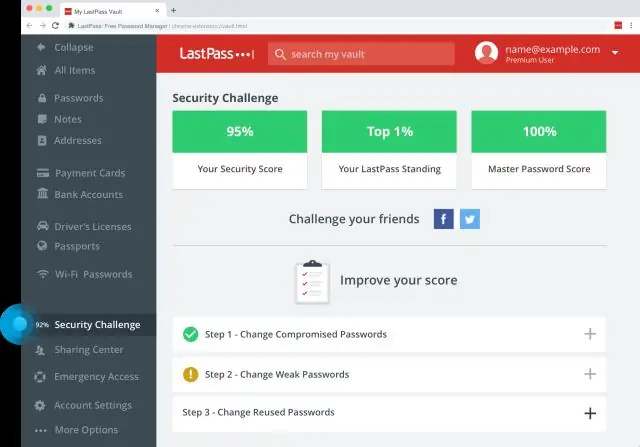

Të mirat e LastPass Review: Sinkronizon fjalëkalimet në pajisjet Windows, macOS, Android dhe iOS. Përfundimi: LastPass ofron veçori të avancuara të menaxhimit të fjalëkalimeve që ofrojnë pak konkurrentë falas dhe ka një ndërfaqe të përditësuar të përdoruesit. Megjithatë, disa nga veçoritë e tij janë pak të vjetruara. E modifikuara e fundit: 2025-01-22 17:01

String[] args në Java është një grup vargjesh që ruan argumentet e kaluara nga rreshti i komandës gjatë fillimit të një programi. Të gjitha argumentet e linjës së komandës ruhen në atë grup. E modifikuara e fundit: 2025-01-22 17:01

Për të dalluar nëse kablloja juaj serike NI është modem null ose i drejtë, kërkoni për numrin e pjesës së tij në Specifikimet dhe Veçoritë e Hardware Serial NI dhe vini re llojin e kabllit në përshkrim. Përndryshe, mund të përdorni një DMM të dorës për të testuar vazhdimësinë në kunjat individuale të kabllit tuaj serik. E modifikuara e fundit: 2025-01-22 17:01

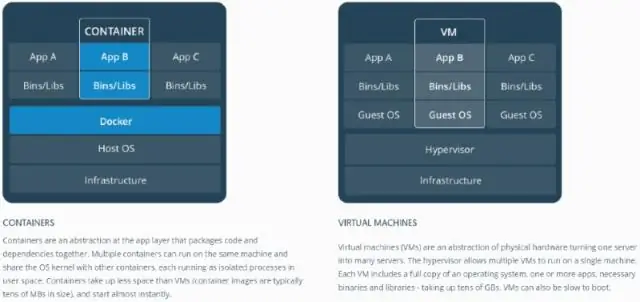

Docker është super i dobishëm për mjedisin e zhvillimit, sepse nëse funksionon në kompjuterin tuaj, ai funksionon kudo. Ai funksionon në makinën e mikut tuaj, në skenë dhe gjithashtu në prodhim. Kur fillon një anëtar i ri i ekipit, ai/ajo ekzekuton 3 komanda dhe aplikacioni(et) po ekzekutohen. Anëtari i ri i ekipit mund të jetë produktiv që nga dita e parë. E modifikuara e fundit: 2025-01-22 17:01

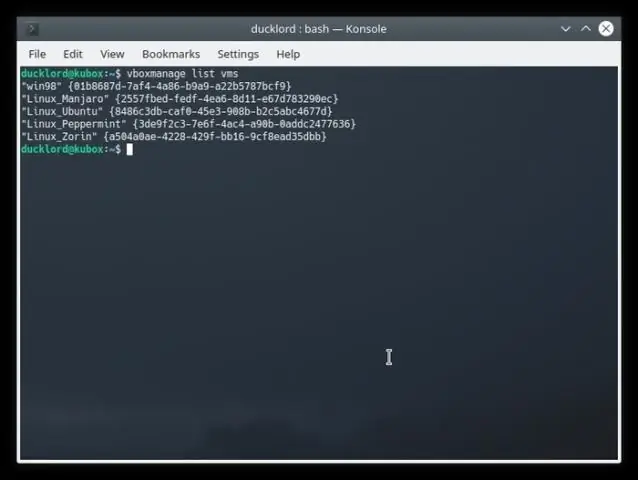

Në Docker, kontejnerët që funksionojnë ndajnë kernelin e sistemit operativ pritës. Një makinë virtuale, nga ana tjetër, nuk bazohet në teknologjinë e kontejnerëve. Ato përbëhen nga hapësira e përdoruesit plus hapësira e bërthamës së një sistemi operativ. Nën VM-të, hardueri i serverit është i virtualizuar. Çdo VM ka sistem operativ (OS) dhe aplikacione. E modifikuara e fundit: 2025-01-22 17:01

Cila është metoda më e mirë e mbrojtjes për ndarjen e informacionit personal të identifikueshëm (PII)? Nënshkruani dhe shifroni në mënyrë dixhitale emailin. E modifikuara e fundit: 2025-01-22 17:01

Një transkriptues është një daktilografist profesionist me prekje që dëgjon fjalimin e regjistruar dhe shkruan atë që dëgjon. Një transkriptues do të shtypë midis 50-80 fjalë në minutë (WPM) dhe zakonisht do të duhen 4-5 orë për të transkriptuar një orë audio të regjistruar, si një udhëzues i përafërt. E modifikuara e fundit: 2025-01-22 17:01

LIfePrint është një aplikacion, një rrjet printerësh social mbarëbotëror dhe një printer portativ që mundëson një përvojë vërtet të pashembullt fotografike. Krijoni foto të realitetit të shtuar dhe më pas printoni ato foto direkt nga smartfoni juaj Apple ose Android. E modifikuara e fundit: 2025-01-22 17:01

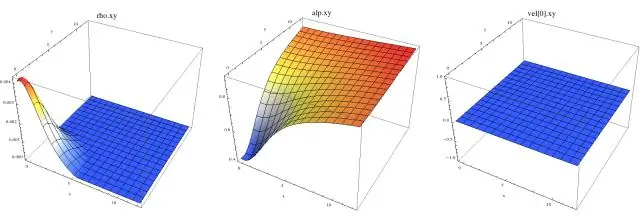

Mathematica 11 | Gusht 2016 Referenca » Mathematica 11 prezanton funksionalitetin për fusha të reja kryesore, duke përfshirë printimin 3D, përpunimin audio, mësimin e makinerive dhe rrjetet nervore-plus shumë përmirësime të tjera të reja, të gjitha të ndërtuara në gjuhën themelore Wolfram. E modifikuara e fundit: 2025-01-22 17:01

Publik: i aksesueshëm nga kudo. i mbrojtur: i aksesueshëm nga klasat e së njëjtës paketë dhe nënklasat që banojnë në çdo paketë. default (pa specifikuar modifikues): i aksesueshëm nga klasat e së njëjtës paketë. private: i aksesueshëm vetëm brenda së njëjtës klasë. E modifikuara e fundit: 2025-01-22 17:01

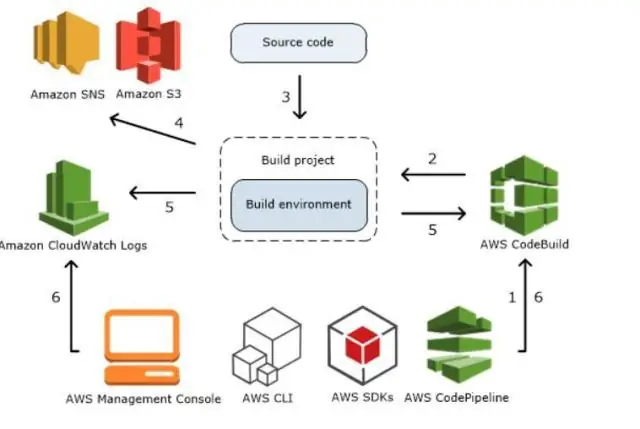

Paketa e Menaxhimit AWS përdor API-të publike në AWS SDK për. NET për të marrë informacion nga këto shërbime mbi portat 80 dhe 443. Hyni në secilin server dhe aktivizoni rregullat e murit të zjarrit jashtë për portat 80 dhe 443. E modifikuara e fundit: 2025-01-22 17:01

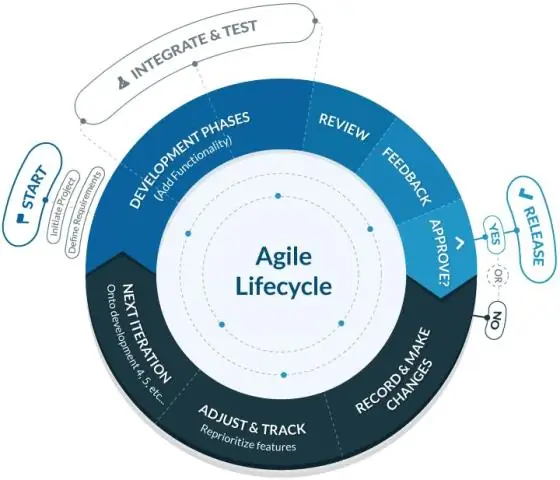

Modeli i shkathët SDLC është një kombinim i modeleve të procesit përsëritës dhe rritës me fokus në përshtatshmërinë e procesit dhe kënaqësinë e klientit nga shpërndarja e shpejtë e produktit softuerik të punës. Metodat e shkathët e ndajnë produktin në ndërtime të vogla në rritje. Këto ndërtime ofrohen në përsëritje. E modifikuara e fundit: 2025-01-22 17:01

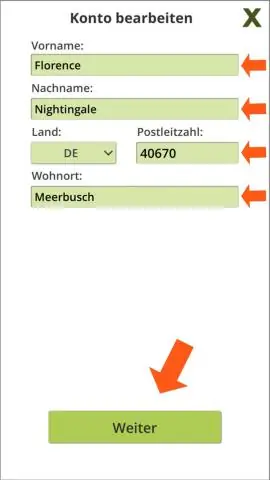

Për të transferuar një pronar rasti, shkoni te regjistrimi i çështjes, pronari i të cilit dëshironi të ricaktoni dhe ndiqni këto hapa: Klikoni lidhjen Ndrysho në të djathtë të fushës Pronari i çështjes. Nga lista zgjedhore, zgjidhni nëse pronari i rastit duhet të jetë një përdorues individual ose një radhë. E modifikuara e fundit: 2025-01-22 17:01

Për të rifilluar IIS duke përdorur mjetin e linjës së komandës IISReset Nga menyja Start, klikoni Run. Në kutinë Open, shkruani cmd dhe klikoni OK. Në vijën e komandës, shkruani. iisreset /noforce.. IIS përpiqet të ndalojë të gjitha shërbimet përpara se të rifillojë. Shërbimi i linjës së komandës IISReset pret deri në një minutë që të gjitha shërbimet të ndalojnë. E modifikuara e fundit: 2025-01-22 17:01

Shpërndarja e frekuencës së raportit të raportuar të projektuesve ndaj zhvilluesve tregon se rreth gjysma (49%) e të anketuarve raportojnë se kanë të paktën 1 projektues për çdo 20 zhvillues (Figura 3). E modifikuara e fundit: 2025-01-22 17:01

Në një mjedis shërbimi Citrix Virtual Apps dhe Desktops, çdo vendndodhje burimi konsiderohet një zonë. Zonat mund të jenë të dobishme në vendosjet e të gjitha madhësive. Mund të përdorni zona për t'i mbajtur aplikacionet dhe desktopët më afër përdoruesve, gjë që përmirëson performancën. E modifikuara e fundit: 2025-01-22 17:01

Ri- një parashtesë, që shfaqet fillimisht në fjalët huazuese nga latinishtja, e përdorur me kuptimin "përsëri" ose "përsëri dhe përsëri" për të treguar përsëritjen, ose me kuptimin "mbrapa" ose "prapa" për të treguar tërheqjen ose lëvizjen prapa: rigjeneroj; rinovoj; ritype;rigjurmoj; rikthehen. E modifikuara e fundit: 2025-01-22 17:01

Për të krijuar një shirit navigimi të palosshëm, përdorni një buton me class='navbar-toggler', data-toggle='collapse' dhe data-target='#thetarget'. Më pas mbështillni përmbajtjen e navbarit (lidhjet, etj.) brenda një elementi div me class='collapse navbar-collapse', e ndjekur nga një ID që përputhet me objektivin e të dhënave të butonit: 'thetarget'. E modifikuara e fundit: 2025-01-22 17:01

Shkoni te www.my.ufl.edu. Hyni me emrin e përdoruesit dhe fjalëkalimin tuaj të Gatorlink. Gatorlink – Krijo llogarinë tënde Kliko Krijo llogari në të djathtë. Fut UFID/Mbiemrin/DOB. Nëse nuk e keni marrë ose e keni harruar kodin tuaj të ftesës, shkoni këtu dhe ndiqni udhëzimet për të Ridërguar ftesën e GatorLink. Plotësoni hapat e mbetur. E modifikuara e fundit: 2025-06-01 05:06

Klauzola DISTINCT mund të përdoret në një ose më shumë kolona të një tabele. emri i tabelës; Në këtë deklaratë, vlerat në kolonën_1 të kolonës përdoren për të vlerësuar kopjimin. Nëse specifikoni disa kolona, klauzola DISTINCT do të vlerësojë dublikatën bazuar në kombinimin e vlerave të këtyre kolonave. E modifikuara e fundit: 2025-01-22 17:01