Caching nënkupton ruajtjen e kopjeve të të dhënave të përdorura shpesh në memorien e memories, në mënyrë që të mund t'i qasemi më shpejt. ose mund të themi se kjo është bërë për të reduktuar vonesën e tërheqjes së të dhënave (koha e nevojshme për të marrë të dhënat). Memoria cache është më e shpejtë për t'u aksesuar. E modifikuara e fundit: 2025-01-22 17:01

Një administrator i sistemeve kompjuterike ruan rrjedhën e punës së një organizate dhe i mban të hapura linjat e saj të komunikimit. Ata janë përgjegjës për mirëmbajtjen, konfigurimin dhe funksionimin e besueshëm të sistemeve kompjuterike; veçanërisht kompjuterët me shumë përdorues, siç janë serverët. E modifikuara e fundit: 2025-01-22 17:01

Një altoparlant i anulimit të zhurmës lëshon një valë zanore me të njëjtën amplitudë, por me fazë të përmbysur (e njohur edhe si antifazë) me tingullin origjinal. Valët kombinohen për të formuar një valë të re, në një proces të quajtur ndërhyrje, dhe në mënyrë efektive anulojnë njëra-tjetrën - një efekt që quhet ndërhyrje shkatërruese. E modifikuara e fundit: 2025-06-01 05:06

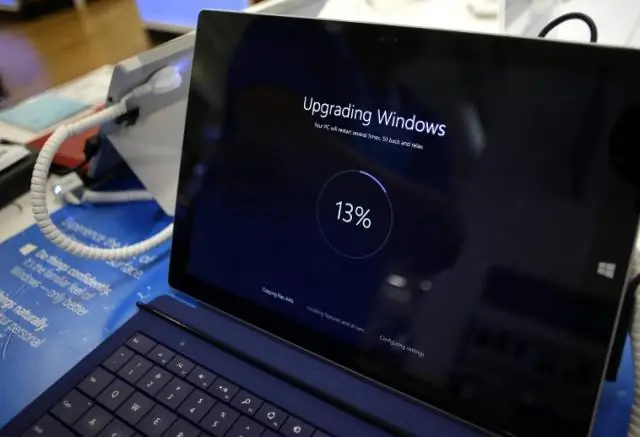

Përditësimet e sistemit zakonisht zgjasin rreth 20-30 minuta, në varësi të rëndësisë së tyre. Nuk duhet të marrë orë. pas ngarkimit të ekranit të përditësimit të softuerit, ai kaloi në rikuperimin e sistemit. E modifikuara e fundit: 2025-01-22 17:01

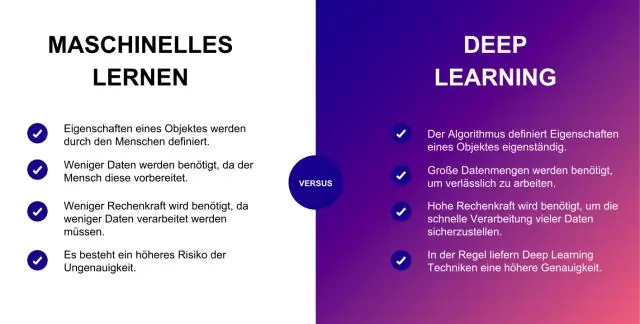

Algoritmet më të njohura të mësimit të thellë janë: Rrjetet nervore konvolucionale (CNN) Rrjetet nervore të përsëritura (RNN) Rrjetet e memories afatshkurtëra të gjata (LSTM) koduesit automatikë të grumbulluar. Deep Boltzmann Machine (DBM) Deep Belief Networks (DBN). E modifikuara e fundit: 2025-01-22 17:01

Ofruesi i Shërbimit ITIL - Përkufizim: Siç përcaktohet nga ITIL, një organizatë që ofron Shërbime për një ose më shumë Konsumatorë të Brendshëm ose të Jashtëm quhet si Ofrues i Shërbimit. Në ITIL V3, Ofruesit e Shërbimit shpesh referohen dhe nënkuptojnë si Ofrues i Shërbimit IT. E modifikuara e fundit: 2025-01-22 17:01

Printimi në hije është një teknikë printimi që krijon një nuancë më të lehtë të tekstit jashtë qendrës për ta bërë tekstin të duket se ka një hije poshtë tij. E modifikuara e fundit: 2025-01-22 17:01

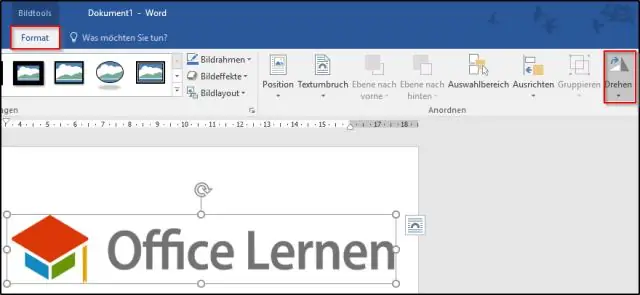

Kodi CSS duhet të përfshijë kodin e transformimit për çdo shfletues kryesor të internetit, në mënyrë që imazhi të rrotullohet në të gjithë shfletuesit. Më poshtë është një shembull i kodit CSS për të rrotulluar një imazh 180 gradë. Për të rrotulluar një imazh me një masë tjetër shkallësh, ndryshoni '180' në kodin CSS dhe etiketoni në shkallën që dëshironi. E modifikuara e fundit: 2025-01-22 17:01

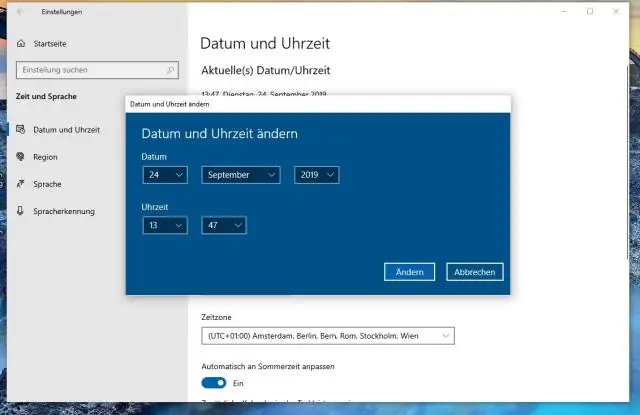

Windows 10 - Ndryshimi i datës dhe orës së sistemit Klikoni me të djathtën në orën në fund të djathtë të ekranit dhe zgjidhni Rregulloni datën/kohën. Do të hapet një dritare. Në anën e majtë të dritares zgjidhni skedën Data dhe ora. Më pas, nën 'Ndrysho datën dhe orën' kliko Ndrysho. Futni orën dhe shtypni Ndrysho. Koha e sistemit është përditësuar. E modifikuara e fundit: 2025-01-22 17:01

Këtu janë shtatë C-të, me radhë: Konteksti. Çfarë po ndodh? përmbajtja. Bazuar në qëllimin tuaj, përcaktoni një pyetje të vetme të cilës komunikimi juaj është krijuar për t'iu përgjigjur. Komponentët. Para se të ndërtoni ndonjë gjë, ndani përmbajtjen tuaj në "blloqe ndërtimi" bazë të përmbajtjes. Prerjet. Përbërja. Kontrasti. Konsistenca. E modifikuara e fundit: 2025-01-22 17:01

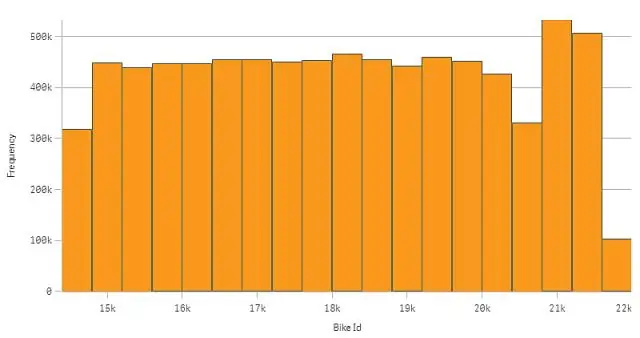

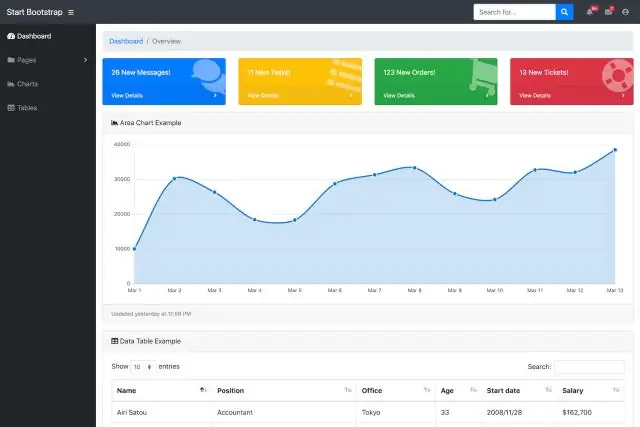

Kapitulli 3 A B Shënuesi i të dhënave Një kolonë, shirit, zonë, pikë, pjesë e byrekut ose simbol tjetër në një grafik që përfaqëson një pikë të vetme të dhënash; pikat e lidhura të të dhënave formojnë një seri të dhënash. Pika e të dhënave Një vlerë që e ka origjinën në një qelizë të fletës së punës dhe që përfaqësohet në një tabelë nga një shënues i të dhënave. E modifikuara e fundit: 2025-01-22 17:01

Ju do të jeni në gjendje të bëni vëzhgime, konkluzione dhe parashikime nga një skenar i caktuar. Vëzhgimi - Kur përdorni një nga pesë shqisat tuaja për të përshkruar diçka. Konkluzioni - Një shpjegim ose një interpretim i një vëzhgimi ose grupi vëzhgimesh bazuar në përvojat e mëparshme ose të mbështetur nga vëzhgimet e bëra. E modifikuara e fundit: 2025-01-22 17:01

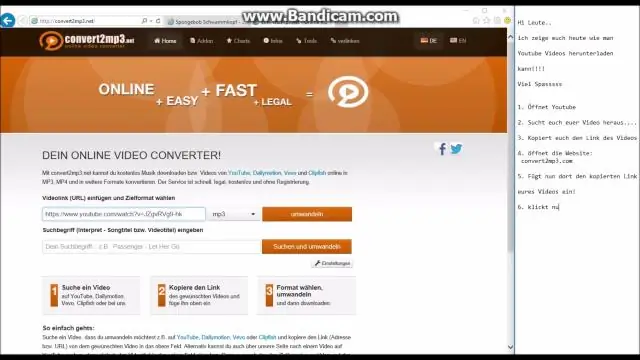

Zgjidhni videon e transmetimit të drejtpërdrejtë në YouTube që dëshironi të shkarkoni dhe kopjoni lidhjen e saj. Hapni VideoSolo OnlineVideo Downloader. Ngjitni lidhjen dhe klikoni 'Shkarko'. Zgjidhni formatin dhe cilësinë e transmetimit YouTubelive që dëshironi të shkarkoni. E modifikuara e fundit: 2025-01-22 17:01

Demandware është një kompani e teknologjisë softuerike me seli në Burlington, Massachusetts që ofron një platformë të unifikuar të tregtisë elektronike të bazuar në cloud me celular, personalizimin e AI, aftësitë e menaxhimit të porosive dhe shërbime të ngjashme për shitësit B2C dhe B2B dhe prodhuesit e markave në mbarë botën. E modifikuara e fundit: 2025-01-22 17:01

Isaac Asimov është një shkrimtar me famë botërore, zgjuarsia e të cilit frymëzoi shumë mendje krijuese për të filluar studimin e robotikës dhe avancimin e kibernetikës. Fiksi i tij është vendi ku robotët u përmendën dhe u përdorën për herë të parë, dhe makinat ishin shumë më të avancuara për kohën e tij. E modifikuara e fundit: 2025-01-22 17:01

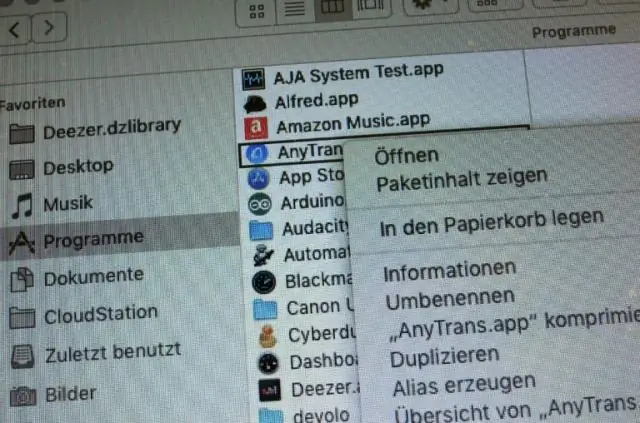

Çinstalimi i JDK-së në macOS Shkoni te /Library/Java/JavaVirtualMachines. Hiq direktorinë, emri i së cilës përputhet me formatin e mëposhtëm duke ekzekutuar komandën rm si përdorues rrënjë ose duke përdorur mjetin sudo: /Library/Java/JavaVirtualMachines/jdk-13. interim.update.patch.jdk. E modifikuara e fundit: 2025-06-01 05:06

1. Shkoni te http://cc.ivytech.edu dhe klikoni në lidhjen Reset Password. 2. Klikoni mbi I Agree. E modifikuara e fundit: 2025-01-22 17:01

Ekranet e zëvendësimit mund të porositen lehtësisht në internet ose me telefon në 1-800-413-2579. Ne ofrojmë të gjitha llojet e rrjetës së ekranit duke përfshirë ekranin standard me tekstil me fije qelqi, ekranin e padukshëm UltraVue dhe ekranin super të qëndrueshëm. Gjithashtu korniza e saktë e ekranit që ju nevojitet dhe hardueri i kornizës së ekranit sipas zgjedhjes suaj. E modifikuara e fundit: 2025-01-22 17:01

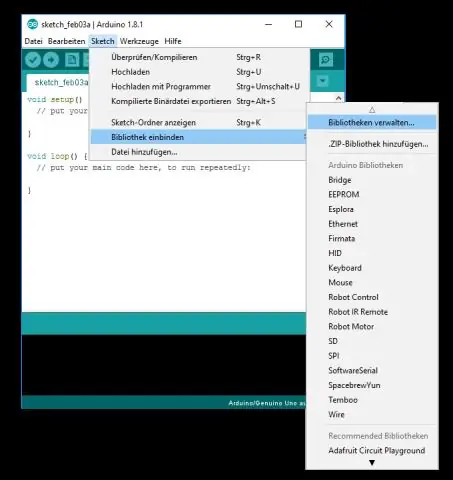

Klikoni në Skedar > Preferencat dhe në krye për "Vendndodhja e librit të skicave" shfletoni dhe zgjidhni dosjen tuaj "Software", më pas hiqni dritaren e Preferencave me OK. Klikoni në Sketch > Include Library dhe duhet të shihni listën e bibliotekave. Ato që sapo keni instaluar duhet të renditen nën "Bibliotekat me kontribut". E modifikuara e fundit: 2025-01-22 17:01

Të jesh i besueshëm nuk është njësoj si të thuash që një person po thotë të vërtetën. Do të thotë e besueshme: i aftë për t'u besuar; bindës. E vërtetë do të thotë: të thuash ose të shprehësh të vërtetën; i ndershëm. E modifikuara e fundit: 2025-06-01 05:06

Në Java, Iterator është një ndërfaqe e disponueshme në kornizën e Koleksionit në java. paketa e përdorimit. Është një kursor Java që përdoret për të përsëritur një koleksion objektesh. Përdoret për të përshkuar elementet e objektit të koleksionit një nga një. Është i disponueshëm që nga Korniza e Koleksionit Java 1.2. E modifikuara e fundit: 2025-01-22 17:01

Shembull i krijimit të një këmbëze të thjeshtë të planifikuar në Azure Lëvizni poshtë dhe shkruani emrin dhe orarin e këmbëzës. Vlera Schedule është një shprehje CRON me gjashtë fusha. Klikoni në butonin Krijo: Duke dhënë 0 0/5 * * * *, funksioni do të funksionojë çdo 5 minuta nga ekzekutimi i parë. E modifikuara e fundit: 2025-01-22 17:01

Analiza në gjuhët kompjuterike i referohet analizës sintaksore të kodit hyrës në pjesët përbërëse të tij në mënyrë që të lehtësojë shkrimin e përpiluesve dhe interpretuesve. Të analizosh një skedar do të thotë të lexosh në një rrjedhë të dhënash të një lloji dhe të ndërtosh një model në kujtesë të përmbajtjes semantike të atyre të dhënave. E modifikuara e fundit: 2025-01-22 17:01

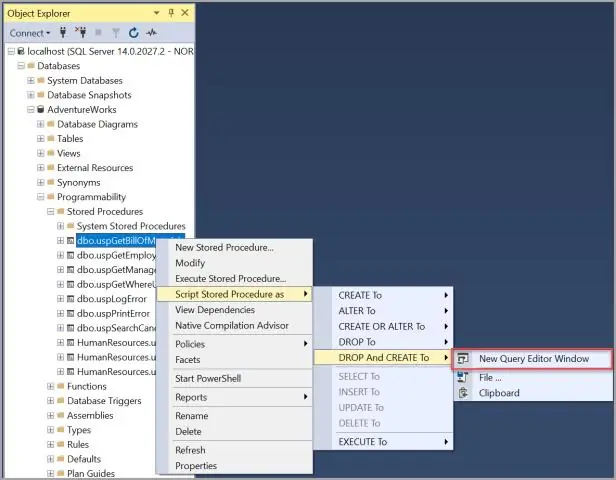

Një procedurë e ruajtur është një pjesë kodi e përcaktuar nga përdoruesi e shkruar në versionin lokal të PL/SQL, e cila mund të kthejë një vlerë (duke e bërë atë një funksion) që thirret duke e thirrur në mënyrë eksplicite. Një nxitës është një procedurë e ruajtur që funksionon automatikisht kur ndodhin ngjarje të ndryshme (p.sh. përditësimi, futja, fshirja). E modifikuara e fundit: 2025-01-22 17:01

ASP.NET MVC - Testimi i njësisë. Reklamat. Në programimin kompjuterik, testimi i njësisë është një metodë e testimit të softuerit me anë të së cilës testohen njësi individuale të kodit burimor për të përcaktuar nëse ato janë të përshtatshme për përdorim. E modifikuara e fundit: 2025-01-22 17:01

Etiketimi i skedarëve nga kutia e dialogut Properties Kur shfaqet kutia e dialogut Properties, zgjidhni skedën Details. Nëse lloji i skedarit mund të etiketohet, do të gjeni pronën "Tags". Kur klikoni vetëm në të djathtë të etiketës së Etiketave, do të shfaqet një kuti teksti, siç tregohet në Figurën C, dhe mund të shkruani etiketën tuaj. E modifikuara e fundit: 2025-01-22 17:01

Deklarata përsëritëse. Lloji tjetër i strukturës së rëndësishme të kontrollit të programimit është një deklaratë përsëritjeje. Një deklaratë përsëritjeje përdoret për të përsëritur një grup (bllok) udhëzimesh programimi. Shumica e programuesve fillestarë e kanë më të vështirë përdorimin e deklaratave të përsëritjes sesa përdorimin e deklaratave të përzgjedhjes. E modifikuara e fundit: 2025-01-22 17:01

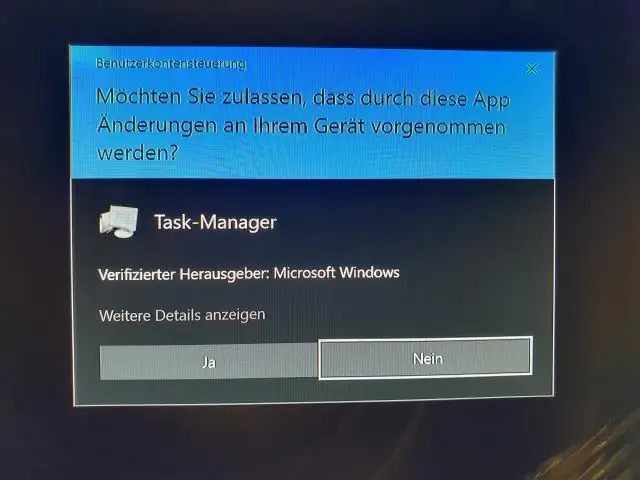

Si të rikuperoni manualisht Task Manager Klikoni Windows + R, shkruani "gpedit. Gjeni Konfigurimin e Përdoruesit (në të majtë) dhe klikoni mbi të. Shkoni te Modelet Administrative → Sistemi → Opsionet CTRL+ALT+DELETE. Gjeni "Remove Task Manager" (në anën e djathtë), klikoni me të djathtën mbi të dhe zgjidhni Properties. Zgjidhni Not Configured dhe klikoni OK. E modifikuara e fundit: 2025-01-22 17:01

Për të parë regjistrat e grupimeve duke përdorur tastierën Hapni konsolën Amazon EMR në https://console.aws.amazon.com/elasticmapreduce/. Nga faqja e listës së grupimeve, zgjidhni ikonën e detajeve pranë grupit që dëshironi të shikoni. Kjo sjell faqen Detajet e grupit. E modifikuara e fundit: 2025-01-22 17:01

RJava është një ndërfaqe e thjeshtë R-to-Java. rJava siguron një urë të nivelit të ulët midis R dhe Java (nëpërmjet JNI). Ai lejon krijimin e objekteve, metodat e thirrjes dhe fushat e aksesit të objekteve Java nga R. versionet e lëshimit rJava mund të merren nga CRAN - zakonisht instaloni. paketat ('rJava') në R do ta bëjnë këtë. E modifikuara e fundit: 2025-01-22 17:01

Ju mund të përdorni Bootstrap direkt në elementë dhe komponentë në aplikacionin tuaj React duke aplikuar klasat e integruara ashtu si çdo klasë tjetër. Le të ndërtojmë një komponent të thjeshtë të ndërruesit të temave React për të demonstruar përdorimin e klasave dhe komponentëve të Bootstrap. E modifikuara e fundit: 2025-01-22 17:01

Zgjidhni menunë Apple > Preferencat e sistemit dhe më pas klikoni "Zëri". Në panelin e daljes, sigurohuni që pajisja juaj HDMI të jetë zgjedhur. Pasi të keni bërë lidhjen Fikni pajisjen HDMI ndërsa Mac-i juaj është i ndezur. Shkëputni kabllon HDMI nga Mac-i juaj dhe më pas lidheni përsëri. Aktivizoni pajisjen HDMI. E modifikuara e fundit: 2025-01-22 17:01

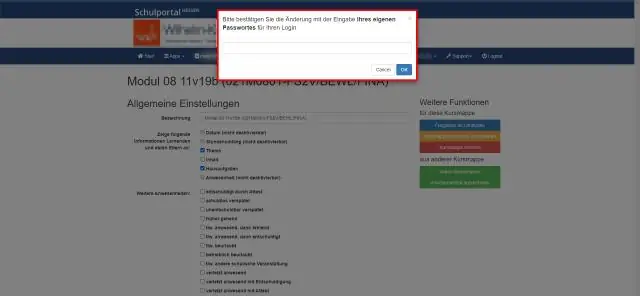

Pyetje: Për cilat lloje llogarish funksionon kthimi i fjalëkalimit? Përgjigje: Rikthimi i fjalëkalimit funksionon për llogaritë e përdoruesve që janë të sinkronizuara nga Active Directory në ambientet e Azure AD, duke përfshirë përdoruesit e bashkuar, të sinkronizuar të hash fjalëkalimit dhe përdoruesit e autentifikimit të kalimit. E modifikuara e fundit: 2025-01-22 17:01

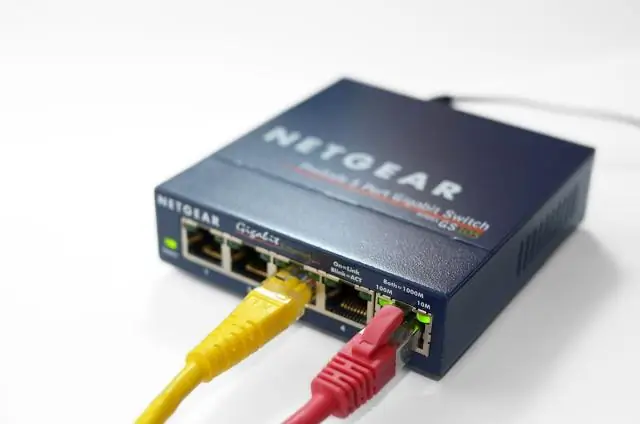

Ka disa arsye pse humbja e paketës ndodh në lidhjen tuaj të rrjetit. Midis tyre përfshijnë: Paefektshmërinë ose dështimin e një komponenti që bart të dhëna nëpër një rrjet si një lidhje e lirë kabllore, router i gabuar ose sinjal i dobët WiFi. Vonesa e lartë, e cila shkakton vështirësi në dërgimin e paketave të të dhënave në mënyrë të vazhdueshme. E modifikuara e fundit: 2025-06-01 05:06

Rrëshqitni poshtë nga shiriti i statistikave (në krye të ekranit) me dy gishta në Cilësimet e shpejta (siç tregohet më poshtë). Butoni me prekje për të ndërruar mes modaliteteve të zërit, dridhjes dhe mutemodit. Shtypni dhe mbani shtypur butonin e uljes së volumit për të hyrë në modalitetin e dridhjeve në "silent" Galaxy S5. E modifikuara e fundit: 2025-01-22 17:01

Mbrojtësi i mbitensionit mund të jetë i shkurtër, por përdorimi i një shiriti nuk duhet të dëmtojë kompjuterin tuaj. Kompjuteri juaj do të marrë vetëm amperazhin që i nevojitet, voltazhi i rritur mund ta dëmtojë atë, por unë nuk jam i njohur me ndonjë shirit rryme që rrit tensionin. Mund të jetë gjithashtu diçka tjetër në qark që mbingarkon ndërprerësin. E modifikuara e fundit: 2025-01-22 17:01

Komanda Redshift Analyze përdoret për të mbledhur statistikat në tabelat që përdor planifikuesi i pyetjeve për të krijuar planin optimal të ekzekutimit të pyetjes duke përdorur komandën Redshift Explain. Komanda e analizës merr mostra të regjistrimeve nga tabelat, llogarit dhe ruan statistikat në tabelën STL_ANALYZE. E modifikuara e fundit: 2025-01-22 17:01

Kuptimi i ? Emoji i bërë me orë ore është simboli i njohur i kohës. Shpesh përdoret si një kujtesë për të mos humbur kohë ose si një pikënisje specifike e një numërimi mbrapsht për ndonjë ngjarje. Ndonjëherë përdoret edhe si simbol i vonesës ose pritjes për një kohë të gjatë për dikë ose për diçka. E modifikuara e fundit: 2025-01-22 17:01

Printerët me rrota Daisy printojnë vetëm karaktere dhe simbole dhe nuk mund të printojnë grafikë. E modifikuara e fundit: 2025-01-22 17:01

Për të përkthyer një faqe interneti të tërë duke përdorur GoogleTranslate, ndiqni këto hapa dhe shihni figurën 1 për referencë: Hapni një shfletues ueb dhe shkoni te translate.google.com. Nuk keni nevojë për një llogari Google për t'u qasur në të, sepse është falas për të gjithë. Në të djathtë, zgjidhni gjuhën në të cilën dëshironi të shihni faqen e internetit. Klikoni "Përkthe". E modifikuara e fundit: 2025-01-22 17:01