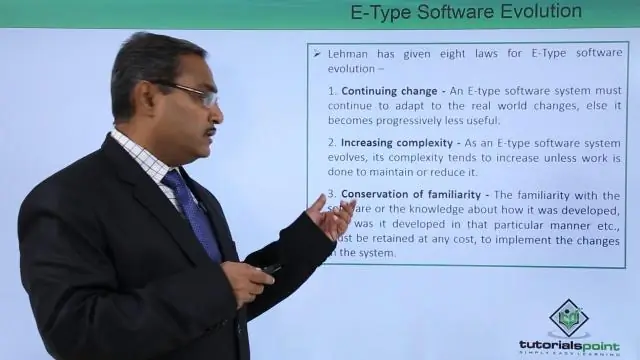

Evolucioni i softuerit E-Type Ndryshimi i vazhdueshëm - Një sistem softuerësh i tipit E duhet të vazhdojë të përshtatet me ndryshimet e botës reale, përndryshe ai bëhet gradualisht më pak i dobishëm. Vetërregullimi - Proceset e evolucionit të sistemit të tipit E janë vetërregulluese me shpërndarjen e produktit dhe masat e procesit afër normales. E modifikuara e fundit: 2025-01-22 17:01

Redaktoni etiketat e mediave në Windows 10 me File Explorer Hapni këtë kompjuter në File Explorer. Aktivizo panelin Details. Zgjidhni skedarin për të cilin dëshironi të redaktoni etiketat. Paneli i Details do të shfaqë etiketat për skedarin e zgjedhur. Klikoni mbi etiketën për ta modifikuar. Shtypni tastin Enter për të konfirmuar ndryshimet tuaja. E modifikuara e fundit: 2025-01-22 17:01

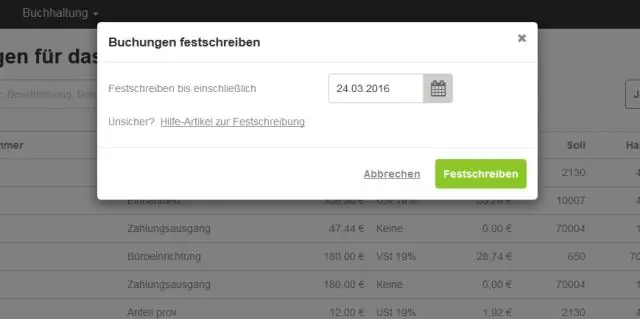

Rikthen një transaksion të qartë ose të nënkuptuar në fillim të transaksionit, ose në një pikë ruajtjeje brenda transaksionit. Mund të përdorni TRANSACTION ROLLBACK për të fshirë të gjitha modifikimet e të dhënave të bëra që nga fillimi i transaksionit ose në një pikë ruajtjeje. Ai gjithashtu liron burimet e mbajtura nga transaksioni. E modifikuara e fundit: 2025-01-22 17:01

Kali Linux është një sistem operativ fantastik për testimin e depërtimit dhe vlerësimin e sigurisë. Komanda su është komanda aLinux që kalon përkohësisht kontekstin e Terminalcommands në përdoruesin rrënjë. Kjo do të thotë që komandat e reja të lëshuara pas shtypjes su (dhe sigurimit të fjalëkalimit për root) ekzekutohen si rrënjë. E modifikuara e fundit: 2025-06-01 05:06

Pritja virtuale është një metodë për të pritur uebfaqe të shumta në një makinë të vetme. Ekzistojnë dy lloje të pritjes virtuale: Pritja virtuale e bazuar në emra dhe hostimi virtual i bazuar në IP. Pritja virtuale e bazuar në IP është një teknikë për të aplikuar direktiva të ndryshme bazuar në adresën IP dhe portin në të cilin merret një kërkesë. E modifikuara e fundit: 2025-01-22 17:01

Hapni preferencat e Time Machine dhe rizgjidhni diskun tuaj rezervë. Disku juaj rezervë duhet të jetë i listuar. Nëse nuk është, mund të jetë i fikur, me defekt ose aktualisht i padisponueshëm në rrjet. Nëse bëni kopje rezervë në një "Kapsulë kohore" ose në një disk tjetër rrjeti që ka një fjalëkalim, fjalëkalimi mund të ketë ndryshuar. E modifikuara e fundit: 2025-01-22 17:01

Një Triplet është një Tuple nga biblioteka JavaTuples që merret me 3 elementë. Meqenëse kjo Triplet është një klasë gjenerike, ajo mund të mbajë çdo lloj vlere në të. Ato janë të krahasueshme (zbatojnë të krahasueshme) Ata zbatojnë barabartë () dhe hashCode () Ata gjithashtu zbatojnë toString (). E modifikuara e fundit: 2025-01-22 17:01

Një gabim softuerësh është një gabim, defekt, dështim ose defekt në një program ose sistem kompjuterik që e bën atë të prodhojë një rezultat të pasaktë ose të papritur ose të sillet në mënyra të padëshiruara. E modifikuara e fundit: 2025-01-22 17:01

Mijëra studentë dhe pedagogë janë tërhequr në Watson Studio për mjetet e saj të fuqishme të analizës së të dhënave me burim të hapur dhe pa kod. Tani, kjo platformë gjithëpërfshirëse për shkencën e të dhënave është falas për studentët dhe fakultetet me përdorim të pakufizuar me Watson Studio Desktop. E modifikuara e fundit: 2025-01-22 17:01

Përkufizimi i indekseve është shumësi i indeksit, i cili është një listë ose një tregues. Një shembull i indekseve janë listat e librave telefonikë. Përkufizimi dhe shembulli i përdorimit të Your Dictionary. E modifikuara e fundit: 2025-01-22 17:01

Hapi 1: Hapni WhatsApp në iPhone tuaj. Prekni skedën Cilësimet e vendosura në fund, e ndjekur nga Llogaria -> Privatësia -> Kyçja e ekranit. Hapi 2: Do të gjeni çelësin për të aktivizuar Touch ID ose Face IDhere. E modifikuara e fundit: 2025-01-22 17:01

Shtypni butonin e ndezjes në kufje derisa të shihni dritat tuaja të ndezura në të kuqe dhe blu, më pas aktivizoni cilësimin tuaj të Bluetooth për t'u çiftuar me kufjet që keni përfunduar kur të pushojë së ndezuri. Shtypni dhe mbani butonin shumëfunksional derisa të thotë se është i lidhur me pajisjen tuaj. E modifikuara e fundit: 2025-01-22 17:01

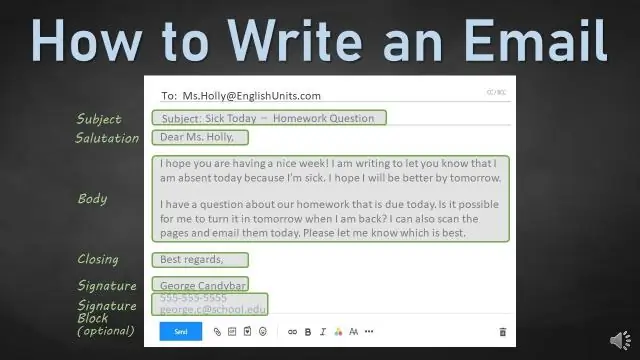

Hapi 1: Klikoni me të djathtën mbi skedarin(et) e videos që dëshironi të bashkëngjitni dhe të dërguara përmes emailit. Zgjidhni Dërgo te > dosje e ngjeshur (zipur). Windows do të zip skedarin(ët) tuaj të videos. Hapi 2: Hapni llogarinë tuaj të postës elektronike, krijoni një adresë emaili dhe bashkëngjitni skedarin(et) e videos së mbyllur dhe dërgojini emailin miqve tuaj. E modifikuara e fundit: 2025-01-22 17:01

Qëllimet kryesore për një fjalim informues janë të ndihmojë në shpjegimin e një teme specifike dhe të ndihmojë audiencën të kujtojë njohuritë më vonë. Një nga qëllimet, ndoshta qëllimi më thelbësor që drejton të gjitha fjalimet informuese, është që folësi të informojë audiencën për një temë të caktuar. E modifikuara e fundit: 2025-01-22 17:01

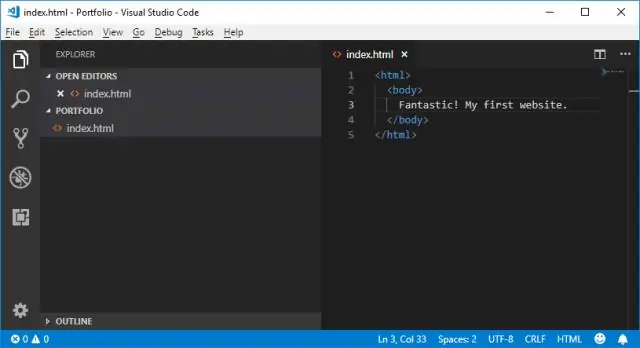

Projekti: Ndërtoni një aplikacion Hello World Vue duke përdorur komponentë me një skedar. Hapi 1: Krijoni strukturën e projektit. Hapi 2: Instaloni varësitë. Hapi 3: Krijoni skedarët (Me përjashtim të skedarit të konfigurimit të paketës sonë të internetit). Hapi 4: Udhëzoni Webpack-in se çfarë të bëni. Hapi 5: Vendosja e paketës sonë. Hapi 7: Ndërtimi i projektit tonë. E modifikuara e fundit: 2025-01-22 17:01

Funksioni Lock Fill ju lejon të kontrolloni se si zbatohet një mbushje, në thelb duke kyçur pozicionin e saj në mënyrë që në varësi të vendit ku janë pozicionuar format në lidhje me gradientin, gradienti i vetëm përfshin të gjitha format. E modifikuara e fundit: 2025-01-22 17:01

Metoda 1: Ridrejtimi lokal XML Hapi 1: Kontrolloni URL-në e paracaktuar të zbulimit automatik. Hapi 2: Krijoni një skedar lokal ridrejtues XML. Hapi 3: Shtoni një referencë për zbulimin automatik në Regjistrin tuaj. Hapi 4: Hapni Outlook dhe konfiguroni llogarinë tuaj. E modifikuara e fundit: 2025-01-22 17:01

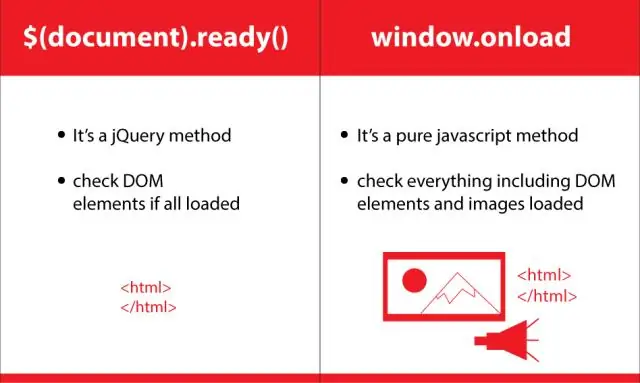

Metoda gati() përdoret për të vënë në dispozicion një funksion pasi të jetë ngarkuar dokumenti. Çfarëdo kodi që shkruani brenda $(dokumentit). Metoda gati() do të ekzekutohet sapo faqja DOM të jetë gati për të ekzekutuar kodin JavaScript. E modifikuara e fundit: 2025-01-22 17:01

Hakerimi Etik - Mjetet NMAP. Nmap do të thotë Network Mapper. Metasploit. Metasploit është një nga mjetet më të fuqishme të shfrytëzimit. Kostum gromësire. Burp Suite është një platformë e njohur që përdoret gjerësisht për kryerjen e testimit të sigurisë së aplikacioneve në ueb. Skaneri IP i zemëruar. Kaini dhe Abeli. Ettercap. EtherPeek. SuperScan. E modifikuara e fundit: 2025-06-01 05:06

Instalimi i ri i fibrave Në rastin kur shtëpia juaj mund të mbështesë Fiber, por ka nevojë për një instalim që kabllot të vendosen dhe të instalohet ONT, mund të zgjasë diku nga disa javë deri në dy-tre muaj. E modifikuara e fundit: 2025-01-22 17:01

Vlerësimi dhe autorizimi është një proces me dy hapa që siguron sigurinë e sistemeve të informacionit. Vlerësimi është procesi i vlerësimit, testimit dhe ekzaminimit të kontrolleve të sigurisë që janë paracaktuar bazuar në llojin e të dhënave në një sistem informacioni. E modifikuara e fundit: 2025-01-22 17:01

Mbiemri Jasper rrjedh nga emri personal Jasper, i cili është forma e zakonshme angleze e emrave francezë Caspar, Gaspar dhe Gaspard. E modifikuara e fundit: 2025-01-22 17:01

Përdorni këtë metodë për të krahasuar një varg me një objekt që përfaqëson një varg ose një ID. E barabartë meIgnoreCase(secondString) Kthen e vërtetë nëse vargu i dytë nuk është null dhe përfaqëson të njëjtën sekuencë karakteresh si vargu që thirri metodën, duke injoruar shkronjat. E modifikuara e fundit: 2025-01-22 17:01

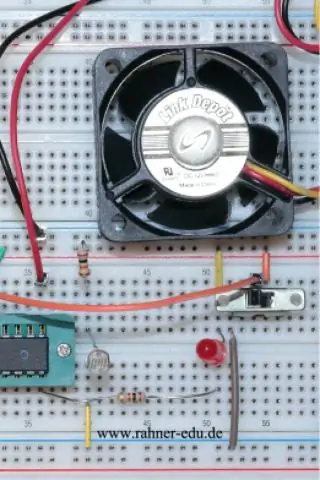

Ndjeshmëria e shumicës së LED-ve është shumë e qëndrueshme me kalimin e kohës. Po kështu janë fotodiodat e silikonit – por filtrat kanë jetë të kufizuar. LED mund të emetojnë dhe të zbulojnë dritë. Kjo do të thotë që një lidhje optike e të dhënave mund të krijohet vetëm me një LED të vetëm në secilin skaj, pasi nuk nevojiten LED të veçanta transmetuese dhe marrëse. E modifikuara e fundit: 2025-01-22 17:01

Produkt mishi me temperaturë të lartë. E modifikuara e fundit: 2025-01-22 17:01

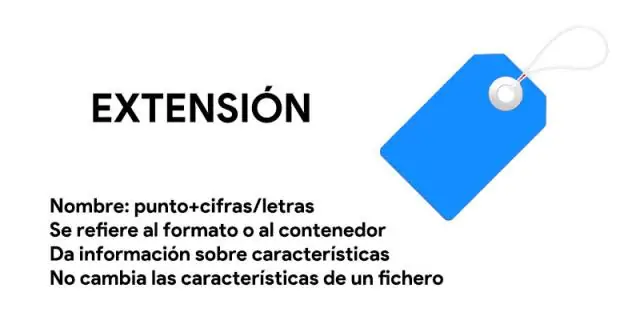

Skedarët që përmbajnë. Zgjatja e skedarit edb përdoret më së shpeshti nga skedarët e të dhënave të kutisë postare që janë ruajtur nga serveri Microsoft Exchange. EDB është një akronim për Exchange Database. Skedarët EDB janë skedarë shkëmbimi të bazës së të dhënave që ruajnë mesazhe në proces dhe jo SMTP. E modifikuara e fundit: 2025-06-01 05:06

Më poshtë janë shembuj të zakonshëm të komunikimit joverbal. Gjuha e trupit. Gjuha e trupit si shprehjet e fytyrës, qëndrimi dhe gjestet. Kontakti me sy. Njerëzit zakonisht kërkojnë informacion në sy. Largësia. Distanca juaj nga njerëzit gjatë komunikimit. Zëri. Prekni. Moda. Sjellje. Koha. E modifikuara e fundit: 2025-01-22 17:01

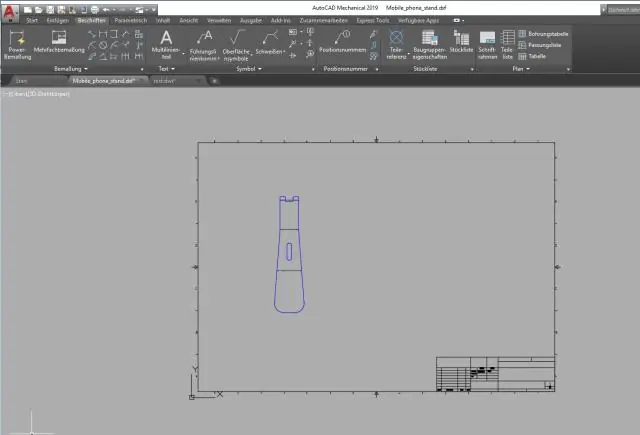

Importoni skedarin Solidworks direkt në AutoCAD. Në vijën e komandës në AutoCAD, shkruaniIMPORT. Në dritaren e dialogut Import File, klikoni në menunë rënëse Files of type dhe zgjidhni Solidworks (. E modifikuara e fundit: 2025-01-22 17:01

HTML | Atributi i veprimit përdoret për të specifikuar se ku të dhënat e formës do të dërgohen në server pas dorëzimit të formularit. Mund të përdoret në element. Vlerat e atributit: URL: Përdoret për të specifikuar URL-në e dokumentit ku të dhënat do të dërgohen pas dorëzimit të formularit. E modifikuara e fundit: 2025-01-22 17:01

Gjuha e shënjimit të pohimit të sigurisë (SAML) është një standard i hapur që lejon ofruesit e identitetit (IdP) të kalojnë kredencialet e autorizimit te ofruesit e shërbimit (SP). Miratimi i SAML lejon dyqanet e IT të përdorin softuer si zgjidhje shërbimi (SaaS) duke ruajtur një sistem të sigurt të menaxhimit të identitetit të federuar. E modifikuara e fundit: 2025-01-22 17:01

Router-outlet në Angular funksionon si një vendmbajtës i cili përdoret për të ngarkuar komponentët e ndryshëm në mënyrë dinamike bazuar në komponentin e aktivizuar ose gjendjen aktuale të rrugës. Navigimi mund të bëhet duke përdorur direktivën e prizës së routerit dhe komponenti i aktivizuar do të bëhet brenda prizës së ruterit për të ngarkuar përmbajtjen e tij. E modifikuara e fundit: 2025-01-22 17:01

Krijimi i titullit të HTTP të sapunit të verifikimit bazë Në dritaren e Kërkesës, zgjidhni skedën Headers. Klikoni + për të shtuar një kokë. Emri i titullit duhet të jetë Autorizim. Në kutinë e vlerës, shkruani fjalën Basic plus emrin e përdoruesit të koduar me bazë64: fjalëkalim. E modifikuara e fundit: 2025-01-22 17:01

Kodi i sigurt i lidhjes është ai që mund të kryhet nga fije të shumta në mënyrë të sigurtë, edhe nëse thirrjet ndodhin njëkohësisht në fije të shumta. Kodi i rihyrjes do të thotë që ju mund të bëni të gjitha gjërat që kodi i sigurt i fillit mund të garantojë gjithashtu siguri edhe nëse telefononi të njëjtin funksion brenda së njëjtës fill. E modifikuara e fundit: 2025-01-22 17:01

Të gjitha modelet e iPhone nga 5 deri në 7+ përdorin kartën SIM të së njëjtës madhësi. Çdo telefon që merr një nanosim mund të përdorë çdo nanosim tjetër (për rrjetin për të cilin është krijuar, sigurisht, përveç nëse telefoni është i shkyçur). Kartat SIM janë falas për klientët AT&T nga dyqanet AT&T. Nuk ka asnjë arsye legjitime për të shkurtuar një kartë SIM AT&T. E modifikuara e fundit: 2025-01-22 17:01

React Native nuk është një kornizë e vështirë për t'u mësuar në krahasim me kornizat e tjera. Për t'u bërë një zhvillues i suksesshëm i aplikacioneve React Native, duhet të mësoni të gjithë ekosistemin. Një nga avantazhet më të mëdha të react native është mundësia e tij për të shkruar kodin ndër-platformë. Koncepte specifike aktuale React Native. E modifikuara e fundit: 2025-01-22 17:01

Një rritje e energjisë elektrike, goditje rrufeje, dështim i harduerit ose fatkeqësi natyrore mund t'ju lënë pa të dhënat tuaja të rëndësishme ose përdorimin e kompjuterit tuaj. Rezervimi i skedarëve tuaj mund t'ju ndihmojë të shmangni fatkeqësinë. Rezervimi është thjesht krijimi i një kopjeje elektronike të skedarëve dhe ruajtja e asaj kopje në një vend të sigurt. E modifikuara e fundit: 2025-01-22 17:01

7 Përgjigjet Kjo do të heqë nga skena të gjithë skedarët që mund të keni vënë në skenë me git add: git reset. Kjo do të kthejë të gjitha ndryshimet lokale të pakomponuara (duhet të ekzekutohen në rrënjët e repove): git checkout. Kjo do të heqë të gjithë skedarët lokalë të pa gjurmuar, kështu që mbeten vetëm skedarët e gjurmuar git: git clean -fdx. E modifikuara e fundit: 2025-01-22 17:01

Nmap, shkurt për Network Mapper, është një mjet falas, me burim të hapur për skanimin e dobësive dhe zbulimin e rrjetit. Administratorët e rrjetit përdorin Nmap për të identifikuar se çfarë pajisje po funksionojnë në sistemet e tyre, për të zbuluar hostet që janë të disponueshëm dhe shërbimet që ata ofrojnë, për të gjetur porte të hapura dhe për të zbuluar rreziqet e sigurisë. E modifikuara e fundit: 2025-01-22 17:01

GDB do të thotë GNU Project Debugger dhe është një mjet i fuqishëm korrigjimi për C (së bashku me gjuhë të tjera si C++). Kjo ju ndihmon të futeni brenda programeve tuaja C ndërsa ato janë duke u ekzekutuar dhe gjithashtu ju lejon të shihni se çfarë ndodh saktësisht kur programi juaj rrëzohet. E modifikuara e fundit: 2025-06-01 05:06

"Jo, nuk është e mundur që një model LP të ketë saktësisht dy zgjidhje optimale." Një model LP mund të ketë ose 1 zgjidhje optimale ose më shumë se 1 zgjidhje optimale, por nuk mund të ketë saktësisht 2 zgjidhje optimale. E modifikuara e fundit: 2025-01-22 17:01