Si mund ta di nëse ka një ndërprerje interneti ose DSL në zonën time? Shkoni te att.com/outages. Futni kodin tuaj ZIP për informacione të përgjithshme rreth zonës. Ose, hyni në llogarinë tuaj për rezultate të personalizuara. E modifikuara e fundit: 2025-01-22 17:01

Cili mjet mund të mbrojë komponentët e kompjuterit nga efektet e ESD? rrip dore antistatike. shtypës i mbitensionit. UPS. SPS. Shpjegim: Një rrip dore antistatik barazon ngarkesën elektrike midis teknikut dhe pajisjes dhe mbron pajisjen nga shkarkimi elektrostatik. E modifikuara e fundit: 2025-01-22 17:01

Meqenëse LIMIT funksionon si një atribut i deklaratës FETCH-INTO, kështu që për ta përdorur atë, mund të shtoni fjalën kyç LIMIT të ndjekur nga një shifër numerike specifike e cila do të specifikojë numrin e rreshtave që klauzola e mbledhjes së shumtë do të marrë me një hap në fund të FETCH. -Deklarata INTO. E modifikuara e fundit: 2025-01-22 17:01

Ten, 10, X, tenner, decade(adj) numri kardinal që është shuma e nëntë dhe një; baza e sistemit dhjetor. Sinonimet: dekadë, kristal, dhjetë pika, dhjetë, shkoni, biskotë disko, ekstazi, ish, decennium, tenner, decennary, drogë përqafimi, faturë dhjetë dollarësh. E modifikuara e fundit: 2025-01-22 17:01

Përdorni komandën ip default-network për të bërë që IGRP të përhapë një rrugë të paracaktuar. EIGRP përhap një rrugë drejt rrjetit 0.0. 0.0, por rruga statike duhet të rishpërndahet në protokollin e rrugëzimit. Në versionet e mëparshme të RIP, rruga e paracaktuar e krijuar duke përdorur rrugën ip 0.0. E modifikuara e fundit: 2025-01-22 17:01

Nëse iPhone juaj po shfaqet "i zgjatur", kjo do të thotë se jeni aktualisht në roaming. Kjo do të thotë, ose jeni në një vend ku nuk jeni në mbulimin e Sprint, ose ka një problem në zonën tuaj që bën që kullat Sprint pranë jush të mos funksionojnë siç duhet. E modifikuara e fundit: 2025-01-22 17:01

ICMP (Internet Control Message Protocol) ndodhet në shtresën e rrjetit të modelit OSI (ose pak mbi të në shtresën e Internetit, siç argumentojnë disa), dhe është një pjesë integrale e paketës së Protokollit të Internetit (zakonisht i referuar si TCP/IP ). ICMP-së i është caktuar Protokolli numër 1 në paketën IP sipas IANA.org. E modifikuara e fundit: 2025-01-22 17:01

Një LUN është një seksion logjik i ruajtjes. Një LUN mund të mbështetet nga një disk i vetëm ose disa disqe. Mund të ndahet gjithashtu nga një grup/volumi/agregati i diskut në varësi të terminologjisë së shitësit të ruajtjes. Një dyqan të dhënash është një përshkrim që përdor VMware për një zonë ruajtjeje ku mund të banojnë makinat virtuale. E modifikuara e fundit: 2025-01-22 17:01

Këto blloqe ndërtimi të ofrimit të vazhdueshëm janë: Zhvillimi dhe integrimi i vazhdueshëm, Testimi i vazhdueshëm. dhe. Lirim i vazhdueshëm. E modifikuara e fundit: 2025-01-22 17:01

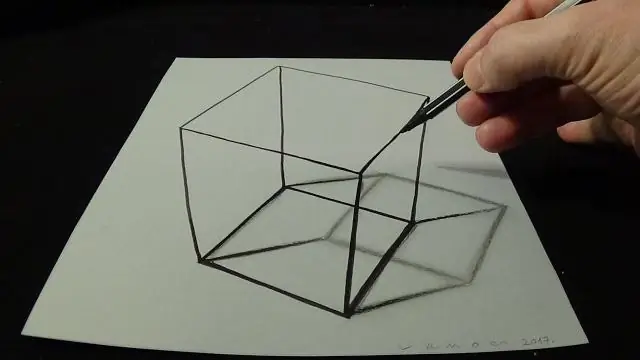

Krijoni një objekt 3D duke ekstruduar Zgjidhni objektin. Zgjidhni Efekt > 3D > Extrude & Bevel. Klikoni "Më shumë opsione" për të parë listën e plotë të opsioneve, ose "Më pak opsione" për të fshehur opsionet shtesë. Zgjidhni Preview për të parë paraprakisht efektin në dritaren e dokumentit. Specifikoni opsionet: Pozicioni. Klikoni OK. E modifikuara e fundit: 2025-01-22 17:01

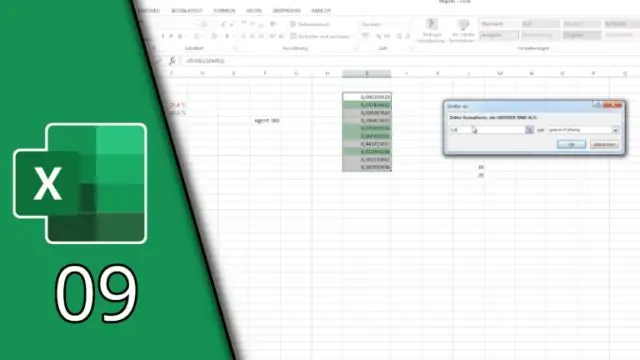

Në fletën tuaj të punës në Excel, klikoni Skedar > Opsione dhe më pas zgjidhni Shiritin e veglave të Qasjes së Shpejtë në panelin e majtë. Nën Zgjidhni komandat nga, zgjidhni Të gjitha komandat. Në listën e komandave, lëvizni poshtë te Clear Formats, zgjidhni atë dhe klikoni butonin Add për ta zhvendosur atë në seksionin e djathtë. Klikoni OK. E modifikuara e fundit: 2025-01-22 17:01

Pyetja origjinale: Si mund të instaloj aplikacione në televizorin inteligjent myLG të cilat nuk janë të disponueshme në dyqanin e përmbajtjes LG? Përgjigje: Jo, nuk mundeni. Mënyra e vetme për të parë përmbajtje të tjera është se mund të blini një chromecast dhe të shikoni përmbajtje nga telefoni juaj në televizor. Ose mund të blini një Firestick ngaAmazon dhe ta lidhni atë me TV dhe të instaloni aplikacione në të. E modifikuara e fundit: 2025-01-22 17:01

Për t'u lidhur me Azure MySQL Server duke përdorur mjetin GUIMySQL Workbench: Hapni aplikacionin MySQL Workbench në kompjuterin tuaj. Në kutinë e dialogut Setup New Connection, futni informacionin e mëposhtëm në skedën Parametrat: Klikoni Test Connection për të testuar nëse të gjithë parametrat janë konfiguruar saktë. E modifikuara e fundit: 2025-01-22 17:01

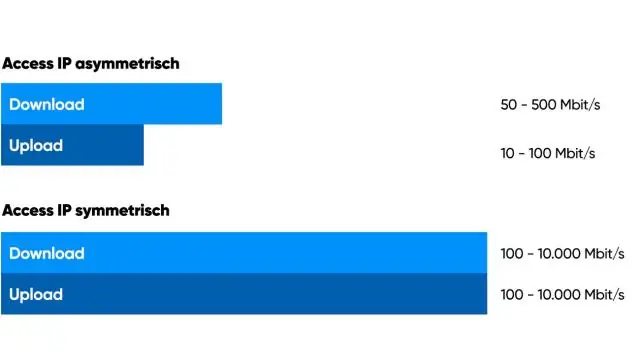

Dallimi midis kriptimit simetrik dhe atij asimetrik Kriptimi simetrik përdor një çelës të vetëm që duhet të ndahet midis njerëzve që duhet të marrin mesazhin ndërsa kriptimi asimetrik përdor një palë çelës publik dhe një çelës privat për të kriptuar dhe deshifruar mesazhet kur komunikojnë. E modifikuara e fundit: 2025-01-22 17:01

Mënyrë e thjeshtë për ta bërë këtë, e cila do të funksionojë pavarësisht se çfarë motherboard keni, fikni çelësin në furnizimin me energji elektrike në off(0) dhe hiqni baterinë e butonit të argjendtë në motherboard për 30 sekonda, vendoseni përsëri, ndizni përsëri furnizimin me energji elektrike dhe ndizni atë. duhet të rivendosni në standardet e fabrikës. E modifikuara e fundit: 2025-01-22 17:01

Kompania ChangHong. E modifikuara e fundit: 2025-01-22 17:01

Në logjikën klasike, silogjizmi hipotetik është një formë e vlefshme argumenti, e cila është një silogizëm që ka një deklaratë të kushtëzuar për një ose të dyja premisat e tij. Një shembull në anglisht: Nëse nuk zgjohem, atëherë nuk mund të shkoj në punë. Nëse nuk mund të shkoj në punë, atëherë nuk do të paguhem. E modifikuara e fundit: 2025-01-22 17:01

Hapi 1: Matni anën më të shkurtër Së pari, do të dëshironi të matni anën më të shkurtër të ekranit të dritares suaj. Matni ekranin e dritares tuaj në 1/16 inç më të afërt. Hapi 2: Matni anën më të gjatë Më pas, matni anën më të gjatë të ekranit të dritares suaj. Përsëri, do të dëshironi ta matni atë në 1/16 inç më të afërt. E modifikuara e fundit: 2025-01-22 17:01

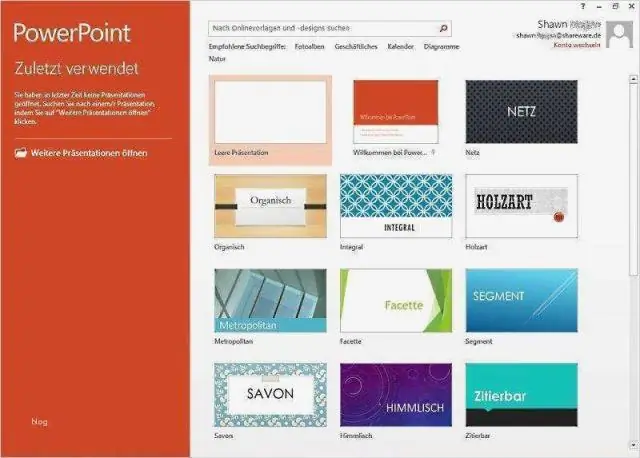

Microsoft ofron një shumëllojshmëri të gjerë të shablloneve të Word-it falas dhe pa telashe. Nëse jeni duke planifikuar një festë pushimi, përgjegjës për buletinin e shkollës ose dëshironi një kombinim të përputhshëm të CV-së dhe letrës motivuese, mund të gjeni shabllone për Word-in që i përshtaten nevojave tuaja. E modifikuara e fundit: 2025-01-22 17:01

Një pajisje virtuale Android (AVD) është një konfigurim i pajisjes që funksionon në Emulatorin Android. Ai siguron një mjedis Android specifik për pajisjen virtuale, në të cilin ne mund të instalojmë dhe testojmë aplikacionin tonë Android. AVD Manager është një pjesë e SDK Manager për të krijuar dhe menaxhuar pajisjet virtuale të krijuara. E modifikuara e fundit: 2025-01-22 17:01

Përshkrim. WannaCry është një kriptoorm ransomware, i cili synon kompjuterët që përdorin sistemin operativ Microsoft Windows duke enkriptuar të dhënat dhe duke kërkuar pagesa shpërblese në kriptomonedhën Bitcoin. Krimbi njihet edhe si WannaCrypt, Wana Decrypt0r 2.0, WanaCrypt0r 2.0 dhe Wanna Decryptor. E modifikuara e fundit: 2025-01-22 17:01

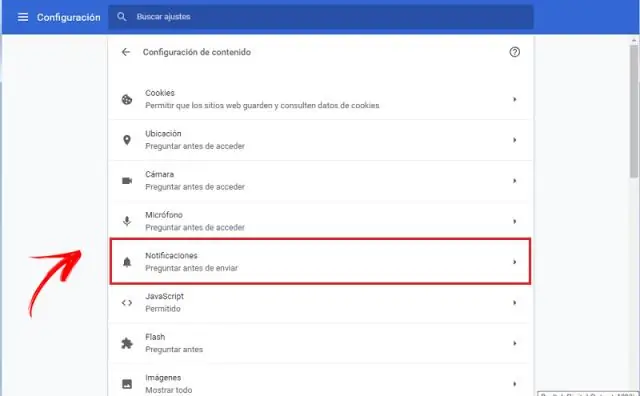

Çaktivizo Paralajmërimin e Sigurisë (Nuk Rekomandohet) Fillimisht, Hapni Vetitë e Internetit si metoda 6. Shkoni te skeda "Avanced". Tani, zgjidh Kontrollo për heqjen e certifikatës së botuesit dhe Kontrollo për heqjen e certifikatës së serverit. E modifikuara e fundit: 2025-01-22 17:01

Sulmi i pemës së Krishtlindjes është një sulm shumë i njohur që është krijuar për të dërguar një paketë TCP të krijuar në mënyrë specifike në një pajisje në rrjet. Ekziston një hapësirë e caktuar në kokën TCP, e quajtur flamuj. Dhe këta flamuj të gjithë ndizen ose fiken, në varësi të asaj që po bën paketa. E modifikuara e fundit: 2025-01-22 17:01

Madhësia maksimale për Batch Apex në Salesforce është 2000. E modifikuara e fundit: 2025-06-01 05:06

Cilat janë tre karakteristikat e panelit DOM? Kjo ju lejon të tërhiqni dhe lëshoni elementë për të ndryshuar rendin e tyre në paraqitje. Kjo ju lejon të modifikoni elementët dinamikë kur jeni në pamjen e drejtpërdrejtë. Kjo ju lejon të kopjoni, ngjitni, fshini dhe kopjoni elementë. E modifikuara e fundit: 2025-01-22 17:01

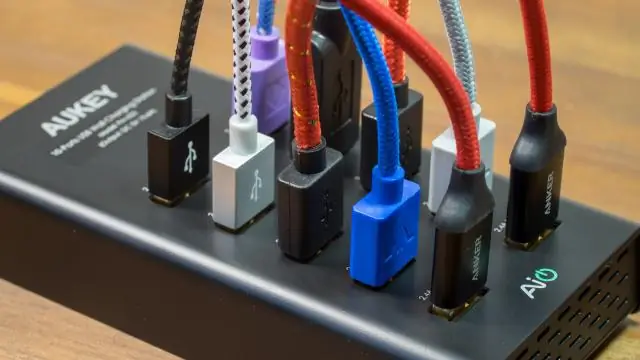

Ju duhet një kabllo monitori për të lidhur një ekran dixhital me një kompjuter desktop ose laptop. Ekzistojnë katër lloje të zakonshme kabllosh të disponueshme për këtë. Këto janë VGA, DVI, HDMI dhe DisplayPort. Ai për të zgjedhur varet nga lidhësit e disponueshëm të daljes në kompjuterin tuaj dhe nga lidhësit e hyrjes në monitorin tuaj të PC-së. E modifikuara e fundit: 2025-01-22 17:01

Cila është një direktivë e duhur për përdorimin e një kanaçe me ajër të kompresuar për të pastruar një PC? Përdorni një rrjedhë të gjatë dhe të qëndrueshme ajri nga kanaçe. Mos e spërkatni ajrin e kompresuar me kanaçe me kokë poshtë. Mos përdorni ajër të kompresuar për të pastruar një tifoz CPU. E modifikuara e fundit: 2025-01-22 17:01

Nëse keni ethe dhe të dridhura, kjo ka të ngjarë të jetë një shenjë e një infeksioni të rëndë bakterial. Lëreni një gjemb ose copë druri në trupin tuaj për disa muaj, dhe ka të ngjarë të shpërbëhet dhe të stimulojë më tej reagimin imunitar të trupit tuaj. Dhe çdo infeksion i mbetur i patrajtuar mund të përhapet dhe të shkaktojë septicemi ose helmim të gjakut. E modifikuara e fundit: 2025-01-22 17:01

Ndikimet pozitive të internetit përfshijnë si më poshtë: Ofron komunikim efektiv duke përdorur shërbime të postës elektronike dhe mesazheve të çastit në çdo pjesë të botës. Ai përmirëson ndërveprimet dhe transaksionet e biznesit, duke kursyer kohë jetike. Bankat dhe blerjet online e kanë bërë jetën më pak të komplikuar. E modifikuara e fundit: 2025-06-01 05:06

Mitologjia klasike. ndonjë nga tre përbindëshat motra zakonisht përfaqësohet si gjarpërinj për flokë, krahë, kthetra të pacipë dhe sy që e kthejnë në gur këdo që i shikon. Medusa, e vetmja Gorgon e vdekshme, iu pre koka nga Perseu. E modifikuara e fundit: 2025-01-22 17:01

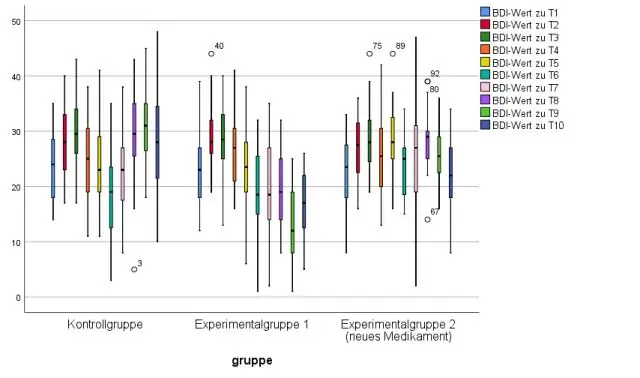

Një tregues i jashtëm me shumë variacione është një kombinim i rezultateve të pazakonta në të paktën dy variabla. Të dy llojet e vlerave të jashtme mund të ndikojnë në rezultatin e analizave statistikore. Dallimet ekzistojnë për katër arsye. Futja e gabuar e të dhënave mund të shkaktojë që të dhënat të përmbajnë raste ekstreme. E modifikuara e fundit: 2025-01-22 17:01

Pishinë magazinimi. Me Synology NAS, ju mund të kombinoni disa disqe në një njësi të vetme ruajtjeje të quajtur rezervuar. Vëllimet mund të krijohen në pishina magazinimi. Vëllimet mund të zgjerohen nëse një pishinë magazinimi ka hapësirë të ndashme. Lloje të ndryshme RAID ofrojnë nivele të ndryshme të mbrojtjes së të dhënave. E modifikuara e fundit: 2025-01-22 17:01

Kodi i gabimit është HTTP 404 (nuk u gjet) dhe përshkrimi është: Serveri i origjinës nuk gjeti një paraqitje aktuale për burimin e synuar ose nuk është i gatshëm të zbulojë se ekziston. Ky gabim do të thotë se serveri nuk mund të gjente burimin e kërkuar (JSP, HTML, imazhe…) dhe kthen kodin e statusit HTTP 404. E modifikuara e fundit: 2025-01-22 17:01

Vazhdoni t'i mbani të dy butonat derisa të shihni logon e Apple të shfaqet në ekran. Logoja duhet të shfaqet midis dhjetë dhe njëzet sekondave pasi të filloni të mbani butonat. Pasi të shfaqet logoja e Apple, iPhone ose iPad juaj do të riniset normalisht. E modifikuara e fundit: 2025-01-22 17:01

Po, ju mund të ruani objekte të llojeve të ndryshme në një ArrayList, por, siç u përmend pst, është e vështirë të merreni me to më vonë. Nëse vlerat janë të lidhura në një farë mënyre, ndoshta është më mirë të shkruani një klasë për t'i mbajtur ato. E modifikuara e fundit: 2025-01-22 17:01

Telekomunikacioni është mjeti i transmetimit elektronik të informacionit në distanca. Informacioni mund të jetë në formën e telefonatave zanore, të dhënave, tekstit, imazheve ose videove. Sot, telekomunikimet përdoren për të organizuar sisteme kompjuterike pak a shumë të largëta në rrjetet e telekomunikacionit. E modifikuara e fundit: 2025-01-22 17:01

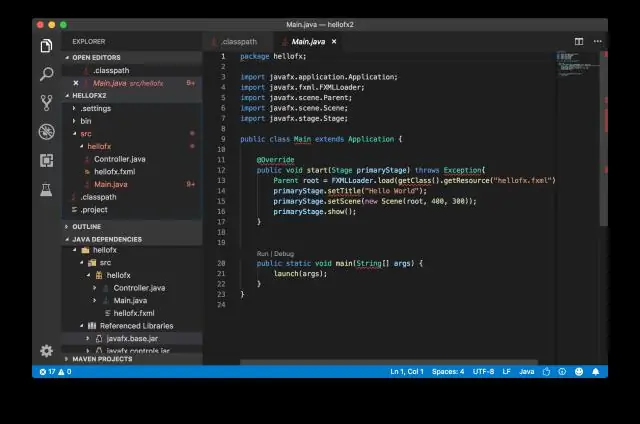

Paketa e zhvillimit të softuerit JavaFX (SDK) ofron mjetet dhe teknologjitë e linjës së komandës për të zhvilluar përmbajtje ekspresive për aplikacionet e vendosura në shfletues, desktop dhe pajisje celulare. Koha e funksionimit të JavaFX Desktop. Emulator JavaFX Mobile dhe koha e funksionimit (vetëm për Windows). E modifikuara e fundit: 2025-01-22 17:01

Një skedar CRYPT është një skedar i koduar i krijuar nga WhatsApp Messenger, një aplikacion i njohur për mesazhe në smartphone. Ai përmban një arkiv mesazhesh të rezervuara nga aplikacioni WhatsApp. WhatsApp mund të deshifrojë skedarët tuaj të ruajtur CRYPT nëse jeni identifikuar me të njëjtën llogari Google që keni përdorur për të krijuar kopjen rezervë. E modifikuara e fundit: 2025-01-22 17:01

Pemët e sofër mund të gjenden në vendet e mëposhtme: Tai Bwo Wannai pemëve korije - 4 pemë sofër janë brenda korije. Xhungla Kharazi - 2 pemë mund të gjenden në cepin juglindor të xhunglës. Ape Atoll - disa pemë sofër mund të gjenden në jug të portës së madhe. E modifikuara e fundit: 2025-01-22 17:01

Klasat, komponentët e softuerit dhe mikroshërbimet që kanë vetëm një përgjegjësi janë shumë më të lehta për t'u shpjeguar, kuptuar dhe zbatuar sesa ato që ofrojnë një zgjidhje për gjithçka. Kjo zvogëlon numrin e gabimeve, përmirëson shpejtësinë tuaj të zhvillimit dhe e bën jetën tuaj si zhvillues softuerësh shumë më të lehtë. E modifikuara e fundit: 2025-01-22 17:01