- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- E modifikuara e fundit 2025-01-22 17:41.

qimedredhur është një njeri në mes sulmojnë që detyron klientët (shfletuesit) dhe serverët (faqet e internetit) moderne të ulin protokollin e sigurisë në SSLv3 nga TLSv1. 0 ose më e lartë. Kjo bëhet duke ndërprerë shtrëngimin e duarve ndërmjet klientit dhe serverit; duke rezultuar në riprovën e shtrëngimit të duarve me versionet e mëparshme të protokollit.

Prandaj, a sulmojnë qimedredhurat?

Sulm qimedredhur kundër TLS Edhe pse specifikimet TLS kërkojnë që serverët të kontrollojnë mbushjen, disa implementime nuk arrijnë ta vërtetojnë atë siç duhet, gjë që i bën disa serverë të cenueshëm ndaj qimedredhur edhe nëse çaktivizojnë SSL 3.0.

Në mënyrë të ngjashme, çfarë është qen qimedredhur Zombie? qimedredhur me mumje është një nga orakujt e shumtë TLS CBC që zbulon Tripwire IP360. Sistemet e prekura do të raportohen si ID #415753, “TLS CBC Padding Oracle Vulnerability”. Citrix dhe F5 kanë lëshuar tashmë këshilla dhe këshillimet pasuese po gjurmohen në GitHub.

Në këtë mënyrë, si ta rregulloni një dobësi në një qimedredhur?

- Çaktivizo mbështetjen e SSL 3.0 në klient.

- Çaktivizo mbështetjen e SSL 3.0 në server.

- Çaktivizo mbështetjen për paketat e shifrave të bazuara në CBC kur përdorni SSL 3.0 (në klient ose në server).

Çfarë është ataku i gjakderdhjes?

Të Të gjakosur nga zemra Bug është një cenueshmëri serioze në bibliotekën popullore të softuerit kriptografik OpenSSL. Kjo dobësi lejon vjedhjen e informacionit të mbrojtur, në kushte normale, nga kriptimi SSL/TLS i përdorur për të siguruar internetin.

Recommended:

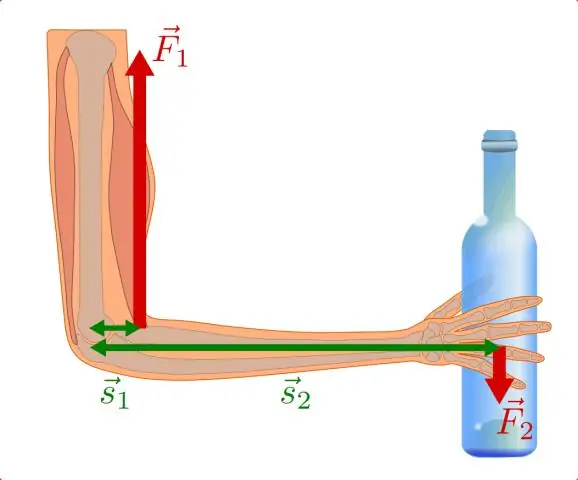

Cili lloj mekanizmi aksesi është më i prekshëm ndaj një sulmi përsëritës?

Rrugë e sigurt në rrjetet ad hoc Rrjetet ad hoc pa tela janë gjithashtu të ndjeshme ndaj sulmeve të përsëritura. Në këtë rast, sistemi i autentifikimit mund të përmirësohet dhe të bëhet më i fortë duke zgjeruar protokollin AODV

Çfarë është sulmi i kontrollit të aksesit të thyer?

Çfarë është Broken Access Control? Kontrolli i aksesit zbaton një politikë të tillë që përdoruesit nuk mund të veprojnë jashtë lejeve të tyre të synuara. Dështimet zakonisht çojnë në zbulimin e paautorizuar të informacionit, modifikimin ose shkatërrimin e të gjitha të dhënave, ose kryerjen e një funksioni biznesi jashtë kufijve të përdoruesit

Çfarë është sulmi i injektimit DLL?

Në programimin kompjuterik, injektimi DLL është teknikë e përdorur për ekzekutimin e kodit brenda hapësirës së adresave të një procesi tjetër duke e detyruar atë të ngarkojë një bibliotekë me lidhje dinamike. DLLinjection shpesh përdoret nga programe të jashtme për të ndikuar në sjelljen e një programi tjetër në një mënyrë që autorët e tij nuk e kishin parashikuar ose synonin

Çfarë është sulmi i riprodhimit të cookie-ve?

Një sulm i riprodhimit të cookie-ve ndodh kur një sulmues vjedh një cookie të vlefshme të një përdoruesi dhe e ripërdor atë për të imituar atë përdorues për të kryer transaksione/aktivitete mashtruese ose të paautorizuara

Çfarë është sulmi i tejmbushjes së tamponit me shembull?

Sulmi i tejmbushjes së tamponit me shembull. Kur më shumë të dhëna (sa ishin caktuar fillimisht për t'u ruajtur) vendosen nga një program ose proces sistemi, të dhënat shtesë tejmbushin. Kjo bën që disa nga ato të dhëna të rrjedhin në buferë të tjerë, të cilët mund të korruptojnë ose mbishkruajnë çdo të dhënë që ata mbanin