- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- E modifikuara e fundit 2025-01-22 17:40.

Rrugë e sigurt në rrjetet ad hoc

Rrjetet ad hoc pa tela janë gjithashtu e ndjeshme te përsëriten sulmet . Në këtë rast, sistemi i autentifikimit mund të përmirësohet dhe të bëhet më i fortë duke zgjeruar protokollin AODV.

Gjithashtu e dini, çfarë janë sulmet përsëritëse dhe si mund të trajtohen ato?

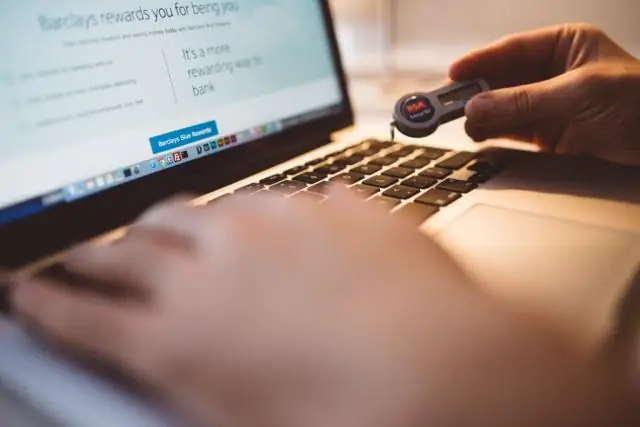

A përsëritje sulmi ndodh kur një kriminel kibernetik përgjon një komunikim të sigurt në rrjet, përgjon atë , dhe më pas vonon ose ridërgon me mashtrim atë për të keqdrejtuar të marrësi për të bërë çfarë të hakeri dëshiron.

Përveç sa më sipër, si funksionon një sulm përsëritës? A përsëritja e sulmit është një kategori rrjeti sulmojnë në të cilën një sulmues zbulon një transmetim të të dhënave dhe me mashtrim e shtyn ose përsërit atë. Vonesa ose përsëritja e transmetimit të të dhënave është kryhet nga dërguesi ose nga subjekti keqdashës, i cili përgjon të dhënat dhe i ritransmeton ato.

Po kështu, a është një sulm i përsëritur një lloj njeriu në sulmin e mesit?

A përsëritje sulmi , i njohur edhe si riprodhim sulmojnë , ka ngjashmëri me a njeri -në- sulm në mes . Në përsëriten sulmet , sulmuesi do të përshkruajë trafikun midis një klienti dhe serveri, më pas i ridërgon paketat në server me ndryshime të vogla në adresën IP të burimit dhe vulën kohore në paketë.

Cili informacion i vërtetimit të protokollit është i prekshëm ndaj një sulmi nuhatës dhe riprodhues?

PAP (Fjalëkalimi Protokolli i Autentifikimit ) është shumë i dobët protokolli i vërtetimit . Ai dërgon emrin e përdoruesit dhe fjalëkalimin në tekst të qartë. Një sulmues që është në gjendje nuhas të vërtetimi procesi mund të nisë një të thjeshtë përsëritje sulmi , nga duke riluajtur emrin e përdoruesit dhe fjalëkalimin, duke i përdorur ato për t'u identifikuar.

Recommended:

Cili është mekanizmi për të vendosur kufizime në aksesin e një burimi kur ekzekutohen fije të shumta në Redis?

bllokoj Duke e mbajtur këtë në konsideratë, si e trajton Redis konkurencën? Një program me një fillesë mund të ofrojë patjetër konkurencë në nivelin I/O duke përdorur një mekanizëm I/O (de)multipleksues dhe një lak ngjarjeje (që është ajo që Redis po ).

Cili është një shembull i një objekti aksesi?

Bazat e të dhënave në Access përbëhen nga katër objekte: tabela, pyetje, formularë dhe raporte. Së bashku, këto objekte ju lejojnë të futni, ruani, analizoni dhe përpiloni të dhënat tuaja siç dëshironi

Çfarë është sulmi përsëritës, cili është kundërmasa për të?

Protokolli i vërtetimit të Kerberos përfshin disa kundërmasa. Në rastin klasik të një sulmi përsëritës, një mesazh kapet nga një kundërshtar dhe më pas riprodhohet në një datë të mëvonshme për të prodhuar një efekt. Kriptimi që sigurohet nga këta tre çelësa ndihmon në parandalimin e sulmeve të përsëritura

Çfarë është një ndërprerës i prekshëm?

Këta çelësa me përmasa të vogla vendosen në PCB dhe përdoren për të mbyllur një qark elektrik kur butoni shtypet nga një person. Kur shtypet butoni, çelsat ndizen dhe kur butoni lirohet, çelsat fiken. Një ndërprerës i prekshëm është një çelës, funksionimi i të cilit është i dukshëm me prekje

Çfarë lloj sulmi është tejmbushja e tamponit?

Cilat janë llojet e ndryshme të sulmeve të tejmbushjes së tamponit? Sulmi i tejmbushjes së stivës - Ky është lloji më i zakonshëm i sulmit të tejmbushjes së tamponit dhe përfshin tejmbushjen e një buferi në pirgun e thirrjeve*. Sulmi i tejmbushjes së grumbullit - Ky lloj sulmi synon të dhënat në grupin e hapur të memories të njohur si grumbull