- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- E modifikuara e fundit 2025-01-22 17:41.

PZHU dhe Përmbytja e ICMP sulmet janë një lloj sulmi i mohimit të shërbimit (DoS). Ato inicohen duke dërguar një numër të madh të PZHU ose ICMP paketat në një host të largët. SonicWall PZHU dhe Përmbytja e ICMP Mbrojtja mbrohet nga këto sulme duke përdorur metodën e orës dhe bllokimit.

Në mënyrë të ngjashme, pyetet se çfarë është përmbytja e ICMP?

Ping përmbytje , i njohur edhe si Përmbytja e ICMP , është një sulm i zakonshëm i Mohimit të Shërbimit (DoS) në të cilin një sulmues rrëzon kompjuterin e viktimës duke e mposhtur atë me ICMP kërkesat për jehonë, të njohura edhe si ping.

Po kështu, çfarë është një përzierje UDP? A PZHU sulmi i përmbytjes është një sulm i mohimit të shërbimit (DoS) duke përdorur Protokollin e të Dhënave të Përdoruesit ( PZHU ), një protokoll rrjeti kompjuterik pa sesione/pa lidhje. Megjithatë, a PZHU sulmi i përmbytjes mund të inicohet duke dërguar një numër të madh të PZHU paketat në porte të rastësishme në një host të largët.

Prandaj, çfarë e shkakton përmbytjen e PZHU?

Shkak : Protokolli i të dhënave të përdoruesit ( PZHU ) përmbytje ndodh kur një sulmues dërgon paketa IP që përmbajnë PZHU datagramet me qëllim të ngadalësimit të viktimës deri në atë pikë sa ajo nuk mund të trajtojë më lidhje të vlefshme.

Çfarë do të thotë Udpmix

Çfarë është një sulm nga përmbytjet UDP. "UDP flood" është një lloj sulmi Denial of Service (DoS) në të cilin sulmuesi mbizotëron portat e rastësishme në hostin e synuar me paketa IP që përmbajnë të dhëna të dhënash UDP. Ndërsa gjithnjë e më shumë paketa UDP merren dhe marrin përgjigje, sistemi bëhet i mbingarkuar dhe nuk reagon ndaj klientëve të tjerë.

Recommended:

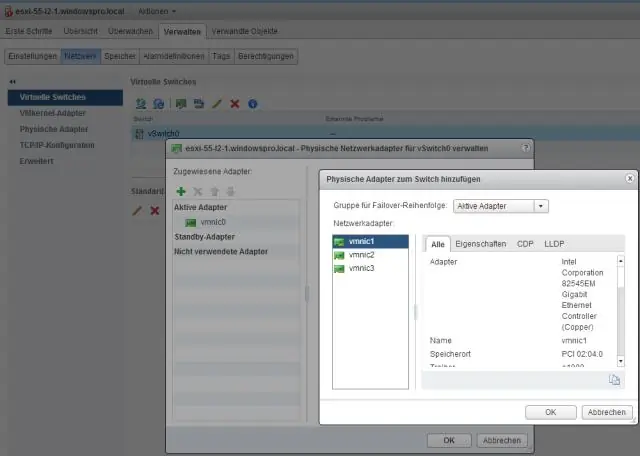

Çfarë është një politikë ekipore NIC dhe çfarë bën ajo?

Në termat e tij më të thjeshtë, bashkimi i NIC do të thotë që ne po marrim shumë NIC fizike në një host të caktuar ESXi dhe i kombinojmë ato në një lidhje të vetme logjike që siguron grumbullimin e gjerësisë së brezit dhe tepricën për një vSwitch. Skuadrimi NIC mund të përdoret për të shpërndarë ngarkesën midis lidhjeve të disponueshme të ekipit

Çfarë është miniera e të dhënave dhe çfarë nuk është miniera e të dhënave?

Minimi i të dhënave bëhet pa ndonjë hipotezë të paramenduar, prandaj informacioni që vjen nga të dhënat nuk është për t'iu përgjigjur pyetjeve specifike të organizatës. Jo Mining i të Dhënave: Qëllimi i Miningut të të Dhënave është nxjerrja e modeleve dhe njohurive nga sasi të mëdha të dhënash, jo nxjerrja (minimi) e vetë të dhënave

Çfarë është auditimi i rrjetit dhe si bëhet dhe pse është i nevojshëm?

Auditimi i rrjetit është një proces në të cilin rrjeti juaj hartohet si në aspektin e softuerit ashtu edhe në atë të harduerit. Procesi mund të jetë i frikshëm nëse bëhet me dorë, por për fat të mirë disa mjete mund të ndihmojnë në automatizimin e një pjese të madhe të procesit. Administratori duhet të dijë se cilat makina dhe pajisje janë të lidhura në rrjet

Çfarë është përmbytja e rangut të farës?

Farërat përdorin diçka të quajtur 'randi i farës' për të përcaktuar se cila duhet të jetë aktive dhe cila duhet të jetë në radhë. Renditja e tyre përcaktohet nga numri i ciklit të farës që ka përfunduar. Përrenjtë me më pak cikle farërash të përfunduara kanë prioritet për mbjellje

Cila është ngjashmëria dhe cili është ndryshimi midis releve dhe PLC?

Reletë janë ndërprerës elektromekanikë që kanë spirale dhe dy lloje kontaktesh që janë NO & NC. Por një kontrollues logjik i programueshëm, PLC është një mini kompjuter i cili mund të marrë vendim bazuar në programin dhe hyrjen dhe daljen e tij