- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- E modifikuara e fundit 2025-01-22 17:40.

A JWS përdoret për të nënshkruar pretendimet, a JWE përdoret për të transmetuar të dhëna të ndjeshme. Nëse dëshironi të implementoni një sistem vërtetimi, atëherë JWS duhet të përdoret për të verifikuar vërtetësinë e pretendimeve. Ju gjithashtu mund të enkriptoni tuajin JWS duke përdorur JWE nëse disa nga pretendimet në tuaj JWS përmbajnë informacione të ndjeshme.

Në mënyrë të ngjashme, ju mund të pyesni, çfarë është Jws?

Një nënshkrim në ueb JSON (shkurtuar JWS ) është një standard i propozuar nga IETF [RFC7515] për nënshkrimin e të dhënave arbitrare. Kjo përdoret si bazë për një sërë teknologjish të bazuara në ueb, duke përfshirë JSON Web Token.

Përveç sa më sipër, a janë JWT të koduara? Mos përmban asnjë të dhënë sensitive në a JWT . Këto shenja zakonisht nënshkruhen për të mbrojtur kundër manipulimit (jo të koduara ) kështu që të dhënat në pretendimet mund të deshifrohen dhe lexohen lehtësisht. Nëse keni nevojë të ruani informacione të ndjeshme në a JWT , shikoni JSON Web Enkriptimi (JWE).

Në mënyrë të ngjashme, çfarë është simboli Jws?

JSON Web Token (JWT) është një mjet për të përfaqësuar pretendimet që do të transferohen midis dy palëve. Pretendimet në një JWT janë të koduara si një objekt JSON që është nënshkruar në mënyrë dixhitale duke përdorur nënshkrimin në ueb JSON ( JWS ) dhe/ose koduar duke përdorur JSON Web Encryption (JWE).

Çfarë është nënshkruar JWT?

JSON Web Token ( JWT ) është një standard i hapur (RFC 7519) që përcakton një mënyrë kompakte dhe të pavarur për transmetimin e sigurt të informacionit midis palëve si një objekt JSON. JWT-të mund të jenë nënshkruar duke përdorur një sekret (me algoritmin HMAC) ose një çift çelësash publik/privat duke përdorur RSA ose ECDSA.

Recommended:

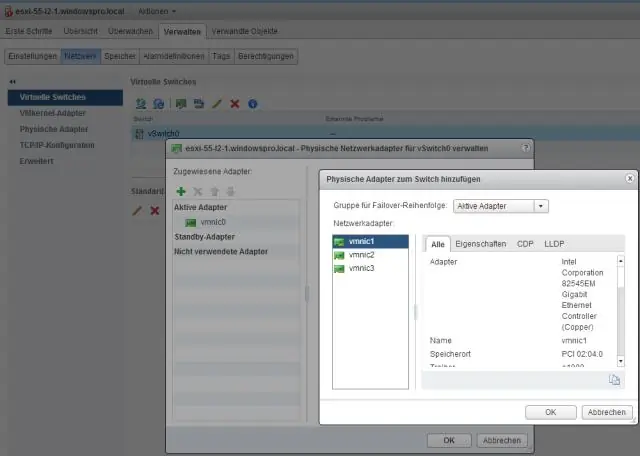

Çfarë është një politikë ekipore NIC dhe çfarë bën ajo?

Në termat e tij më të thjeshtë, bashkimi i NIC do të thotë që ne po marrim shumë NIC fizike në një host të caktuar ESXi dhe i kombinojmë ato në një lidhje të vetme logjike që siguron grumbullimin e gjerësisë së brezit dhe tepricën për një vSwitch. Skuadrimi NIC mund të përdoret për të shpërndarë ngarkesën midis lidhjeve të disponueshme të ekipit

Çfarë është miniera e të dhënave dhe çfarë nuk është miniera e të dhënave?

Minimi i të dhënave bëhet pa ndonjë hipotezë të paramenduar, prandaj informacioni që vjen nga të dhënat nuk është për t'iu përgjigjur pyetjeve specifike të organizatës. Jo Mining i të Dhënave: Qëllimi i Miningut të të Dhënave është nxjerrja e modeleve dhe njohurive nga sasi të mëdha të dhënash, jo nxjerrja (minimi) e vetë të dhënave

Çfarë është auditimi i rrjetit dhe si bëhet dhe pse është i nevojshëm?

Auditimi i rrjetit është një proces në të cilin rrjeti juaj hartohet si në aspektin e softuerit ashtu edhe në atë të harduerit. Procesi mund të jetë i frikshëm nëse bëhet me dorë, por për fat të mirë disa mjete mund të ndihmojnë në automatizimin e një pjese të madhe të procesit. Administratori duhet të dijë se cilat makina dhe pajisje janë të lidhura në rrjet

Çfarë është simboli Jws?

Autorizimi i tokenit bëhet duke përdorur JSON Web Tokens (JWT) të cilat kanë tre pjesë: kokën, ngarkesën dhe sekretin (të ndarë midis klientit dhe serverit). JWS është gjithashtu një ent i koduar i ngjashëm me JWT që ka një kokë, ngarkesë dhe një sekret të përbashkët

Cila është ngjashmëria dhe cili është ndryshimi midis releve dhe PLC?

Reletë janë ndërprerës elektromekanikë që kanë spirale dhe dy lloje kontaktesh që janë NO & NC. Por një kontrollues logjik i programueshëm, PLC është një mini kompjuter i cili mund të marrë vendim bazuar në programin dhe hyrjen dhe daljen e tij