Facebook sapo përditësoi aplikacionin e tij iOS në versionin 6.0, duke shtuar mbështetje për kokat e bisedave dhe një burim të ri lajmesh. Ndërsa në Android, kokat e bisedës mund të ekzistojnë si një shtresë brenda çdo aplikacioni, në iOS, përvoja është e kufizuar në të qenit brenda Facebook për iPhone ose iPad. E modifikuara e fundit: 2025-01-22 17:01

Si parazgjedhje, çelësi është konfiguruar që të ketë menaxhimin e ndërprerësit të kontrolluar nëpërmjet VLAN 1. Të gjitha portat i janë caktuar VLAN 1 si parazgjedhje. Për qëllime sigurie, konsiderohet si një praktikë më e mirë përdorimi i një VLAN të ndryshëm nga VLAN 1 për VLAN-in e menaxhimit. E modifikuara e fundit: 2025-06-01 05:06

6 nga kodet më të vështira për t'u thyer që do t'ju mashtrojnë plotësisht Kryptos. Wikimedia Commons. Dorëshkrimi i Voynich. Wikimedia Commons. Shifrat e Beale. Wikimedia Commons. LCS35. Ehrman Photographic/Shutterstock.com. Shifra Dorabella. Wikimedia Commons. Rasti Taman Shud. Wikimedia Commons. E modifikuara e fundit: 2025-01-22 17:01

Në programimin kompjuterik, veçanërisht në sistemet operative UNIX, një tub është një teknikë për kalimin e informacionit nga një proces programor në tjetrin. Ndryshe nga format e tjera të komunikimit ndërprocesor (IPC), një tub është vetëm komunikim me një drejtim. Një tub është i fiksuar në madhësi dhe zakonisht është të paktën 4,096 byte. E modifikuara e fundit: 2025-01-22 17:01

Excel nuk ofron funksionalitet për të krijuar një bazë të dhënash Access nga të dhënat e Excel. Kur hapni një libër pune Excel në Access (në kutinë e dialogut File Open, ndryshoni kutinë e listës Files of Type në Microsoft OfficeExcel Files dhe zgjidhni skedarin që dëshironi), Access krijon një lidhje me librin e punës në vend që të importojë të dhënat e tij. E modifikuara e fundit: 2025-01-22 17:01

Faqet e Google ju lejojnë të krijoni një faqe interneti pa pasur nevojë të dini se si ta kodoni vetë. Ai bie në kategorinë Bashkëpunuese në G Suite, që do të thotë se mund të futni edhe përdorues të tjerë të Google në procesin e krijimit të faqes në internet, gjë që e bën atë kaq të fuqishëm dhe një mjet kaq të vlefshëm për ekipet. E modifikuara e fundit: 2025-01-22 17:01

Një botnet është një koleksion pajisjesh të lidhura me internetin, të cilat mund të përfshijnë kompjuterë personalë (PC), serverë, pajisje celulare dhe pajisje të internetit të gjërave (IoT) që janë të infektuara dhe të kontrolluara nga një lloj i zakonshëm malware. Përdoruesit shpesh nuk janë të vetëdijshëm për një botnet që infekton sistemin e tyre. E modifikuara e fundit: 2025-01-22 17:01

Infrastruktura si shërbim (IaaS) në përgjithësi faturohet në baza mujore. Tarifat e faturimit për të gjithë muajin do të përfshinin të dy serverët që funksionuan për 30 ditë të plota, si dhe serverët që funksionuan vetëm një minutë. Faturimi dhe matja e platformës si shërbim (PaaS), nga ana tjetër, përcaktohen nga përdorimi aktual. E modifikuara e fundit: 2025-01-22 17:01

EFax është një shërbim i njohur i faksit dixhital. Fakset hyrëse zakonisht formatohen si skedarë PDF që mund të shkarkohen për të lexuar. Mashtruesit e shfrytëzojnë këtë duke dërguar email të rremë që duken sikur janë nga eFax, me një lidhje për një skedar të rrezikshëm. Disa nga lidhjet (p.sh., në efax.com) janë madje legjitime. E modifikuara e fundit: 2025-01-22 17:01

Për të eksportuar vetëm kontaktet në Facebook që sapo keni importuar, zgjidhni "Grupi" dhe më pas zgjidhni "Importuar nga Yahoo Mail" nga lista rënëse. Gjithçka që mbetet për të bërë është të shtypni butonin e madh blu të Eksportit. Pasi të klikoni "Export", Google do të gjenerojë një shkarkim CSV të kontakteve tuaja. E modifikuara e fundit: 2025-01-22 17:01

Për biznesin mesatar të vogël, kostoja juaj mujore mund të variojë nga 500 deri në 2000 dollarë në muaj për 'mbrojtje gjatë gjithë kohës së sistemit tuaj të informacionit, të dhënave dhe stacioneve të punës. Duhet të konsultoheni me një ofrues të mbështetjes së TI-së për më shumë informacion mbi veçoritë dhe kostot e paketës së shërbimeve të menaxhuara. E modifikuara e fundit: 2025-01-22 17:01

Modeli i burimit të Windows 8.1 Burimi me burim të mbyllur disponohet (nëpërmjet Shared SourceInitiative) Lëshuar në prodhim më 27 gusht 2013 Disponueshmëria e përgjithshme 17 tetor 2013 Publikimi i fundit 6.3.9600 / 8 prill 2014 Statusi i mbështetjes. E modifikuara e fundit: 2025-01-22 17:01

Këtu janë disa këshilla për të lëvizur: Lëvizja përpara dhe mbrapa: Përkuluni pak përpara. Mos u përkulni në bel. Lëvizja do të jetë kryesisht në kyçet tuaja. Kthimi: Për të kthyer hoverboard-in tuaj, do t'i shtyni gishtat përpara. Për t'u kthyer majtas, shtyni gishtat e djathtë poshtë. Kthehuni djathtas, shtyni gishtat e majtë poshtë. E modifikuara e fundit: 2025-01-22 17:01

Një program prezantimi është një paketë softuerike që përdoret për të shfaqur informacionin në formën e një shfaqjeje rrëshqitëse. Ka tre funksione kryesore: një redaktues që lejon futjen dhe formatimin e tekstit, një metodë për futjen dhe manipulimin e imazheve grafike dhe një sistem të shfaqjes së diapozitivëve për të shfaqur përmbajtjen. E modifikuara e fundit: 2025-01-22 17:01

Direktivat këndore përdoren për të zgjeruar fuqinë e HTML duke i dhënë sintaksë të re. Çdo direktivë ka një emër - ose një nga Angular i paracaktuar si ng-repeat, ose një me porosi që mund të quhet çdo gjë. Dhe çdo direktivë përcakton se ku mund të përdoret: në një element, atribut, klasë ose koment. E modifikuara e fundit: 2025-01-22 17:01

Mekanizmat e sigurisë janë mjete dhe teknika teknike që përdoren për zbatimin e shërbimeve të sigurisë. Një mekanizëm mund të funksionojë vetë, ose me të tjerët, për të ofruar një shërbim të caktuar. Shembuj të mekanizmave të përbashkët të sigurisë janë si më poshtë: Kriptografia. E modifikuara e fundit: 2025-01-22 17:01

Në informatikë dhe veçanërisht në ndarjen e skedarëve peer-to-peer, mbjellja është ngarkimi i përmbajtjes së shkarkuar tashmë nga të tjerët që të shkarkojnë. Një koleg zgjedh qëllimisht të bëhet një farë duke e lënë detyrën e ngarkimit aktive kur përmbajtja shkarkohet. Kjo do të thotë se duhet të ketë motivim për të mbjellë. E modifikuara e fundit: 2025-01-22 17:01

Ju mund të krijoni një program Go kudo që dëshironi në sistemin tuaj. Një program tipik Go është një skedar teksti i thjeshtë me zgjerim skedari.go. Ju mund ta ekzekutoni këtë program duke përdorur komandën go run hello.go ku hello.go është një skedar programi Go në drejtorinë aktuale. Një hapësirë pune është mënyra e Go për të lehtësuar menaxhimin e projektit. E modifikuara e fundit: 2025-01-22 17:01

Nëse nuk mund ta gjeni ikonën "Hiqni pajisjen në mënyrë të sigurt", mbani shtypur (ose kliko me të djathtën) shiritin e detyrave dhe zgjidhni cilësimet e shiritit të detyrave. Nën Zonën e Njoftimit, zgjidhni Zgjidh cilat ikona shfaqen në shiritin e detyrave. Shkoni te Windows Explorer: Hiqni në mënyrë të sigurtë harduerin dhe nxirrni median dhe kthejeni atë. E modifikuara e fundit: 2025-01-22 17:01

Një term i përdorur për të përshkruar një problem që ekziston në një program softuerësh. Një e metë mund të jetë një rrezik sigurie, të shkaktojë dështimin e programit ose të shkaktojë probleme të tjera. Për të zgjidhur të metat, zhvilluesi i softuerit lëshon përditësime ose arna që përditësojnë kodin dhe korrigjojnë problemin. E modifikuara e fundit: 2025-06-01 05:06

Eksternalitetet e rrjetit janë efektet që një produkt ose shërbim ka tek një përdorues ndërsa të tjerët përdorin produkte ose shërbime të njëjta ose të përputhshme. Eksternalitetet pozitive të rrjetit ekzistojnë nëse përfitimet (ose, më teknikisht, dobia marxhinale) janë një funksion në rritje i numrit të përdoruesve të tjerë. E modifikuara e fundit: 2025-01-22 17:01

Krijoni një kartë biznesi elektronike Zgjidhni Personat në shiritin e navigimit. Në këndin e sipërm të majtë të dritares së Outlook, klikoni NewContact. Në formularin e kontaktit, klikoni dy herë mbi kartën e biznesit dhe hapni kutinë Edit Business Card. Nën Dizajni i kartës, kliko shigjetën e listës së paraqitjes dhe më pas kliko një plan urbanistik nga lista. E modifikuara e fundit: 2025-01-22 17:01

Deklarata nëse-atëherë Deklarata nëse-atëherë është më themelore nga të gjitha deklaratat e rrjedhës së kontrollit. Ai i tregon programit tuaj që të ekzekutojë një pjesë të caktuar të kodit vetëm nëse një test i caktuar vlerëson të vërtetën. E modifikuara e fundit: 2025-01-22 17:01

Njeh mënyrën më të mirë për të pastruar çdo dhomë. Duke përdorur Imprint® Smart Mapping, Roomba i7 mëson, harton dhe përshtatet me shtëpinë tuaj, duke përcaktuar mënyrën më të mirë për të pastruar çdo dhomë. Madje kujton planimetritë e shumëfishta, kështu që nëse është duke pastruar në katin e sipërm apo në katin e poshtëm, ai e di se cilën hartë të përdorë. E modifikuara e fundit: 2025-01-22 17:01

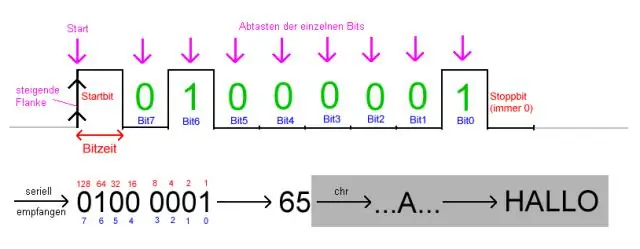

Më së shpeshti sinjalet dixhitale do të jenë një nga dy vlerat - si 0V ose 5V. Grafikët e kohës së këtyre sinjaleve duken si valë katrore. Valët analoge janë të lëmuara dhe të vazhdueshme, valët dixhitale janë hapëse, katrore dhe diskrete. E modifikuara e fundit: 2025-01-22 17:01

Çfarë është klasifikimi i imazheve në sensorin në distancë? Klasifikimi i imazhit është procesi i caktimit të klasave të mbulimit të tokës tek pikselët. Për shembull, klasat përfshijnë ujin, urbanin, pyjet, bujqësinë dhe kullotat. E modifikuara e fundit: 2025-01-22 17:01

Përdorni int. to_bytes() për të kthyer një int në bajt Call int. to_bytes (gjatësia, radhitja bite) në një int me gjatësinë e dëshiruar të vargut si gjatësi dhe rendin e vargut si rend byte për të kthyer int-in në bajt. Nëse rendi i byte-ve është vendosur në 'i madh', renditja e bajteve më domethënëse fillon në fillim të grupit. E modifikuara e fundit: 2025-01-22 17:01

Përdorni këto funksione për të kontrolluar ekranin e pjesëmarrësit: Ikona e miut tregon se ku ndodhet treguesi i miut. Prekni një herë për të klikuar me të majtën e miut. Prekni dhe mbani për të klikuar me të djathtën e miut. Prekni ikonën e tastierës për të futur tekst. Kapni me dy gishta për të zmadhuar dhe zvogëluar ekranin e përdoruesit. E modifikuara e fundit: 2025-01-22 17:01

Gjeni katalogun që dëshironi të bashkoni me atë që tashmë keni hapur. Kur klikoni në "Import nga një Katalog tjetër", do të hapet Gjetësi juaj i Mac ose dosjet e Windows. Ju duhet të lundroni kudo ku katalogu tjetër që dëshironi të bashkoheni. E modifikuara e fundit: 2025-01-22 17:01

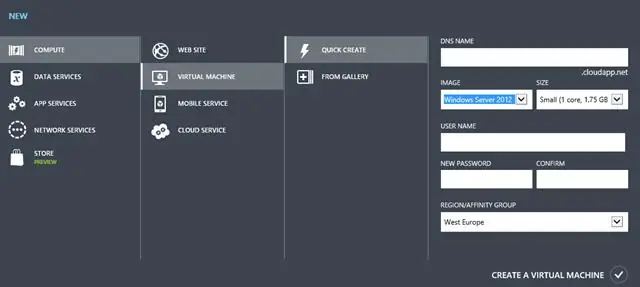

Lidhja me një shembull të SQL Server që funksionon brenda një VM Azure mund të kryhet në vetëm disa hapa: Krijoni VM-në tuaj. Hapni një port për VM brenda portalit të menaxhimit Azure. Hapni një port në murin e zjarrit të Windows në Azure VM. Konfiguro sigurinë për shembull; verifikoni që TCP është aktivizuar. Lidhu nga distanca me SSMS. E modifikuara e fundit: 2025-01-22 17:01

Pesë llojet e pushtetit përfshijnë fuqinë shtrënguese, fuqinë eksperte, pushtetin legjitim, fuqinë referente dhe fuqinë e shpërblimit. E modifikuara e fundit: 2025-01-22 17:01

Faqja e internetit në të cilën po përpiqeni të hyni është në rënie sepse serveri në internet i cili pret skedarët e faqes së internetit ka probleme nga ana e serverit. Faqja e internetit ka migruar në një adresë të re. Firewall-i juaj i Windows po bllokon hyrjen në një uebsajt të caktuar. Shfletuesi juaj po ngarkon faqen e internetit nga memoria e brendshme e tij. E modifikuara e fundit: 2025-01-22 17:01

Transmetimi është akti i transferimit të diçkaje nga një vend në tjetrin, si një transmetim radio ose televiziv, ose një sëmundje që kalon nga një person në tjetrin. Transmetimi mund të jetë gjithashtu një komunikim i dërguar nga radio ose televizion, ndërsa transmetimi i një sëmundjeje është kalimi i atij virusi ose bakteri midis njerëzve. E modifikuara e fundit: 2025-01-22 17:01

Përdoruesit e iOS 10 duhet të hyjnë në diagnostics.apple.com me ndihmën e Genius (mbështetje teknike të Apple). Shkruani diagnostics:// në Safari në iPhone tuaj. Përfaqësuesi i klientit do t'ju japë një numër bilete shërbimi që do ta shkruani në kutinë e duhur në telefonin tuaj. E modifikuara e fundit: 2025-01-22 17:01

HDD. Për shkak se përdor teknologjinë e qarkut të integruar, ruajtja e flashit është një teknologji e gjendjes së ngurtë, që do të thotë se nuk ka pjesë lëvizëse. Kur teknologjia flash përdoret për ruajtjen e ndërmarrjes, termi flash drive ose grup flash shpesh përdoret në mënyrë të ndërsjellë me diskun e gjendjes së ngurtë (SSD). E modifikuara e fundit: 2025-01-22 17:01

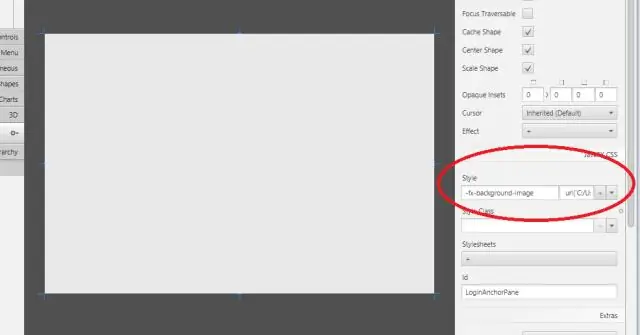

Përdorni NetBeans IDE New Wizard. Përdorni komanda e re JavaFX Scene Builder. Vendosni Root Container, CSS dhe Style Class. Ndryshoni madhësinë e dritares së skenës dhe të ndërtuesit të skenës. Krijoni panelet bazë. E modifikuara e fundit: 2025-01-22 17:01

Kamera Night Owl është rezistente ndaj motit, por nuk do të funksionojë kur zhytet në ujë. Kur instaloni kamerat, mos e vendosni kamerën aty ku shiu ose bora do të godasë drejtpërdrejt lentet dhe as nuk duhet të vendoset në mënyrë që dielli ose drita e ndritshme të shkëlqejë drejtpërdrejt në lente. E modifikuara e fundit: 2025-01-22 17:01

Telefonat më të mirë ASUS në 2019 Për lojtarët: Telefoni ASUS ROG. Flamurtar për më pak: ASUS ZenFone 5Z. Bisha buxhetore: ASUS ZenFone Max Pro M2. Vlera e pabesueshme: ASUS ZenFone Max M2. Opsion i shkëlqyeshëm i nivelit fillestar: ASUS ZenFone Lite L1. E modifikuara e fundit: 2025-01-22 17:01

Në bazat e të dhënave dhe përpunimin e transaksioneve, kyçja dyfazore (2PL) është një metodë kontrolli konkurrence që garanton serializimin. Është gjithashtu emri i grupit rezultues të planeve të transaksioneve të bazës së të dhënave (historive). Mbyllje e fortë e rreptë dyfazore. Lloji i bllokimit lexo-kyç shkrim-bllokim shkrim-kyç X X. E modifikuara e fundit: 2025-01-22 17:01

Bëni një nga sa vijon për të shfaqur dritaren tekstuale të pavarur: Nëse dritarja e komandës është e lidhur ose e mbyllur: PressF2. Nëse dritarja e komandës nuk është e lidhur ose e mbyllur: ShtypniCtrl+F2. Klikoni "Shiko skedën "Paleta e panelit" Dritarja e tekstit. Gjej. E modifikuara e fundit: 2025-01-22 17:01