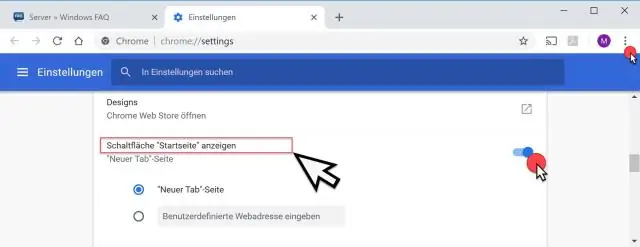

Zgjidhni faqen tuaj kryesore Në kompjuterin tuaj, hapni Chrome. Në krye të djathtë, klikoni Më shumë. Zgjidhni Cilësimet. Nën "Pamja e jashtme", kontrolloni kutinë "Shfaq butonin kryesor". Nën 'Trego butonin Home', klikoni Ndrysho për të zgjedhur faqen tuaj fillestare. E modifikuara e fundit: 2025-01-22 17:01

ETIKA DHE SIGURIA KOMPJUTERIKE (Masat e Sigurisë (Anti-virus, Anti-Spyware,… ETIKA DHE SIGURIA KOMPJUTERIKE. Etika kompjuterike. Etika kompjuterike është udhëzime morale që. qeverisin përdorimin e kompjuterëve dhe informacionit. E modifikuara e fundit: 2025-01-22 17:01

Funksioni getopt() është një funksion i integruar në C dhe përdoret për të analizuar argumentet e linjës së komandës. Sintaksa: getopt(int argc, char *const argv[], const char *optstring) optstring është thjesht një listë karakteresh, secila përfaqëson një opsion të vetëm karakteresh. E modifikuara e fundit: 2025-01-22 17:01

Krijoni teste njësie Hapni projektin që dëshironi të testoni në Visual Studio. Në Solution Explorer, zgjidhni nyjen e zgjidhjes. Në kutinë e dialogut të projektit të ri, gjeni një model të projektit të testit të njësisë për kornizën e testimit që dëshironi të përdorni dhe zgjidhni atë. E modifikuara e fundit: 2025-01-22 17:01

Nuk ka më një ikonë çelësi në GoogleChrome. Në këndin e sipërm djathtas të dritares së shfletuesit të Chrome është një ikonë 'pranverë' (3 vija horizontale që duken gjysmë si aspring). Pranvera është çelësi i ri. E modifikuara e fundit: 2025-01-22 17:01

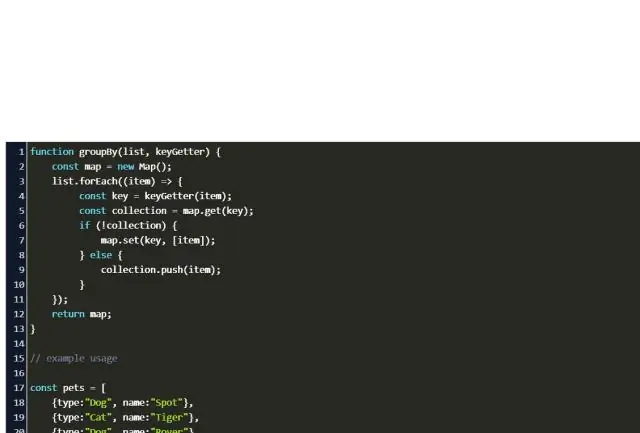

Në Javascript si të zbrazni një grup Zëvendësimi me një grup të ri − arr = []; Kjo është mënyra më e shpejtë. Vendosja e prop gjatësisë në 0 − arr.length = 0. Kjo do të pastrojë grupin ekzistues duke vendosur gjatësinë e tij në 0. Ngjitni të gjithë grupin. arr.splice(0, arr.length) Kjo do të heqë të gjithë elementët nga grupi dhe në fakt do të pastrojë grupin origjinal. E modifikuara e fundit: 2025-01-22 17:01

Shpejtësia e paracaktuar (normale) quhet pastrim me shpejtësi të lartë; kur rrëshqitni gishtin poshtë, shpejtësia ndryshon në pastrim me gjysmë shpejtësie, më pas në fërkim me shpejtësi çerek dhe në fund në pastrim të imët. E modifikuara e fundit: 2025-01-22 17:01

@XmlRootElement është një shënim që njerëzit janë mësuar ta përdorin me JAXB (JSR-222). Qëllimi i tij është të shoqërojë në mënyrë unike një element rrënjë me një klasë. Meqenëse klasat JAXB hartohen me lloje komplekse, është e mundur që një klasë të korrespondojë me elementë të shumëfishtë rrënjë. E modifikuara e fundit: 2025-01-22 17:01

Mailchimp Subscribe nuk është në përputhje me fushat GDPR. Disa stile të formave kërcyese nuk janë në përputhje me fushat GDPR. Mailchimp ofron mjete dhe informacion si burim, por ne nuk ofrojmë këshilla ligjore. Ne ju rekomandojmë të kontaktoni këshilltarin tuaj ligjor për të zbuluar se si GDPR ndikon tek ju. E modifikuara e fundit: 2025-01-22 17:01

Duke përdorur react-router mund të parandaloni lehtësisht ndryshimin e rrugës (i cili do të parandalojë çmontimin e komponentit) duke përdorur Prompt. Ju duhet të kaloni manualisht mbështetësin e getUserConfirmation që është një funksion. Ju mund ta modifikoni këtë funksion sipas dëshirës në çdo ruter (Browser, Memory ose Hash) për të krijuar dialogun tuaj të personalizuar të konfirmimit (p.sh. E modifikuara e fundit: 2025-01-22 17:01

Për lidhjen e linjës fikse Jio, duhet të merrni lidhjen Jio FTTH (fibër në shtëpi). Në këtë inxhinier lidhjeje do të instalojë një ruter (ONT) në shtëpinë tuaj me një tel të vetëm fibër. Pas aktivizimit ju mund të lidhni telefonin tuaj fiks me këtë ONT, Mund të shijoni internetin 100mbps me anë të portit wifi ose LAN të këtijONT. E modifikuara e fundit: 2025-01-22 17:01

Si të rivendosni fjalëkalimin e administratorit të Polycom në parazgjedhje Gjeni dhe shkruani adresën MAC (numrin serial) të telefonit që dëshironi të rivendosni. Fikeni telefonin. Ndize telefonin. Gjatë ndezjes së telefonit (keni rreth 6-8 sekonda për të përfunduar këtë hap): Pasi të mbani shtypur numrat për disa sekonda, do t'ju kërkohet të vendosni fjalëkalimin e administratorit. E modifikuara e fundit: 2025-01-22 17:01

61% Duke pasur parasysh këtë, sa pyetje ju nevojiten për të kaluar provimin PMP? Ju do të vlerësoheni vetëm në bazë të 175 pyetje . Për të kaluar provimin PMP, duhet t'i përgjigjeni saktë minimalisht 106 nga 175 pyetjet e shënuara. Në mënyrë të ngjashme, si mund ta kaloj PMP-në time për herë të parë?. E modifikuara e fundit: 2025-01-22 17:01

Funksioni i portës së telefonisë ofron ndërfaqe telefonike për agjentin tuaj. Përdoret për të ndërtuar zgjidhje bisedore IVR (përgjigje zanore interaktive) që integrohen me pjesën tjetër të rrjetit tuaj të qendrës së thirrjeve. Aktualisht, ju mund të zgjidhni një numër telefoni të organizuar nga Google. E modifikuara e fundit: 2025-01-22 17:01

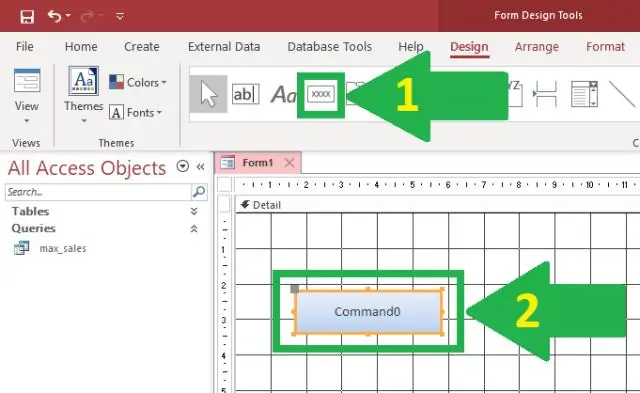

Përdorni butonin e raportit Hapni panelin e navigimit. Klikoni tabelën ose pyetjen mbi të cilën dëshironi të bazoni raportin tuaj. Aktivizoni skedën Krijo. Klikoni butonin Raport në grupin Raporte. Access krijon raportin tuaj dhe e shfaq raportin tuaj në pamjen Layout. Ju mund të modifikoni raportin. E modifikuara e fundit: 2025-01-22 17:01

Parakushtet. Visual Studio 2017. Krijo një aplikacion ueb MVC. Hapni Visual Studio dhe krijoni një projekt ueb C# duke përdorur aplikacionin Ueb ASP.NET (. Vendosni stilin e faqes. Instalo Entity Framework 6. Krijo modelin e të dhënave. Krijo kontekstin e bazës së të dhënave. Inicializoni DB me të dhënat e testimit. Konfiguro EF 6 në përdorni LocalDB. E modifikuara e fundit: 2025-01-22 17:01

Një shumicë më e madhe e termiteve të nimfave do të zhvillojnë krahë dhe do të bëhen alate, të quajtura gjithashtu mizëri. Nimfat që nuk zhvillojnë krahë ose sytha krahësh bëhen punëtorë, ndërsa të tjerët zhvillohen si ushtarë që janë përgjegjës për mbrojtjen e kolonisë. E modifikuara e fundit: 2025-01-22 17:01

Një shabllon shkrimi është në thelb një format i paracaktuar që do t'ju udhëheqë me shkrim. Ai shërben si një model për ju që të kopjoni ose krijoni vetë. Qëllimi i një modeli shkrimi është t'i japë përdoruesit përfitimet e të shkruarit në mënyrë profesionale. E modifikuara e fundit: 2025-06-01 05:06

Elementi përdoret për të shfaqur daljen nga një proces, siç është një mesazh gabimi nga një skrip kompjuteri. Fillimisht u krijua për dokumentacion teknik dhe e jep përmbajtjen e elementit në një font monospace. E modifikuara e fundit: 2025-01-22 17:01

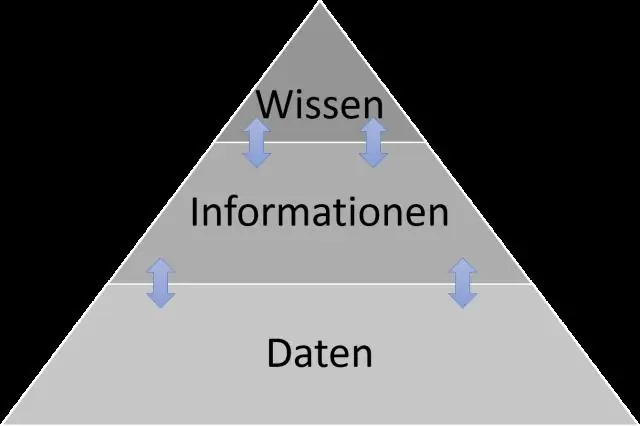

Për një të dhënë është "Fakte dhe mesazhe" për të tjerat "Një grup faktesh diskrete", "Simbole të pa interpretuara ende" ose "Fakte të papërpunuara". Prandaj, sipas këndvështrimit tim, të dhënat mund të përkufizohen si, "Të dhënat janë një grup i përfaqësimit të fakteve të qarta". Kjo njohuri është informacion i personalizuar dhe mund të mblidhet përmes përvojës ose studimit. E modifikuara e fundit: 2025-01-22 17:01

Komandat Java Keytool për kontroll: Kontrolloni një certifikatë të pavarur: keytool -printcert -v -mydomain skedar. crt. Kontrolloni se cilat certifikata janë në një dyqan çelësash Java: keytool -list -v -keystore keystore. jks. Kontrolloni një hyrje të veçantë të dyqanit të çelësave duke përdorur një pseudonim: keytool -list -v -keystore keystore. jks -alias mydomain. E modifikuara e fundit: 2025-01-22 17:01

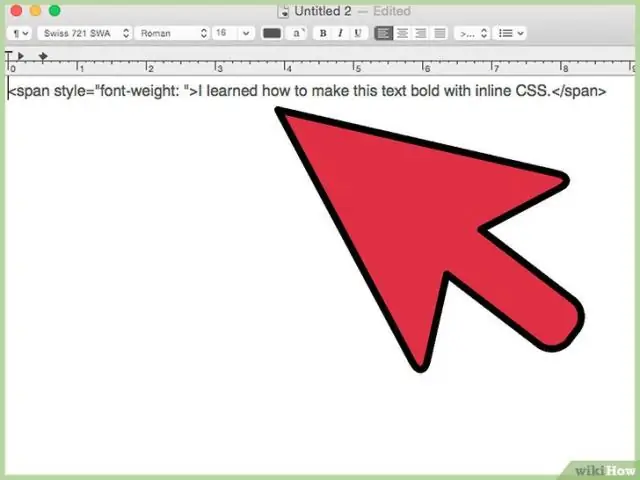

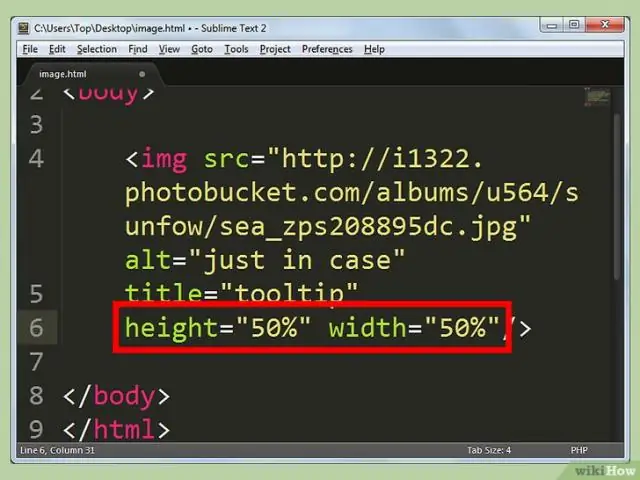

Për ta bërë tekstin të trashë në HTML, përdorni etiketën … ose … etiketën. Të dy etiketat kanë të njëjtin funksion, por etiketa i shton tekstit një rëndësi të fortë semantike. E modifikuara e fundit: 2025-01-22 17:01

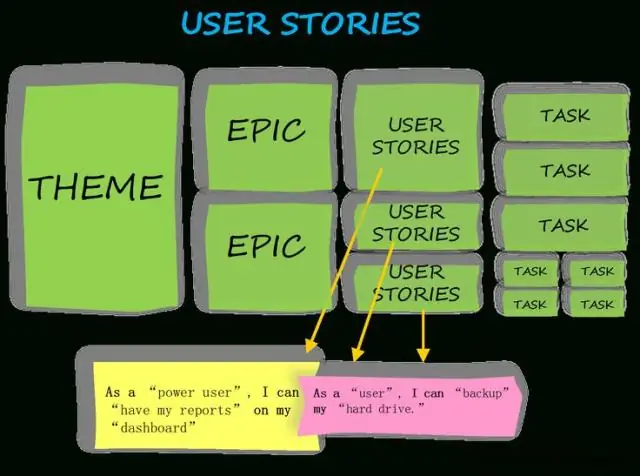

Ndërsa vlerësojmë pikat e historisë, ne caktojmë një vlerë pikë për secilën histori. Vlerat relative janë më të rëndësishme se vlerat e papërpunuara. Një histori të cilës i caktohen 2 pikë tregimi duhet të jetë dy herë më shumë se një tregimi që i caktohet 1 pikë tregimi. Duhet të jetë gjithashtu dy të tretat e një tregimi që vlerësohet me 3 pika tregimi. E modifikuara e fundit: 2025-06-01 05:06

Tabela CEF është një komponent i protokollit CEF i cili është protokoll i pronarit Cisco i përdorur kryesisht në rrjetet kryesore të mëdha, për të siguruar kalimin e paketave me shpejtësi të lartë. E modifikuara e fundit: 2025-01-22 17:01

Pra, klasat abstrakte mund të përdoren për të konsoliduar dhe ndarë funksionalitetin, ndërsa ndërfaqet mund të përdoren për të specifikuar se cili do të jetë funksionaliteti i përbashkët që do të ndahet midis instancave të ndryshme, pa e ndërtuar atë funksionalitet për ta. Të dyja mund t'ju ndihmojnë ta bëni kodin tuaj më të vogël, thjesht në mënyra të ndryshme. E modifikuara e fundit: 2025-01-22 17:01

Parashtesa dhjetore dhe shumëfisha, fuqitë e dhjetë Simbolit të parashtesave të shumëfishta 101 deca da 10-1 deci d 10-2 centi c 10-3 milli m. E modifikuara e fundit: 2025-01-22 17:01

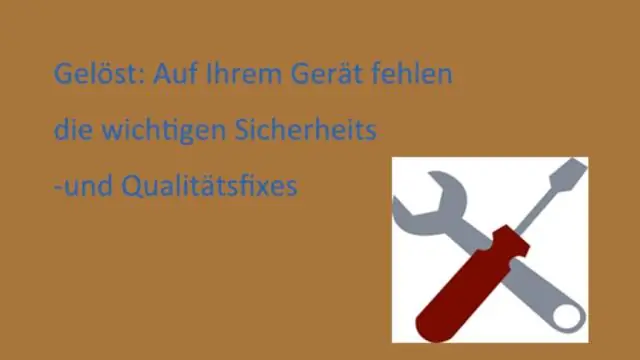

Ndryshime të rëndësishme të sigurisë dhe cilësisë Windows 10 1803/1809. Normalisht, Windows 10 instalon përditësimet vetë nëse nuk i keni ndërprerë përditësimet dhe këto përditësime lidhen me sigurinë për të mbajtur kompjuterin tuaj të sigurt. Pajisjes suaj i mungojnë rregullimet e rëndësishme të sigurisë dhe cilësisë. Disa skedarë përditësimi mungojnë ose kanë probleme. E modifikuara e fundit: 2025-01-22 17:01

Azure AD është një shërbim menaxhimi i identitetit shumë i disponueshëm dhe shumë i shkallëzuar për organizata të vogla dhe të mëdha. Ai u mundëson organizatave të përdorin kredencialet e tyre të korporatës për të vërtetuar aplikacionet e reja ose ekzistuese, duke marrë parasysh procesin e vërtetimit dhe duke eliminuar nevojën për shumë identitete të ndryshme. E modifikuara e fundit: 2025-01-22 17:01

Makina e tabelimit ishte një makinë elektromekanike e krijuar për të ndihmuar në përmbledhjen e informacionit të ruajtur në kartat me grushta. E shpikur nga Herman Hollerith, makina u zhvillua për të ndihmuar në përpunimin e të dhënave për regjistrimin e vitit 1890 në SHBA. E modifikuara e fundit: 2025-01-22 17:01

Mënyrat për të mbledhur Regjistrime/Numërime të Informacionit. Rrugët e sigurta për në formularët e regjistrimit të udhëtimit të nxënësve në shkollë. Sondazhet. Anketat ose pyetësorët përdoren zakonisht në vlerësim. Vëzhgimet dhe Auditimet. Vëzhgimi i një shkolle: Ardhja ose largimi i nxënësve. Intervistat. Burimet ekzistuese të të dhënave. Standardet e Vlerësimit. Puna me shkollat. E modifikuara e fundit: 2025-06-01 05:06

Fjala Mësimi 1 Flashcards A B Cili nga simbolet e formatimit të fshehur të mëposhtëm përfaqëson një ndalesë skedash në një dokument? Një shigjetë e zezë që drejton djathtas Cili është formati i saktë i skedarit të një shablloni normal të Microsoft Word?.dotx Cila dritare i lejon një përdoruesi të shohë faqet e dokumentit saktësisht siç do të printojnë? Printo. E modifikuara e fundit: 2025-01-22 17:01

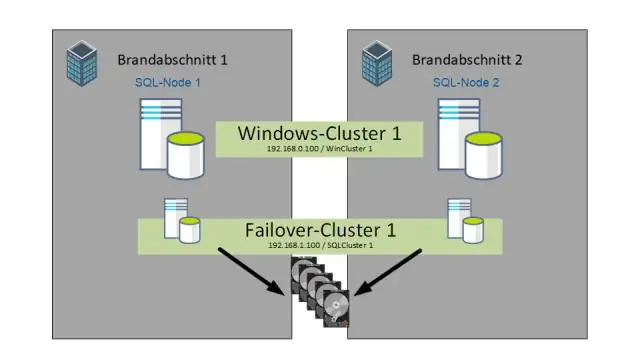

Për të krijuar një server të lidhur me një shembull tjetër të SQL Server duke përdorur SQL Server Management Studio. Në SQL Server Management Studio, hapni Object Explorer, zgjeroni Objektet e Serverit, kliko me të djathtën Serverët e lidhur dhe më pas kliko Server i ri i lidhur. E modifikuara e fundit: 2025-01-22 17:01

Hapat për të marrë Showbox për PC Së pari Shkarkoni Blue Stacks instaluesin zyrtar nga bluestacks.com. Pasi të keni shkarkuar Bluestacksemulator, instaloni atë në kompjuterin tuaj duke ndjekur udhëzimet në ekran. Më pas shkarkoni aplikacionin Android Showbox nga këtu. Pastaj djathtas mbi skedarin dhe zgjidhni opsionin e hapur me aplikacionin bluestacks. E modifikuara e fundit: 2025-01-22 17:01

Ligji kërkon që tregtarët e telekomunikacionit të kontrollojnë regjistrin çdo 31 ditë dhe të shmangin thirrjen e çdo numri telefoni në regjistër. Duhet të dini datën e telefonatës dhe emrin ose numrin e telefonit të kompanisë për të paraqitur një ankesë mos telefononi. E modifikuara e fundit: 2025-01-22 17:01

HTML përdoret nga 83.5% e të gjitha faqeve të internetit. E modifikuara e fundit: 2025-01-22 17:01

Një gabim është një nënklasë e Throwable që tregon probleme serioze që një aplikacion i arsyeshëm nuk duhet të përpiqet t'i kapë. Shumica e gabimeve të tilla janë kushte jonormale. Gabimi ThreadDeath, megjithëse një kusht 'normal', është gjithashtu një nënklasë e Gabimit sepse shumica e aplikacioneve nuk duhet të përpiqen ta kapin atë. E modifikuara e fundit: 2025-01-22 17:01

Mesazhet HL7 transmetojnë të dhëna ndërmjet sistemeve të ndryshme. Kjo do të thotë që ADT është lloji i mesazhit HL7 dhe A01 është ngjarja e nxitjes. Në standardin HL7, një mesazh ADT-A01 njihet si mesazh "pranimi i pacientit". Çdo lloj mesazhi dhe ngjarje nxitëse brenda një versioni specifik HL7 ka një format të përcaktuar. E modifikuara e fundit: 2025-06-01 05:06

Shembuj të teknologjive dhe programeve të qytetit të zgjuar janë zbatuar në Singapor, qytete të zgjuara në Indi, Dubai, Milton Keynes, Southampton, Amsterdam, Barcelona, Madrid, Stokholm, Kopenhagë, Kinë dhe Nju Jork. E modifikuara e fundit: 2025-01-22 17:01

Strategjitë e kujtesës së brendshme në thelb përfshijnë ri-mësimin e trurit për të ruajtur informacionin duke përdorur strategji të ndryshme mendore (p.sh., përsëritja, numërimi, shoqatat e emrave të fytyrës, kategorizimi, vizualizimi mendor ose rimimi i mnemonikës) [8] dhe ndoshta pjesë të ndryshme të trurit. E modifikuara e fundit: 2025-01-22 17:01

Aktivitetet ndahen në tre nivele në BSIMM. Domeni: Domenet janë: qeverisja, inteligjenca, pikat e kontaktit të ciklit të sigurt të zhvillimit të softuerit (SSDL) dhe vendosja. E modifikuara e fundit: 2025-01-22 17:01