Çfarë është Shoqata Semantike. 1. Një marrëdhënie komplekse midis dy burimeve në një grafik RDF. Asociacionet semantike mund të jenë një shteg që lidh burimet ose dy shtigje të ngjashme në të cilat përfshihen burimet. E modifikuara e fundit: 2025-01-22 17:01

Autentifikimi me dy faktorë është mënyra më efektive për të mbrojtur llogaritë e përdoruesve të organizmit tuaj. Kur aktivizohet vërtetimi me dy faktorë, përdoruesve u kërkohet të identifikohen me dy informacione, të tilla si një emër përdoruesi dhe një fjalëkalim një herë (OTP). E modifikuara e fundit: 2025-01-22 17:01

Shumë herë të dy termat përdoren në mënyrë të ndërsjellë, pasi ato janë pak a shumë e njëjta gjë. Kjo është shumë e pasaktë, pasi web-i i thellë i referohet vetëm faqeve të indeksuara nga tonet, ndërsa rrjeti i errët u referohet faqeve që nuk janë të indeksuara dhe të përfshira në kamare të paligjshme. E modifikuara e fundit: 2025-01-22 17:01

Pasi drita portokalli të fiket, kjo do të thotë se është plotësisht e karikuar dhe duhet të ndalojë së ngarkuari. E modifikuara e fundit: 2025-01-22 17:01

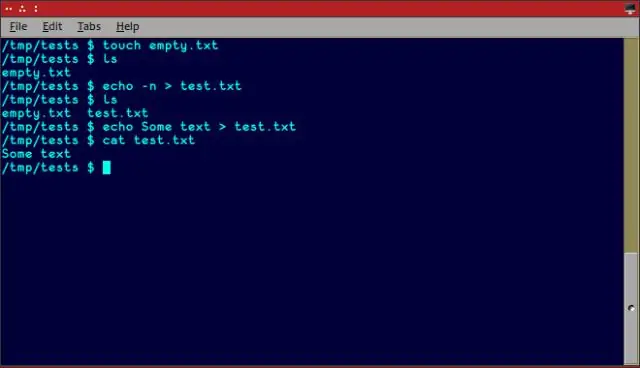

Komanda e prekjes është një komandë standarde e përdorur në sistemin operativ UNIX/Linux e cila përdoret për të krijuar, ndryshuar dhe modifikuar stampat kohore të një skedari. E modifikuara e fundit: 2025-01-22 17:01

Ka disa avantazhe të sistemeve të menaxhimit të bazës së të dhënave. Kryesorja midis tyre janë teprica dhe qëndrueshmëria e të dhënave, ndarja e të dhënave, kufizimet e integritetit dhe siguria më e madhe. E modifikuara e fundit: 2025-01-22 17:01

Një nivel është në thelb një prerje, në krye, e një pjese të ekranit. E para është zhvendosja drejt kornizave minimale - shumica e telefonave të lançuar që nga viti 2017 kanë pasur korniza më të holla rreth ekranit, kështu që ata janë më kompakt - dhe prodhuesit e telefonave mund të rrisin madhësinë e ekranit. E modifikuara e fundit: 2025-01-22 17:01

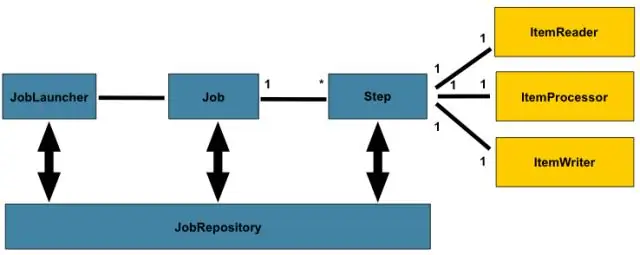

Një ExecutionContext është një grup çiftesh çelës-vlerë që përmbajnë informacion që shtrihet në StepExecution ose JobExecution. Spring Batch vazhdon me ExecutionContext, i cili ndihmon në rastet kur dëshironi të rinisni një seri ekzekutimi (p.sh., kur ka ndodhur një gabim fatal, etj.). E modifikuara e fundit: 2025-01-22 17:01

Flokët e sigurisë Banham janë pajisje mbyllëse me cilësi të lartë që mbajnë të sigurta si pronat rezidenciale ashtu edhe ato komerciale. Flokët e sigurisë Banham janë B.S. Në përputhje me 3621 dhe përfshin një sërë bllokimesh të bllokimit dhe bllokimit, që janë të kyçur për të kaluar me të njëjtin çelës. E modifikuara e fundit: 2025-01-22 17:01

Cilat janë disa nga praktikat më të mira të sigurisë API? Përdorni argumentet. Vendosni identitete të besueshme dhe më pas kontrolloni aksesin në shërbime dhe burime duke përdorur shenja të caktuara për ato identitete. Përdorni enkriptimin dhe nënshkrimet. Identifikoni dobësitë. Përdorni kuota dhe mbytje. Përdorni një portë API. E modifikuara e fundit: 2025-01-22 17:01

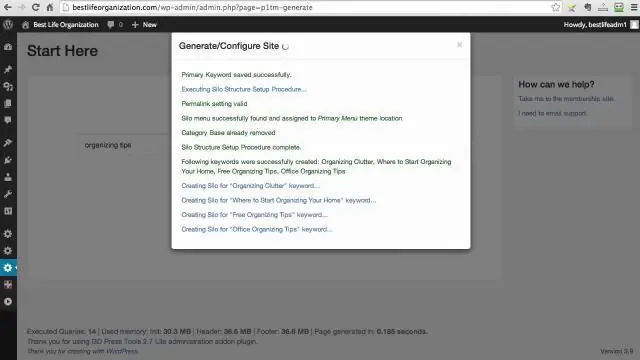

Udhëzuesi përfundimtar për marrjen e trafikut (FARE) nga Facebook – Hap pas hapi Shtoni lidhje në faqen tuaj. Jepini audiencës tuaj atë që ata duan. Merrni këshilla ekspertësh për optimizimin e performancës së faqes. Gjeni përmbajtje me performancë të lartë me Buzzsumo. Krijoni një dritare kërcyese në Facebook. Përdorni përmbajtje interaktive. Përdorni video live. Shtoni një CTA në postimet tuaja në Facebook. E modifikuara e fundit: 2025-01-22 17:01

SDL Language Cloud API Documentation. API u mundëson zhvilluesve të paraqesin përmbajtje për përkthim nëpërmjet platformës së përkthimit SDL Language Cloud. API i lejon zhvilluesit të ofrojnë përkthim si shërbim brenda aplikacioneve të tyre duke përdorur teknologjinë e pronarit të Përkthimit të Makinerisë SDL. E modifikuara e fundit: 2025-01-22 17:01

Përshkrim i produktit. Ky përshtatës CVBS AV në HDMI (AV 2 HDMI) është një konvertues universal për hyrjen e përbërë analoge në dalje HDMI 1080p (60HZ). Ai konverton sinjalet RCA (AV, të përbërë, CVBS) në sinjale HDMI në mënyrë që të mund të shikoni videon tuaj në një televizor modern. E modifikuara e fundit: 2025-01-22 17:01

Të dhënat, në kontekstin e bazave të të dhënave, i referohen të gjithë artikujve të vetëm që ruhen në një bazë të dhënash, individualisht ose si grup. Të dhënat në një bazë të dhënash ruhen kryesisht në tabelat e bazës së të dhënave, të cilat janë të organizuara në kolona që diktojnë llojet e të dhënave të ruajtura në të. E modifikuara e fundit: 2025-01-22 17:01

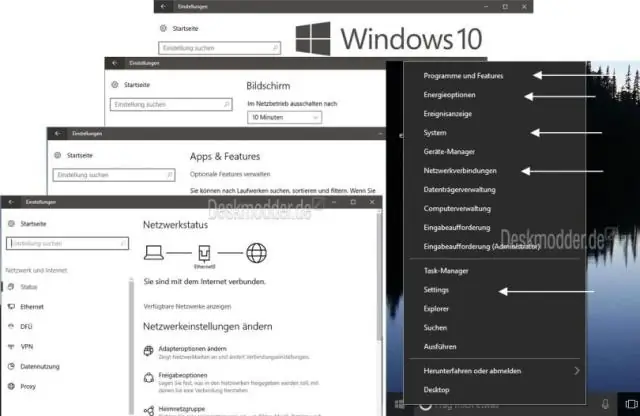

Zgjidhni sistemin operativ të paracaktuar nga kutia Windows 10 Në Run, shkruani Msconfig dhe më pas shtypni Enterkey. Hapi 2: Kaloni në skedën Boot duke klikuar në të njëjtën. Hapi 3: Zgjidhni sistemin operativ që dëshironi të vendosni si sistemin operativ të paracaktuar në menynë e nisjes dhe më pas klikoni Set si default. E modifikuara e fundit: 2025-01-22 17:01

2 Përgjigjet. CRAWLER krijon meta të dhënat që lejojnë GLUE dhe shërbime të tilla si ATHENA të shohin informacionin S3 si një bazë të dhënash me tabela. Kjo do të thotë, ju lejon të krijoni Katalogun e ngjitësit. Në këtë mënyrë ju mund të shihni informacionin që ka s3 si një bazë të dhënash e përbërë nga disa tabela. E modifikuara e fundit: 2025-01-22 17:01

Redaktori Zgjidhni hartën e tastierës që dëshironi të ndryshoni dhe klikoni mbi shigjetat e bardha për të hapur pemën e hartës së tastierës. Zgjidhni cila hyrje do të kontrollojë funksionin. Ndryshoni çelësat e nxehtë si të dëshironi. Thjesht klikoni në hyrjen e shkurtores dhe futni shkurtoren e re. E modifikuara e fundit: 2025-06-01 05:06

Nëse merrni një revistë që nuk e dëshironi me postë, duhet të ketë informacione kontakti në vetë revistën që mund t'i përdorni për t'u çregjistruar. Ju gjithashtu mund të kaloni adresën tuaj, të shkruani "Anulo" dhe "Kthehu te dërguesi" dhe ta lëshoni revistën në kutinë postare. E modifikuara e fundit: 2025-01-22 17:01

Mund të zhbëni ndryshimet që nuk janë ende të përkushtuara ndaj kontrollit të burimit. Në Object Explorer, kliko me të djathtën mbi objektin, dosjen ose bazën e të dhënave me ndryshimet që dëshironi të zhbëni, zgjidhni detyra të tjera të kontrollit të burimit SQL > Zhbër ndryshimet. Zgjidhni objektet me ndryshimet që dëshironi të zhbëni dhe klikoni Zhbër Ndryshimet. E modifikuara e fundit: 2025-01-22 17:01

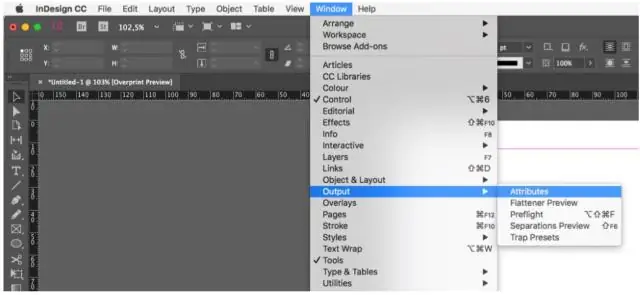

Çfarë është Mbiprintimi? Mbiprintimi do të thotë që një ngjyrë printohet drejtpërdrejt mbi një ngjyrë tjetër. Ndonjëherë në printim, ka kuptim që të lejohen objektet e sipërme në një copë të printohen drejtpërdrejt mbi objekte të tjera të printuara plotësisht. E modifikuara e fundit: 2025-01-22 17:01

DLC–Kodi 4-bit i gjatësisë së të dhënave (DLC) përmban numrin e bajtëve të të dhënave që transmetohen. EOF–Kjo fushë 7-bitësh në fund të kuadrit (EOF) shënon fundin e një kornize CAN (mesazhi) dhe çaktivizon mbushjen e biteve, duke treguar një gabim mbushjeje kur dominon. E modifikuara e fundit: 2025-06-01 05:06

Për t'u përgatitur për provimin AP Calculus AB në mënyrën më të mirë, mbani parasysh këto tre këshilla gjatë rishikimit tuaj: Mësoni përmendësh formula të rëndësishme. Dini si të përdorni kalkulatorin tuaj. Mësohuni të tregoni të gjithë punën tuaj. Provimi në vetvete mbulon tre tema kryesore: Limitet. Derivatet. Integralet dhe Teorema Themelore e Kalkulusit. E modifikuara e fundit: 2025-01-22 17:01

10 konkurrentët kryesorë në grupin konkurrues të Alteryx janë Dataiku, MicroStrategy, Talend, Tableau, TIBCO, Trifacta, Domo, Sisense, Chartio dhe Datameer. Së bashku ata kanë mbledhur mbi 2.5 miliardë në mes të 13.1 mijë punonjësve të tyre të vlerësuar. Alteryx ka 800 punonjës dhe renditet i katërti në mesin e 10 konkurrentëve kryesorë. E modifikuara e fundit: 2025-01-22 17:01

Grupi i punës ka hyrje më të shpejta dhe më të besueshme, domeni ka hyrje më të ngadalta dhe nëse serveri bie, ju keni ngecur. Me aksesin e bazuar në domen, është më e lehtë të menaxhosh përdoruesit, të vendosësh përditësime dhe të menaxhosh kopjet rezervë (veçanërisht kur përdorni ridrejtimin e dosjeve). E modifikuara e fundit: 2025-01-22 17:01

Shprehin. js është një kornizë e serverit të aplikacionit në internet Node js, e cila është krijuar posaçërisht për ndërtimin e aplikacioneve ueb me një faqe, me shumë faqe dhe hibride. Është bërë korniza standarde e serverit për nyjen. js. E modifikuara e fundit: 2025-01-22 17:01

Në thelb, funksioni super mund të përdoret për të fituar qasje në metodat e trashëguara - nga një klasë prind ose vëlla - që është mbishkruar në një objekt të klasës. Ose, siç thotë dokumentacioni zyrtar i Python: “[Super përdoret për të] kthyer një objekt proxy që delegon thirrjet e metodës te një klasë prindi ose motra e tipit. E modifikuara e fundit: 2025-06-01 05:06

Ekrani është zakonisht komponenti më i etur për energji në çdo telefon për shkak të dritës së prapme. OLED shfaqin ngjyra më të gjalla, kanë të zeza më të thella dhe të bardha më të shndritshme dhe raport më të madh kontrasti, kështu që shumica e njerëzve i shohin ato superiore ndaj LCD. E modifikuara e fundit: 2025-01-22 17:01

2. Shkrimi i programit tuaj të parë C/C++ në Eclipse Hapi 0: Hapni Eclipse. Filloni Eclipse duke ekzekutuar 'eclipse.exe' në drejtorinë e instaluar të Eclipse. Hapi 1: Krijoni një projekt të ri C++. Hapi 2: Shkruani një Program C++ Hello-world. Hapi 3: Përpilimi / Ndërtimi. Hapi 4: Vraponi. E modifikuara e fundit: 2025-01-22 17:01

Rezervimi dhe rivendosja e Google™ - Samsung Galaxy Note®3 Nga ekrani bazë, trokitni lehtë mbi Apps (ndodhet në të djathtën e poshtme). Nga skeda Aplikacionet, trokitni lehtë mbi Cilësimet. Prekni "Rezervimi dhe rivendosja". Prekni Rezervo të dhënat e mia për ta aktivizuar ose çaktivizuar. Prekni "Llogaria rezervë". Prekni llogarinë e duhur. Prekni "Rivendosja automatike" për të aktivizuar ose çaktivizuar. E modifikuara e fundit: 2025-01-22 17:01

Kontrollet teknike janë kontrolle sigurie që ekzekuton sistemi kompjuterik. Kontrollet mund të ofrojnë mbrojtje të automatizuar nga aksesi ose keqpërdorimi i paautorizuar, të lehtësojnë zbulimin e shkeljeve të sigurisë dhe të mbështesin kërkesat e sigurisë për aplikacionet dhe të dhënat. E modifikuara e fundit: 2025-01-22 17:01

(Μ) Nga greqishtja mikros që do të thotë 'i vogël', një parashtesë që do të thotë 'jashtëzakonisht i vogël'. E bashkangjitur me njësitë SI tregon njësinë × 10 −6. 2. Në shkencat e tokës, mikro- është një parashtesë e aplikuar në kuptimin e ngushtë për teksturat magmatike shumë të imta. E modifikuara e fundit: 2025-01-22 17:01

Debugging është një pjesë e rëndësishme në çdo zhvillim programimi. Në Apex, ne kemi mjete të caktuara që mund të përdoren për korrigjimin e gabimeve. Një prej tyre është sistemi. Metoda debug() e cila printon vlerën dhe daljen e ndryshores në regjistrat e korrigjimit. E modifikuara e fundit: 2025-01-22 17:01

Mënyra origjinale për të ndryshuar madhësinë e shkronjave Aktivizoni Kindle-n tuaj. Rrëshqitni për ta zhbllokuar. Prekni pjesën e sipërme të ekranit. Zgjidhni grafikën "Aa". Rregulloni tekstin në madhësinë që dëshironi ose ndërroni fontet plotësisht (Caecilia është pak më e madhe dhe më e lehtë për t'u lexuar se Futura, për shembull, dhe Helvetica është më e guximshme). E modifikuara e fundit: 2025-01-22 17:01

Metoda compareTo() funksionon duke kthyer një vlerë int që është ose pozitive, negative ose zero. Ai e krahason objektin duke i bërë thirrje objektit që është argumenti. Një numër negativ do të thotë që objekti që bën thirrjen është "më pak" se argumenti. E modifikuara e fundit: 2025-01-22 17:01

Ruani një skedar PDF që është bashkangjitur në një email ose në faqen e internetit Në prekjen tuaj iPhone, iPad ose iPad, trokitni lehtë mbi PDF për ta hapur atë. Prekni butonin e ndarjes. Prekni Kopjo te Libra. E modifikuara e fundit: 2025-01-22 17:01

Kopjet bardh e zi kushtojnë 0,08 dollarë për anë, kështu që një kopje B&W me 300 faqe në letrën standarde të bonove të bardha 28# do të ishte 24,00 dollarë plus taksa. Me dy anë do të ishte dyfishi. Kopjet me ngjyra kushtojnë 0,89 dollarë për anë, kështu që 300 faqe me një anë në letrën e bardhë #28 do të ishin 267,00 dollarë plus taksa. E modifikuara e fundit: 2025-01-22 17:01

Administratorët e rrjeteve dhe sistemeve kompjuterike janë përgjegjës për funksionimin e përditshëm të këtyre rrjeteve. Ata organizojnë, instalojnë dhe mbështesin sistemet kompjuterike të një organizate, duke përfshirë rrjetet lokale të zonës (LAN), rrjetet e zonës së gjerë (WANs), segmentet e rrjetit, intranetet dhe sistemet e tjera të komunikimit të të dhënave. E modifikuara e fundit: 2025-01-22 17:01

Për të modifikuar shfletuesin e paracaktuar, nga menyja Cilësimet, rrëshqitni te PAJISJA, më pas prekni Aplikacionet. Prekni Aplikacionet e paracaktuara. Prekni aplikacionin e shfletuesit. Prekni shfletuesin e dëshiruar. E modifikuara e fundit: 2025-01-22 17:01

Një kurbë Bézier (shqiptohet 'bez-E-A') është aline ose 'shtegu' që përdoret për të krijuar grafikë vektoriale. Ai përbëhet nga dy ose më shumë pika kontrolli, të cilat përcaktojnë madhësinë dhe formën e linjës. Pikat e para dhe të fundit shënojnë fillimin dhe fundin e shtegut, ndërsa pikat e ndërmjetme përcaktojnë lakimin e shtegut. E modifikuara e fundit: 2025-01-22 17:01

Po, ka miliona bravë me të njëjtin çelës. Mendoni për këtë në këtë mënyrë Bllokimi Master ka 8 thellësi dhe katër kunja për shumicën e bravave të tyre. 8x8x8x8 = 4096 ndërrime të mundshme të çelësave, duke përfshirë çelësat që tejkalojnë MACS (Specifikimet maksimale të prerjes ngjitur). Numri aktual është më i ulët se ai. E modifikuara e fundit: 2025-01-22 17:01