Nxjerr më shumë qime për kafshët shtëpiake se sa fshesat e tjera robotike* Robotët e serive Roomba® e dhe i mbledhin më shumë qime kafshësh shtëpiake sesa fshesat e tjera robotike*. Robotët tanë janë mjaft të zgjuar për ta gjetur atë dhe për ta pastruar me korrent. Sistemi i avancuar i filtrimit kap 99% të mykut, polenit, grimcave të pluhurit, alergjenëve të qenve dhe maceve, për të mbajtur zbokthin jashtë jetës tuaj. E modifikuara e fundit: 2025-01-22 17:01

Nga latinishtja terribilis 'i frikshëm', nga terrere 'mbush me frikë', nga rrënja PIE *tros- 'të frikësosh' (burim gjithashtu i sanskritishtes trasanti 'të dridhem, të kesh frikë,' avestanisht tarshta' e frikësuar, e frikësuar,' greqishtja treëin 'të dridhem, ki frikë,'Tri lituanisht'të dridhem, dridhem', Treso kishtare e vjetër sllave 'Tundem,' Mesi. E modifikuara e fundit: 2025-01-22 17:01

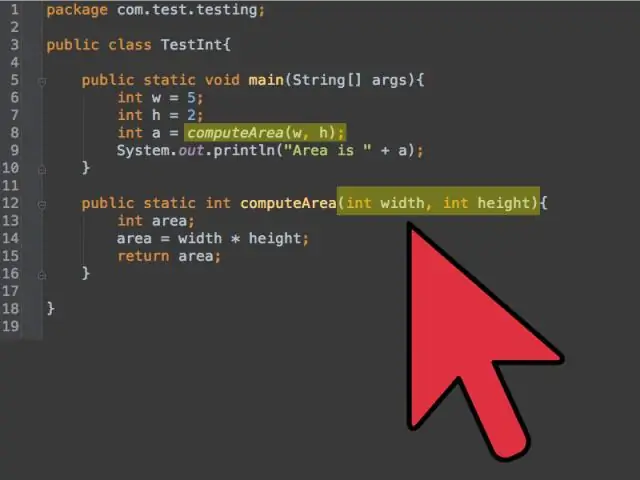

Cili është ndryshimi midis Teknologjisë së Informacionit dhe Shkencës Kompjuterike? Një karrierë në IT përfshin instalimin, organizimin dhe mirëmbajtjen e sistemeve kompjuterike, si dhe dizajnimin dhe funksionimin e rrjeteve dhe bazave të të dhënave. Shkenca kompjuterike është e fokusuar tërësisht në programimin efikas të kompjuterëve duke përdorur algoritme matematikore. E modifikuara e fundit: 2025-01-22 17:01

Klubi i trajnimit Nike vjen në AppleWatch. Aplikacioni Nike Training Club në AppleWatch i lejon përdoruesit të përqendrohen më shumë në stërvitjet e tyre dhe më pak në telefonat e tyre. Aplikacioni Nike Training Club në Apple Watch i lejon përdoruesit të përqendrohen më shumë në stërvitjet e tyre dhe më pak në telefonat e tyre. E modifikuara e fundit: 2025-01-22 17:01

Gjeni dhe hiqni dublikatat Zgjidhni qelizat që dëshironi të kontrolloni për dublikatë. Klikoni Faqja kryesore > Formatimi i kushtëzuar > Theksoni rregullat e qelizave > Vlerat e dyfishta. Në kutinë pranë vlerave me, zgjidhni formatimin që dëshironi të aplikoni në vlerat e kopjuara dhe më pas klikoni OK. E modifikuara e fundit: 2025-01-22 17:01

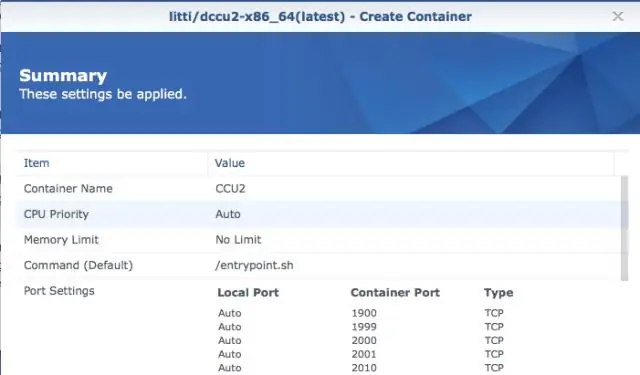

Kontejneri përpiqet të ndizet. Gjatë procesit, ai përpiqet të hyjë në një skedar/bibliotekë që nuk ekziston. Riniset sepse politika e rinisjes duhet të jetë caktuar në diçka tjetër nga jo (parazgjedhja), (duke përdorur ose flamurin e linjës së komandës --restart ose docker-compose. E modifikuara e fundit: 2025-01-22 17:01

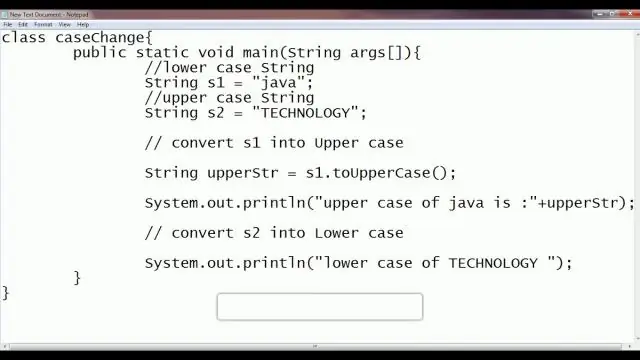

Vargjet janë të pandryshueshme në Java. Ju nuk mund t'i ndryshoni ato. Ju duhet të krijoni një varg të ri me karakterin e zëvendësuar. Kthejeni vargun në një char[], zëvendësoni shkronjën me indeks, më pas kthejeni vargun përsëri në një varg. E modifikuara e fundit: 2025-01-22 17:01

Artifakt. Një objekt i bërë nga qeniet njerëzore; shpesh i referohet një mjeti primitiv ose një relike tjetër të një periudhe më të hershme. Mjedisi i Ndërtuar. Pjesa e peizazhit fizik që përfaqëson kulturën materiale; ndërtesat, rrugët, urat dhe strukturat e ngjashme të mëdha dhe të vogla të peizazhit kulturor. E modifikuara e fundit: 2025-01-22 17:01

Strukturat e të dhënave të integruara janë: listat, tuplet, fjalorët, vargjet, grupet dhe grupet e ngrira. Listat, vargjet dhe tuplet janë sekuenca të renditura objektesh. Ndryshe nga vargjet që përmbajnë vetëm karaktere, lista dhe tuples mund të përmbajnë çdo lloj objekti. Listat dhe tuplet janë si vargje. E modifikuara e fundit: 2025-01-22 17:01

Ju mund të përdorni një fletëllogaritëse Excel për të mbajtur gjurmët e orëve tuaja të faturuara: Thjesht renditni kohën e fillimit në një kolonë, kohën e përfundimit në një kolonë të dytë dhe më pas zbritni të parën nga e dyta. E modifikuara e fundit: 2025-01-22 17:01

Ruani një dokument si faqe interneti Klikoni File > Save As dhe zgjidhni vendndodhjen ku dëshironi të ruani dokumentin tuaj. Emërtoni skedarin tuaj. Në listën Save as type, zgjidhni Webpage, Filtered. E modifikuara e fundit: 2025-01-22 17:01

Prekni butonin e radios për të zgjedhur mesazhin dalës, më pas prekni "Fshi". Mesazhi i padërguar është fshirë nga iPhone juaj. Shtypni butonin 'Menu' për t'u kthyer në menynë kryesore. E modifikuara e fundit: 2025-01-22 17:01

Arsyetimi deduktiv, ose deduksioni, fillon me një deklaratë të përgjithshme ose hipotezë dhe shqyrton mundësitë për të arritur një përfundim specifik, logjik, sipas Universitetit Shtetëror të Kalifornisë. Metoda shkencore përdor deduksionin për të testuar hipotezat dhe teoritë. E modifikuara e fundit: 2025-01-22 17:01

Megjithëse disa koleksione të tipareve të paraqitura këtu janë falas për t'u shkarkuar, sigurohuni që të lexoni termat që shoqërojnë secilën prej tyre. Vibe të shkëlqyera. I hidhur. Monogrami KK. Komfortaa. Shpërthimi barok. Kastor. Evolucioni më i lartë. Rasti Lop. Rasty Lop është një tjetër monogram falas në familjen e shkronjave sans-serif. E modifikuara e fundit: 2025-01-22 17:01

Një diagram sekuence tregon ndërveprimet e objekteve të rregulluara në sekuencë kohore. Ai përshkruan objektet dhe klasat e përfshira në skenar dhe sekuencën e mesazheve të shkëmbyera ndërmjet objekteve të nevojshme për të kryer funksionalitetin e skenarit. Diagramet e sekuencës nganjëherë quhen diagrame ngjarjesh ose skenarë ngjarjesh. E modifikuara e fundit: 2025-01-22 17:01

Shtoni një fjalëkalim në një PDF Hapni PDF-në në Acrobat DC. Zgjidhni Skedar > Mbrojtja duke përdorur fjalëkalimin. Përndryshe, ju mund të zgjidhni Mjetet > Mbrojtja > Mbrojtja me përdorimin e fjalëkalimit. Zgjidhni nëse dëshironi të vendosni fjalëkalimin për Shikim ose Redaktim të PDF-së. Shkruani dhe rishkruani fjalëkalimin tuaj. Klikoni Apliko. E modifikuara e fundit: 2025-01-22 17:01

Çmimi i Vivo V11 Pro në Indi Detajet e dyqanit Çmimi Flipkart Vivo V11 Pro (Nata e zezë me yje, 64 GB) (6 GB RAM) Rs. 14,990 Amazon Vivo V11 Pro (Ari verbues, 6 GB RAM, 64 GB hapësirë ruajtëse) Rs. 16,999 Tata CLiQ Vivo V11 Pro 64 GB (Ari verbues) 6 GB RAM, SIM me dy karte 4G Rs. 17,990. E modifikuara e fundit: 2025-01-22 17:01

Kutitë postare me madhësi letre të bëra prej plastike ose metali të lirë[8] kushtojnë 11-50 dollarë dhe mund të gjenden në çdo dyqan për përmirësimin e shtëpisë. Kutitë postare të montuara në mur të bëra prej bronzi ose bronzi ose të përfunduara me nikel[9], mund të kushtojnë nga 100 deri në 300 dollarë. E modifikuara e fundit: 2025-01-22 17:01

Pajisja e ruajtjes së të dhënave IBM® Netezza® përfshin një SQL shumë të optimizuar që quhet IBM Netezza Structured Query Language (SQL). Ju mund të përdorni komandat SQL për të krijuar dhe menaxhuar bazat e të dhënave tuaja Netezza, aksesin e përdoruesit dhe lejet për bazat e të dhënave, dhe për të kërkuar përmbajtjen e bazave të të dhënave. E modifikuara e fundit: 2025-01-22 17:01

E zeza është e preferuara për shumicën e njerëzve dhe ju lejon të shijoni kufjet tuaja pa menduar për ngjyrën. E bardha është me klas dhe siguron një ekuilibër të mirë për t'u dukur mirë, ndërkohë që nuk është shumë e dukshme. E verdha është për njerëzit që duan të vënë re kufjet e tyre - si në veshët e tyre ashtu edhe në tavolinë në kasë. E modifikuara e fundit: 2025-01-22 17:01

Ndryshoni emrin në llogarinë tuaj Gmail Në kompjuterin tuaj, hapni Gmail. Në këndin e sipërm djathtas, klikoni Cilësimet e cilësimeve. Klikoni në skedën Llogaritë dhe Importi ose Llogaritë. Nën "Dërgo postën si", kliko "Modifiko informacionin". Futni emrin që dëshironi të shfaqni kur dërgoni mesazhe. Në fund, klikoni Ruaj ndryshimet. E modifikuara e fundit: 2025-01-22 17:01

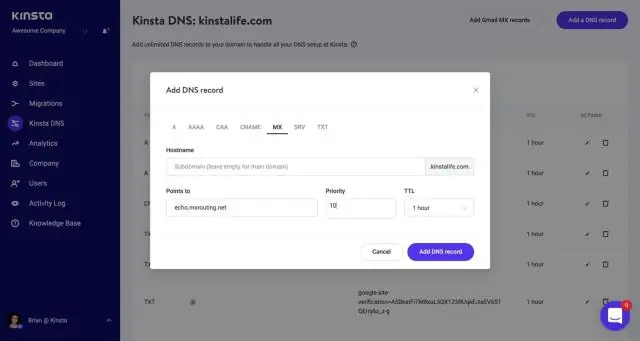

Krijoni një rekord MX në domenin tuaj Hyni në panelin e kontrollit One.com. Klikoni cilësimet DNS në pllakën e cilësimeve të avancuara. Shkoni te regjistrimet DNS. Nën krijimin e rekordit të ri, klikoni MX. Futni të dhënat e mëposhtme: - Lëreni emrin e hostit bosh ose futni një nëndomain. Klikoni Krijo regjistrim për të ruajtur cilësimet tuaja. E modifikuara e fundit: 2025-01-22 17:01

Shembulli 2 import java.util.*; public class ScannerClassExample1 {public static void main(String args[]){String s = 'Përshëndetje, Kjo është JavaTpoint.'; //Krijoni një objekt skaner dhe kaloni vargun në të. Skaneri i skanerit = Skaner(s) i ri; //Kontrollo nëse skaneri ka një shenjë. System.out.println('Rezultati Boolean: ' + scan.hasNext());. E modifikuara e fundit: 2025-01-22 17:01

Pse përdorim swings në java? - Kuora. Swing është një grup i komponentëve të programit për programuesit Java që ofrojnë aftësinë për të krijuar komponentë të ndërfaqes grafike të përdoruesit (GUI), të tilla si butonat dhe shiritat e lëvizjes, kutitë e kontrollit, etiketat, zonat e tekstit që janë të pavarura nga sistemi i dritares për një sistem operativ specifik. E modifikuara e fundit: 2025-01-22 17:01

Burimi i kërcënimit Burimet e kërcënimit janë ata që dëshirojnë të ndodhë një kompromis. Është një term që përdoret për t'i dalluar ata nga agjentët/aktorët e kërcënimit që janë ata që kryejnë sulmin dhe që mund të porositen ose binden nga burimi i kërcënimit për të kryer sulmin me vetëdije ose pa dije. E modifikuara e fundit: 2025-01-22 17:01

Toks-, rrënjë. -tox- vjen nga latinishtja, ku ka kuptimin "helm". '' Ky kuptim gjendet në fjalë të tilla si: antitoksin, detoksifikoj, i dehur, dehje, toksik, toksin. E modifikuara e fundit: 2025-01-22 17:01

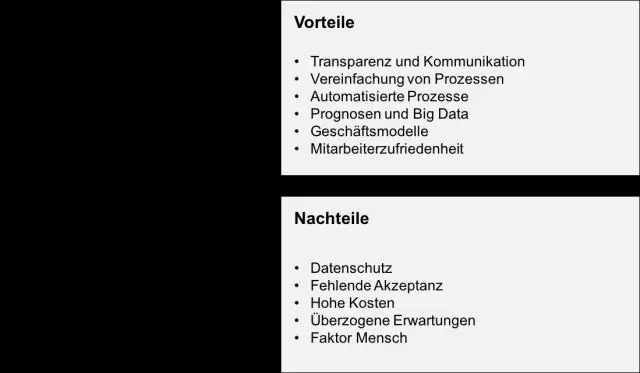

Disavantazhet e automatizimit të procesit Frika nga humbja e vendeve të punës. Punonjësit mund të përballen me këtë frikë. Kostot për investim. Zbatimi i një zgjidhjeje të automatizimit të procesit përfshin një investim të konsiderueshëm fillestar. Humbja e fleksibilitetit. Modifikoni rrjedhat e punës; detyrat dhe proceset mund të përfshijnë ngurtësi të caktuar. E modifikuara e fundit: 2025-01-22 17:01

Nëse dëshironi të tregoni datën e klientit, përdorni javascript (shih më lart). Ne konfigurojmë formatin e kohës (timefmt) fillimisht duke përdorur një #config, më pas #echo (output) 'LOCAL_DATE': Data/Ora: MM/DD/YYYY hh:mm <!--# Data/Time: MM/DD/ YYYY hh:mm <!--#. E modifikuara e fundit: 2025-01-22 17:01

Si mund ta ndryshoj gjuhën audio? Shtypni butonin Meny në telekomandë. Zgjidhni Cilësimet. Zgjidhni Sistemi. Zgjidh gjuhen. Zgjidhni gjuhën e audios. Zgjidhni anglisht Preferred ose Spanjisht Preferred. E modifikuara e fundit: 2025-01-22 17:01

E sakte! Loja është vetëm VR dhe kërkon përdorimin e një kufje të realitetit virtual me një kompjuter që plotëson specifikimet minimale - të tilla si kufjet HTC Vive, Oculus Rift + Touch, ose kufjet PlayStation VR. Nuk mund të luhet me një PCmonitor ose në ndonjë mënyrë tjetër pa këto kufje. E modifikuara e fundit: 2025-01-22 17:01

Aplikacionet e klientit PostgreSQL. Këto aplikacione klientësh ju mundësojnë të shikoni bazat e të dhënave, të ekzekutoni pyetje SQL dhe më shumë. Një nga aplikacionet më të njohura dhe më të përdorura të klientit PostgreSQL është pgAdmin III. E modifikuara e fundit: 2025-01-22 17:01

McAfee Threat Intelligence Exchange (TIE) ofron një kornizë të personalizuar për mjedisin tuaj ku produktet tuaja të sigurisë së bashku identifikojnë kërcënimet dhe veprojnë si një sistem i unifikuar i mbrojtjes nga kërcënimet. E modifikuara e fundit: 2025-01-22 17:01

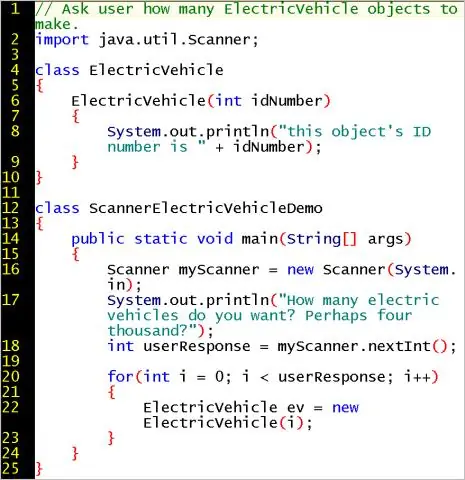

Deklaratat e paketave. Deklarata e importit mund të përdoret për të bërë një paketë të tërë ose klasa individuale brenda një pakete, më lehtë të aksesueshme nga programi juaj Java. Nëse asnjë deklaratë e paketës nuk është specifikuar në një skedar, përdoret 'paketa e paracaktuar'. Paketa e paracaktuar nuk mund të importohet nga paketa të tjera. E modifikuara e fundit: 2025-01-22 17:01

Një kod verifikimi i Google është një kod numerik i shkurtër që ndonjëherë dërgohet në telefonin ose adresën tuaj të emailit, të cilin e përdorni për të përfunduar një detyrë si rikuperimi i fjalëkalimit. Është një hap i shtuar i sigurisë që siguron vetëm ju (ose dikë tjetër që është i autorizuar të hyjë në llogarinë tuaj të Google). E modifikuara e fundit: 2025-01-22 17:01

Veprimi refleks për të gjetur ndonjë gjë këto ditë është përdorimi i shkurtores Ctrl+F, por kjo në fakt përcjell emailin që është përzgjedhur aktualisht. Shkurtorja Ctrl+E ose F3 është ajo që po kërkoni. Kjo hap shiritin e kërkimit të Outlook dhe vendos një kursor aktiv në shiritin e kërkimit nga kudo brenda Outlook. E modifikuara e fundit: 2025-01-22 17:01

Bazoni një libër të ri pune në një libër pune ekzistues Klikoni skedën File. Klikoni i ri. Nën Modelet, klikoni E re nga ekzistuese. Në kutinë e dialogut E re nga libri ekzistues i punës, shfletoni në diskun, dosjen ose vendndodhjen e internetit që përmban librin e punës që dëshironi të hapni. Klikoni librin e punës dhe më pas klikoni Krijo të re. E modifikuara e fundit: 2025-01-22 17:01

1) Klikoni butonin Windows në këndin e poshtëm të majtë (konfigurimi standard) i Desktopit tuaj. 2) Shkruani 'Opsionet e Internetit' dhe zgjidhni Opsionet e Internetit nga lista. 3) Klikoni në skedën Advanced dhe prej andej lëvizni poshtë në fund. Nëse TLS 1.2 është kontrolluar, tashmë jeni gati. E modifikuara e fundit: 2025-01-22 17:01

Kur krijoni dhe formatoni tabela, kontrollet e filtrit shtohen automatikisht në titujt e tabelave. Provoje! Zgjidhni çdo qelizë brenda intervalit. Zgjidhni Data > Filter. Zgjidhni shigjetën e kokës së kolonës. Zgjidhni Filtrat e tekstit ose Filtrat e numrave dhe më pas zgjidhni një krahasim, si Midis. Futni kriteret e filtrit dhe zgjidhni OK. E modifikuara e fundit: 2025-01-22 17:01

Minimi i të dhënave bëhet pa ndonjë hipotezë të paramenduar, prandaj informacioni që vjen nga të dhënat nuk është për t'iu përgjigjur pyetjeve specifike të organizatës. Jo Mining i të Dhënave: Qëllimi i Miningut të të Dhënave është nxjerrja e modeleve dhe njohurive nga sasi të mëdha të dhënash, jo nxjerrja (minimi) e vetë të dhënave. E modifikuara e fundit: 2025-01-22 17:01

Sintaksa SQL për të hequr një kufizim nga një tabelë është, ALTER TABLE 'emri_tabelës' LIDHJE [CONSTRAINT|INDEX] 'CONSTRAINT_NAME'; ALTER TABLE Klienti DROP INDEX Con_First; TABELA E NDRYSHIMIT KUFIZIMI I REZIMIT TË KLIENTIT Con_First; TABELA E NDRYSHIMIT KUFIZIMI I REZIMIT TË KLIENTIT Con_First;. E modifikuara e fundit: 2025-01-22 17:01