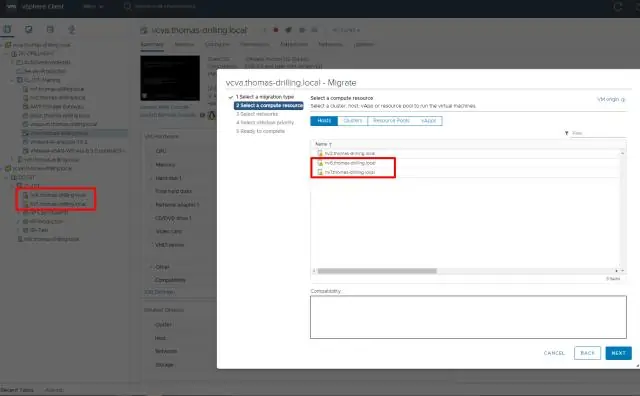

Prandaj, në varësi të portave të përdorura (provizionimi + vMotion ose menaxhimi + vMotion), trafiku duhet të jetë i drejtueshëm midis hosteve të burimit dhe destinacionit në këto porte. Të dy L2 dhe L3 mbështeten për portat VMKernel të përdorura për vMotion (transferim i të dhënave të ftohtë dhe të nxehtë), për sa kohë që ka lidhje. E modifikuara e fundit: 2025-01-22 17:01

Mirë se vini në Background Checks.org - i vetmi direktori dhe portal falas në internet i dedikuar për t'ju ndihmuar të gjeni të dhënat publike në internet dhe të kryeni një kontroll të sfondit në internet. Udhëzuesi për të gjetur të dhëna publike falas në internet, duke përfshirë kontrollet e historikut, të dhënat penale, të dhënat e gjykatës, të dhënat e arrestimit dhe më shumë. E modifikuara e fundit: 2025-01-22 17:01

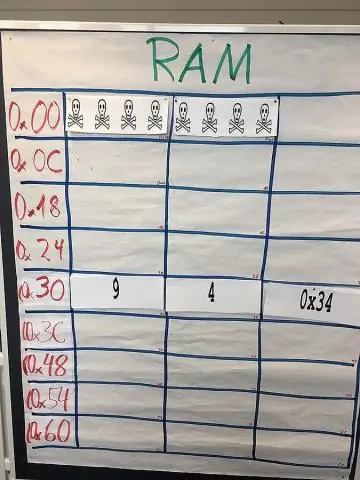

Për testimin tonë, ne po ekzekutojmë Ryzen 5 2400Gat me tre shpejtësi të ndryshme memorie, 2400 MHz, 2933 MHz dhe 3200 MHz. Ndërsa standardi maksimal i memories JEDEC i mbështetur për R5 2400G është 2933, memoria e ofruar nga AMD për rishikimin tonë të procesorit do të mbështesë mbingarkesën në 3200 MHz justfine. E modifikuara e fundit: 2025-01-22 17:01

Modeli Model-View-ViewModel (MVVM) ju ndihmon të ndani qartë logjikën e biznesit dhe të prezantimit të aplikacionit tuaj nga ndërfaqja e tij e përdoruesit (UI). Prism përfshin mostra dhe zbatime referimi që tregojnë se si të zbatohet modeli MVVM në një aplikacion Windows Presentation Foundation (WPF). E modifikuara e fundit: 2025-01-22 17:01

Kuptimi i 4 hapave të vërtetimit të të dhënave Hapi 1: Detajoni një plan. Krijimi i një udhërrëfyesi për vërtetimin e të dhënave është mënyra më e mirë për ta mbajtur projektin në rrugën e duhur. Hapi 2: Vërtetoni bazën e të dhënave. Ky hap i testimit dhe vërtetimit siguron që të gjitha të dhënat e aplikueshme janë të pranishme nga burimi në objektiv. Hapi 3: Vërtetoni formatimin e të dhënave. Hapi 4: Marrja e mostrave. E modifikuara e fundit: 2025-01-22 17:01

Një hartë segmentimi është një ndarje e planit. Çdo rajon përfaqëson një objekt ose një zonë specifike në imazh. Konsideroni një fushë të rastësishme Y = (ys)s∈Λ, ku ys ∈ S. Termi i gjasave P(Y |X) modelon shpërndarjen e nivelit gri të pikselëve që i përkasin një klase ose rajoni të caktuar. E modifikuara e fundit: 2025-01-22 17:01

Sido që të jetë, plotësoni këto pesë hapa për instalimet elektrike të çelësit të dritës në 3 drejtime: Fikni qarkun e duhur në panelin tuaj elektrik. Shtoni një kuti elektrike për çelësin e dytë me tre drejtime në bodrum. Fusni një gjatësi prej kablloje NM të tipit 14-3 (ose 12-3, nëse jeni duke u lidhur me tela me 12 matës) midis dy kutive. E modifikuara e fundit: 2025-01-22 17:01

FTK® Imager është një mjet paraafishimi dhe imazherie i të dhënave që ju lejon të vlerësoni me shpejtësi provat elektronike për të përcaktuar nëse analiza e mëtejshme me një mjet mjekoligjor siç është Access Data® Forensic Toolkit® (FTK) është e garantuar. E modifikuara e fundit: 2025-01-22 17:01

Llogaritësi i madhësisë së televizorit në distancë dhe madhësia shkencore Gjerësia Lartësia 60' 52,3' 132,8 cm 29,4' 74,7 cm 65' 56,7' 144,0 cm 31,9' 81,0 cm 70' 61,0' 154,9 cm 70' 61,0' 154,9 cm 5' 61,0' 154,9 cm 4 .6. E modifikuara e fundit: 2025-01-22 17:01

COALESCE përdoret për të kontrolluar nëse argumenti është NULL, nëse është NULL atëherë merr vlerën e paracaktuar. Do të kontrollojë vlerat NOT NULL në mënyrë sekuenciale në listë dhe do të kthejë vlerën e parë NOT NULL. E modifikuara e fundit: 2025-01-22 17:01

Konkursi i Robotikës VEX (VRC) Në turne, skuadrat marrin pjesë në ndeshjet kualifikuese ku marrin pjesë dy ekipe kundër dy skuadrave. Në raundet e eliminimit, aleancat e dy skuadrave zgjidhen nga skuadrat më të renditura dhe aleanca që fiton finalet është fituese e turneut. E modifikuara e fundit: 2025-01-22 17:01

Këtu janë 10 gjuhët më të njohura të programimit: Java. Java është zgjedhja kryesore si një nga gjuhët më të njohura të programimit, e përdorur për ndërtimin e aplikacioneve nga ana e serverit për lojëra video dhe aplikacione celulare. Python. Python është një dyqan me një ndalesë. C. Rubin. JavaScript. C# PHP. Objektivi-C. E modifikuara e fundit: 2025-01-22 17:01

Përshkrimi: Formati i skedarit MOV është më i zakonshëm. E modifikuara e fundit: 2025-01-22 17:01

Nëse po përdorni bashkimin shtytës për lidhje SharkBite Brass për të kaluar nga bakri në PEX në një vijë, thjesht prisni tubin tuaj të bakrit, shënoni thellësinë e duhur të futjes dhe shtyjeni bashkimin plotësisht mbi tub. Përsëriteni këtë proces për fundin PEX dhe lidhja juaj ka përfunduar. E modifikuara e fundit: 2025-01-22 17:01

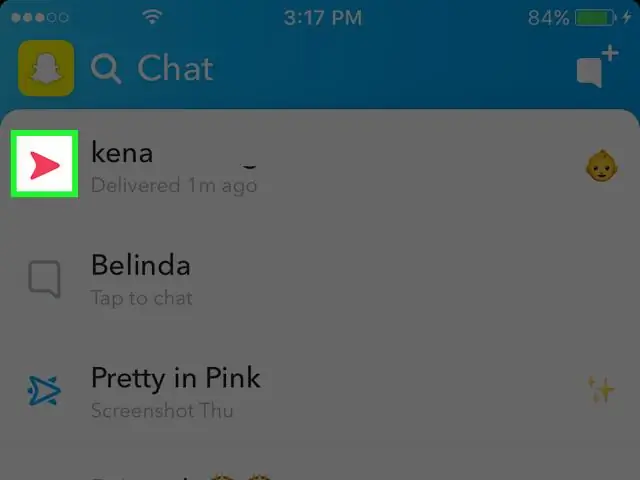

Hapat Hapni Snapchat. Ikona e Snapchat është e verdhë me një fantazmë të bardhë mbi të. Prekni flluskën e të folurit. Ndodhet në këndin e poshtëm majtas të ekranit. Prekni një emër përdoruesi. Nëse dikush ju ka dërguar aSnap, një ikonë katrore e fortë do të shfaqet në të majtë të emrit të përdoruesit. Rrëshqitni djathtas mbi një emër përdoruesi për të parë Snaps individualisht. E modifikuara e fundit: 2025-01-22 17:01

SSIS - Krijimi i një Manifesti të vendosjes. Përdorimi i një Manifesti të vendosjes në SSIS ju lejon të vendosni një grup paketash në një vendndodhje të synuar duke përdorur një magjistar për instalimin e paketave tuaja. Përfitimi i përdorimit të tij është ndërfaqja e këndshme e përdoruesit që ofron një magjistar. E modifikuara e fundit: 2025-06-01 05:06

Simply Seamless iQi për iPhone mundëson Karikimin me valë në iPhone 7, 7 Plus, SE, 6, 6S,6 Plus, 6S Plus, 5, 5C, 5S dhe iPod Touch 5,6 të përputhshëm me tuajin. Karikimi me valë pa masë. Teknologjia Qi mund të përdoret me shumicën e kutive jo metalike dhe me trashësi nën 2 mm. E modifikuara e fundit: 2025-01-22 17:01

Protokolli i lidhjes së të dhënave. Në rrjetet dhe komunikimet, transmetimi i një njësie të dhënash (kornizë, paketë) nga një nyje në tjetrën. I njohur si një 'protokoll i shtresës 2', protokolli i lidhjes së të dhënave është përgjegjës për të siguruar që bit-at dhe bajt-et e marra janë identike me bit-et dhe bajtët e dërguar. E modifikuara e fundit: 2025-01-22 17:01

Një sistem kompjuterik është një grup pajisjesh të integruara që futin, nxjerrin, përpunojnë dhe ruajnë të dhëna dhe informacione. Sistemet kompjuterike aktualisht janë ndërtuar rreth të paktën një pajisjeje përpunuese dixhitale. Ekzistojnë pesë komponentë kryesorë harduerikë në një sistem kompjuterik: Input, Processing, Storage, Output dhe pajisjet e komunikimit. E modifikuara e fundit: 2025-01-22 17:01

API-ja e pyetjes së kritereve ju lejon të ndërtoni shprehje të ndërlidhura, të strukturuara të pyetjeve në Java, duke siguruar një kontroll sintaksor në kohën e përpilimit që nuk është i mundur me një gjuhë pyetëse si HQL ose SQL. API-ja e kritereve përfshin gjithashtu funksionalitetin e pyetjeve sipas shembullit (QBE). E modifikuara e fundit: 2025-01-22 17:01

Hiqni me lehtësi njollat ose papërsosmëritë duke përdorur mjetin Spot Healing Brush. Zgjidhni mjetin Spot Healing Brush. Zgjidhni një madhësi furçe. Zgjidhni një nga opsionet e mëposhtme të llojit në shiritin e opsioneve të veglave. Klikoni zonën që dëshironi të rregulloni në imazh ose klikoni dhe tërhiqeni mbi një zonë më të madhe. E modifikuara e fundit: 2025-01-22 17:01

Si të shkarkoni librat tuaj të Kindle Library në Kindleapp Hapni aplikacionin Kindle në iPhone oriPad. Prekni Library për të parë të gjithë librat elektronikë në bibliotekën tuaj Amazon. Prekni librin që dëshironi të shkarkoni në pajisjen tuaj. Kur të përfundojë shkarkimi (do të ketë një shenjë kontrolli pranë tij), trokitni lehtë mbi librin për ta hapur. E modifikuara e fundit: 2025-01-22 17:01

Shtypni CTRL+ALT+DELETE për të zhbllokuar kompjuterin. Shkruani informacionin e hyrjes për përdoruesin e fundit të regjistruar dhe më pas klikoni OK. Kur kutia "Shkyçja e dialogut të kompjuterit" të zhduket, shtypni CTRL+ALT+DELETE dhe regjistrohuni normalisht. E modifikuara e fundit: 2025-01-22 17:01

Udhëzues hap pas hapi për të ndryshuar vendndodhjen e Skout nëpërmjet FakeGPS Go: Prekni mbi të dhe shkoni te numri i ndërtimit. Prekni atë 7 herë dhe do të shihni opsionet e zhvilluesit duke u aktivizuar në pajisjen tuaj. Hapi 3: Duke qenë se ne jemi duke përdorur Android, duhet të shkoni te "Google Play Store" dhe të kërkoni aplikacionin në të. E modifikuara e fundit: 2025-01-22 17:01

Ngjarja e tastierës ndodh kur lëshohet një tast i tastierës. Metoda keyup() aktivizon ngjarjen keyup, ose bashkëngjit një funksion për të ekzekutuar kur ndodh një ngjarje keyup. Këshillë: Përdorni ngjarjen. cila veti të kthejë cili tast është shtypur. E modifikuara e fundit: 2025-01-22 17:01

Hapni JMeter dhe shtoni "Regjistruesin e skriptit të testimit HTTP(s)" te "Plani i testimit". Si një emër pritës proxy, do t'ju duhet të vendosni adresën IP të kompjuterit në cilindo aplikacion JMeter që është i hapur. Nën konfigurimin e rrjetit të pajisjes tuaj celulare, vendosni adresën IP të kompjuterit si IP-në e përfaqësuesit dhe portin që kishit vendosur në JMeter. E modifikuara e fundit: 2025-01-22 17:01

Aktiviteti është një rregull rregulli-Obj-Aktiviteti dhe dobia është një formë në rrjedhën Pega. Kjo formë do t'i referohet një aktiviteti me llojin e përdorimit të zgjedhur si një shërbim. Ka disa lloje përdorimi për një aktivitet si p.sh. Utility, Connect, Assign, Notify ose Route. E modifikuara e fundit: 2025-01-22 17:01

Një klasë përfundimtare është thjesht një klasë që nuk mund të zgjatet. (Nuk do të thotë që të gjitha referencat ndaj objekteve të klasës do të vepronin sikur të ishin deklaruar si përfundimtare.) Kur është e dobishme të deklarohet një klasë si përfundimtare, mbulohet në përgjigjet e kësaj pyetjeje: Arsyet e mira për të ndaluar trashëgiminë në Java?. E modifikuara e fundit: 2025-01-22 17:01

Klikoni "File" nga menyja e aplikacionit Pamje paraprake, pastaj "Open", më pas lundroni te fotografia në të cilën dëshironi të futni imazhin e prerë dhe më pas klikoni "Open". Klikoni "Ndrysho" nga menyja "Paraafishimi" dhe më pas kliko "Ngjit". Imazhi i prerë ngjitet nga kujtesa e fragmenteve në foton e dytë dhe kursori bëhet pranë. E modifikuara e fundit: 2025-01-22 17:01

Kalimi i referencës në një tregues në C++ Shënim: Lejohet të përdoret "pointer to pointer" si në C ashtu edhe në C++, por ne mund të përdorim "Referenca në tregues" vetëm në C++. Nëse një tregues i kalohet një funksioni si parametër dhe tentohet të modifikohet, atëherë ndryshimet e bëra në tregues nuk reflektohen jashtë atij funksioni. E modifikuara e fundit: 2025-01-22 17:01

Heqja e diskut të fortë të sistemeve precize Hiqni dy vidhat që sigurojnë derën e poshtme në vend dhe hiqini. Hiqni pesë vidhat që sigurojnë mbajtësen kryesore të diskut të ngurtë në vend. Rrëshqitni shulën e lirimit të baterisë në pozicionin e shkyçjes. Hiqni kllapin e diskut të ngurtë nga sistemi. E modifikuara e fundit: 2025-01-22 17:01

'ELK' është akronimi për tre projekte me burim të hapur: Elasticsearch, Logstash dhe Kibana. Elasticsearch është një motor kërkimi dhe analitik. Logstash është një tubacion i përpunimit të të dhënave nga ana e serverit që gëlltit të dhëna nga burime të shumta njëkohësisht, i transformon ato dhe më pas i dërgon në një "stash" si Elasticsearch. E modifikuara e fundit: 2025-01-22 17:01

Shërbimi i avancuar i telefonisë celulare (AMPS) është një sistem standard për shërbimin e telefonisë celulare me sinjal analog në Shtetet e Bashkuara dhe përdoret gjithashtu në vende të tjera. Ai bazohet në shpërndarjen fillestare të spektrit të rrezatimit elektromagnetik për shërbimin celular nga Komisioni Federal i Komunikimeve (FCC) në 1970. E modifikuara e fundit: 2025-01-22 17:01

Klikoni Start dhe më pas shkoni te Paneli i Kontrollit. Zgjidhni Programet dhe më pas klikoni Programet dhe Veçoritë. Gjeni opsionin outPsExec dhe më pas zgjidhni atë, klikoni Uninstall. E modifikuara e fundit: 2025-01-22 17:01

Bateritë e telefonave celularë - Walmart.com. E modifikuara e fundit: 2025-01-22 17:01

CROSS APPLY kthen vetëm rreshtat nga tabela e jashtme që prodhojnë një grup rezultatesh nga funksioni me vlerë të tabelës. Me fjalë të tjera, rezultati i CROSS APPLY nuk përmban asnjë rresht të shprehjes së tabelës në anën e majtë për të cilën nuk merret asnjë rezultat nga shprehja e tabelës në anën e djathtë. APLIKON KRYQE punon si rresht pas rreshti BASHKIMI I BRENDSHËM. E modifikuara e fundit: 2025-01-22 17:01

Më në fund ndodhi: gati 4 vjet pasi fjala kyçe e importit u prezantua në ES6, Node. js prezantoi mbështetje eksperimentale për importet dhe eksportet e ES6. Në Nyje. js 12, mund të përdorni importin dhe eksportin në projektin tuaj nëse bëni të dy artikujt e mëposhtëm. E modifikuara e fundit: 2025-01-22 17:01

Protokolli i të dhënave të përdoruesit (UDP) është pa lidhje thjesht sepse jo të gjitha aplikacionet e rrjetit kërkojnë shpenzimet e përgjithshme të TCP. Një shembull i kësaj do të ishte kodimi dhe dërgimi i të dhënave zanore përmes një rrjeti IP. UDP, nga ana tjetër, i lejon aplikacionit shumë më tepër fleksibilitet në mënyrën se si duhet të trajtohen paketat. E modifikuara e fundit: 2025-01-22 17:01

Bari artificial ka fituar terren - dhe një reputacion për të qenë miqësor ndaj mjedisit, sepse nuk ka nevojë për ujë, pleh ose për t'u kositur. Plus, gjenerata më e re e barit artificial shpesh duket mjaft e mirë për të na mashtruar të mendojmë se është e vërtetë. E modifikuara e fundit: 2025-01-22 17:01

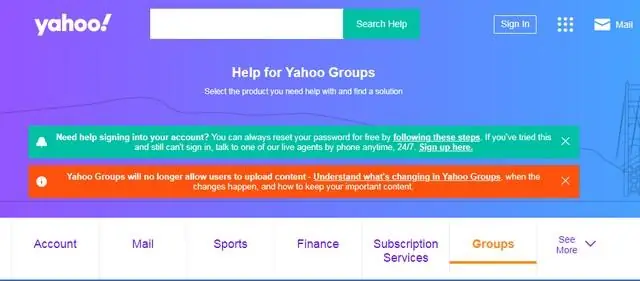

Yahoo ka njoftuar se, që nga 28 tetori 2019, nuk do t'i lejojë më përdoruesit të ngarkojnë përmbajtje në faqen e internetit të Yahoo Groups. Dhe, më 14 dhjetor 2019, kompania do të heqë përgjithmonë të gjitha përmbajtjet e postuara më parë. E modifikuara e fundit: 2025-01-22 17:01