Core i5: Gama e mesme e ulët Një motherboard ATX i pajtueshëm me Intel. Një hap përpara nga Core i3 është Core i5. Një i5 zakonisht i mungon Hyper-Threading, por ka më shumë bërthama (aktualisht, gjashtë, sesa katër) sesa Core i3. Pjesët i5 gjithashtu kanë në përgjithësi shpejtësi më të larta të orës, një cache më të madhe dhe mund të trajtojnë më shumë memorie. E modifikuara e fundit: 2025-01-22 17:01

Ju do të keni nevojë për një Jack shtesë Magic nëse dëshironi ta përdorni me një numër tjetër telefoni. Jo, vetëm një numër telefoni i është caktuar pajisjes tuaj Magic Jack. E modifikuara e fundit: 2025-01-22 17:01

Teprica e të dhënave siguron që të dhënat e përfshira në bazën e të dhënave të jenë të sakta dhe të besueshme. Pjesët e vogla të një tregtimi të të dhënave quhen depo të dhënash. Një grup regjistrimesh të lidhura quhet tabelë. E modifikuara e fundit: 2025-01-22 17:01

Ndiqni këto hapa për të ndërtuar Redis nga burimi dhe për të nisur serverin. Shkarkoni kodin burimor Redis nga faqja e shkarkimeve. Zhzip skedarin. tar -xzf redis-VERSION.tar.gz. Përpiloni dhe ndërtoni Redis. cd ridis-VERSION. bëjnë. Filloni Redis. cd src../redis-server. E modifikuara e fundit: 2025-01-22 17:01

Për t'i aktivizuar, thjesht shtypni dhe mbani butonin e mesit në telekomandë. Për t'i çiftuar ato me pajisjen tuaj, shtypni dhe mbani atë butonin e mesëm pak më gjatë dhe më pas kërkoni për "iSport Wireless Superslim" në listën Bluetooth të pajisjes tuaj. E modifikuara e fundit: 2025-01-22 17:01

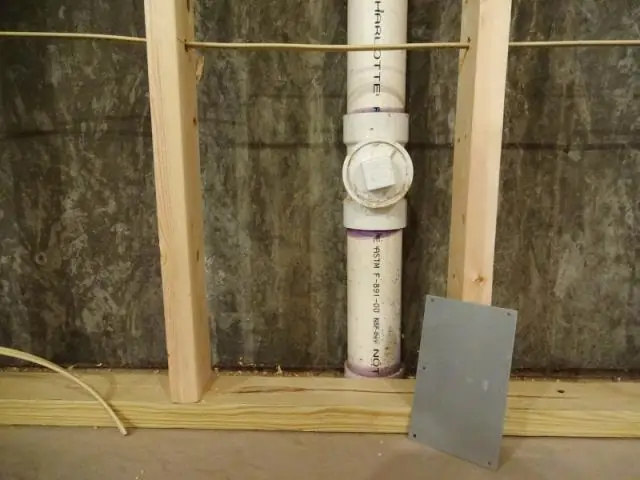

SI TË INstaloni një kuti postare të montuar POSTA. GROM POST VRIME. Kërkesat e USPS thonë se një kuti postare nuk mund të jetë më e gjatë se 45 inç mbi nivelin e rrugës. FUT POSTIN E KUTISË POLSORE. HIDHNI BETONIN. LEJOJENI TE KONTROHET BETONI. BASHKËNGJENDJENI KUTITË E POLSAVE SIPAS UDHËZIMEVE TË PRODHUESIT. SHTO NUMRAT E RRUGËVE. VESHJENI. E modifikuara e fundit: 2025-01-22 17:01

Llojet e ndryshme të rrjeteve / pajisjeve të punës në internet Përsëritës: I quajtur edhe rigjenerues, është një pajisje elektronike që funksionon vetëm në shtresën fizike. Urat: Këto funksionojnë si në shtresat lidhëse fizike ashtu edhe në të dhënat e LAN-ve të të njëjtit lloj. Ruterat: Ata transmetojnë paketa ndërmjet rrjeteve të shumta të ndërlidhura (d.m.th. LAN të llojeve të ndryshme). Portat:. E modifikuara e fundit: 2025-01-22 17:01

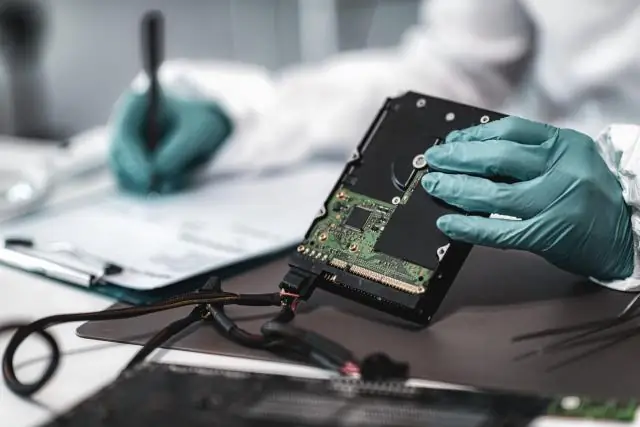

Ndërsa të dy fokusohen në mbrojtjen e aseteve dixhitale, ato vijnë në të nga dy këndvështrime të ndryshme. Forenzika dixhitale merret me pasojat e incidentit në një rol hetues, ndërsa siguria kibernetike është më e fokusuar në parandalimin dhe zbulimin e sulmeve dhe hartimin e sistemeve të sigurta. E modifikuara e fundit: 2025-01-22 17:01

Krijoni fletoren Zgjidhni skedën Nga URL-ja: Futni emrin për fletoren (për shembull, 'customer-churn-kaggle'). Zgjidhni sistemin e ekzekutimit Python 3.6. Klikoni Krijo fletore. Kjo fillon ngarkimin dhe funksionimin e fletores brenda IBM Watson Studio. E modifikuara e fundit: 2025-01-22 17:01

Ai funksionon duke ndaluar një kompjuter të infektuar të flasë me serverët DGA ose të flasë me faqet e internetit ose adresat e njohura të infektuara. Kjo do të thotë që ju mund të instaloni edhe Heimdal në një kompjuter të infektuar dhe do të bllokonte të dhënat që përpiqen të dërgohen nga kompjuteri juaj. E modifikuara e fundit: 2025-01-22 17:01

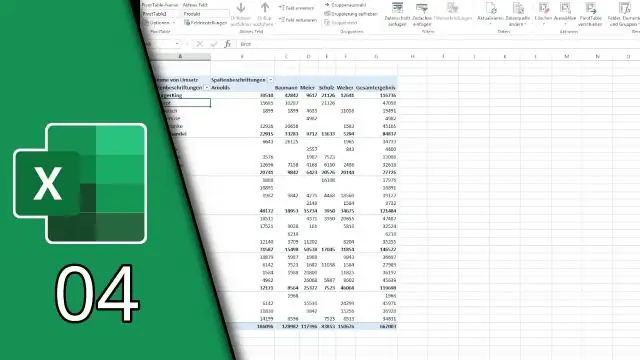

Për ta konfiguruar këtë: Klikoni me të djathtën në çdo qelizë në tabelën kryesore. Klikoni Opsionet e Tabelës Pivot. Në dritaren Opsionet e PivotTable, klikoni në skedën e të dhënave. Në seksionin e të dhënave PivotTable, shtoni një shenjë për të Rifresko të dhënat kur hapni skedarin. Kliko OK për të mbyllur kutinë e dialogut. E modifikuara e fundit: 2025-01-22 17:01

Ka dy mënyra për të shkuar te dialogu i printimit të sistemit nga Chrome. Nëse e keni shtypur tashmë shkurtoren Ctrl+Pkeyboard, atëherë kërkoni opsionin 'Print using systemdialog' në fund të kolonës së majtë. Për të kaluar drejtpërdrejt në dialogun e printimit të sistemit, mund të përdorni shkurtoren e tastierës Ctrl+Shift+P. E modifikuara e fundit: 2025-01-22 17:01

Microsoft Surface Book. Ultrabook më të mirë për studentët e arkitekturës. Stacioni i punës i biznesit celular HP ZBook 17 G2. MSI GE72 APACHE PRO-242 17,3-inç. Lenovo ThinkPad W541. Acer Aspire V15 Nitro Black Edition. Laptop Dell Inspiron i7559-763BLK 15,6 inç me cilësi të plotë HD. Acer Aspire E 15. Toshiba Satellite C55-C5241 15,6-inç. E modifikuara e fundit: 2025-01-22 17:01

Ridrejtimi i printerit është një veçori që lejon një printer lokal të hartohet në një makinë në distancë dhe lejon printimin nëpër një rrjet. Printerë të ridrejtuar të pavlefshëm dhe të papërdorshëm mund të shfaqen në një seancë të Shërbimeve të Desktopit në distancë duke shkaktuar ngadalësi. E modifikuara e fundit: 2025-01-22 17:01

Vlera që vendosni si një paragjykim horizontal ose vertikal është një numër midis 0 dhe 1, që përfaqëson një përqindje, ku më e afërta me 0 do të thotë më e njëanshme në të majtë (horizontale) ose kufizimi i sipërm (vertikal) dhe më afër 1 do të thotë. sa më i njëanshëm në të djathtë (horizontale) ose kufizimi i poshtëm (vertikal). E modifikuara e fundit: 2025-01-22 17:01

Një server proxy verifikon dhe përcjell kërkesat hyrëse të klientit te serverët e tjerë për komunikim të mëtejshëm. Një server proxy ndodhet midis një klienti dhe një serveri ku ai vepron si një ndërmjetës midis të dyve, siç është një shfletues në internet dhe një server në internet. Roli më i rëndësishëm i serverit proxy është sigurimi. E modifikuara e fundit: 2025-01-22 17:01

Në terma praktike, kufiri zakonisht përcaktohet nga hapësira e stivës. Nëse çdo thread merr një pirg 1MB (nuk më kujtohet nëse kjo është e paracaktuar në Linux), atëherë një sistemi 32-bit do t'ju mbarojë hapësira e adresave pas 3000 threads (duke supozuar se gb e fundit është e rezervuar në kernel). E modifikuara e fundit: 2025-01-22 17:01

1 Përgjigju Klikoni me të djathtën në skedarin e burimeve. Zgjidhni Hap me. Zgjidhni XML (Text) Redaktues ose XML (Text) Redaktues me kodim. Në anën e djathtë të dialogut, klikoni Set si Default. E modifikuara e fundit: 2025-01-22 17:01

Profili i Firefox-it është koleksioni i cilësimeve, personalizimit, shtesave dhe cilësimeve të tjera të personalizimit që mund të bëhen në Shfletuesin Firefox. Mund ta personalizoni profilin e Firefox-it për t'iu përshtatur kërkesave tuaja të automatizimit të Selenit. Pra, automatizimi i tyre ka shumë kuptim së bashku me kodin e ekzekutimit të testit. E modifikuara e fundit: 2025-01-22 17:01

Adobe Audition është një stacion pune i audios dixhitale (DAW) që përdoret për regjistrimin e muzikës dhe shumë lloje të tjera të prodhimit audio, dhe është pjesë e Adobe Creative Cloud. Adobe Creative Cloud ju jep aplikacionet krijuese më të mira në botë në mënyrë që të mund t'i ktheni idetë tuaja më të ndritura në punën tuaj më të mirë në të gjithë botën tuaj. desktop dhe pajisje celulare. E modifikuara e fundit: 2025-01-22 17:01

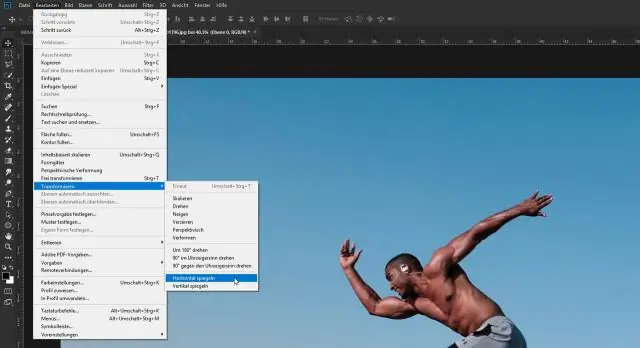

Për ta kthyer imazhin e poshtëm në një pasqyrim të imazhit të sipërm, shkoni te menyja Edit, zgjidhni Transformo dhe më pas zgjidhni Flip Vertical: Shkoni te Edit > Transform > Flip Vertical. Tani kemi pasqyrën tonë të dytë, këtë herë vertikalisht. E modifikuara e fundit: 2025-06-01 05:06

Menaxhimi i testit më së shpeshti i referohet aktivitetit të menaxhimit të një procesi testimi. Një mjet i menaxhimit të testit është softueri që përdoret për të menaxhuar testet (të automatizuara ose manuale) që janë specifikuar më parë nga një procedurë testimi. Shpesh lidhet me softuerin e automatizimit. E modifikuara e fundit: 2025-01-22 17:01

Inkuadrimi në shtresën e lidhjes së të dhënave. Inkuadrimi është një funksion i shtresës së lidhjes së të dhënave. Ai siguron një mënyrë për një dërgues për të transmetuar një grup bitesh që janë kuptimplotë për marrësin. Ethernet-i, unaza e shenjave, stafeta e kornizës dhe teknologjitë e tjera të shtresës së lidhjes së të dhënave kanë strukturat e tyre të kornizës. E modifikuara e fundit: 2025-01-22 17:01

Një çështje çuditërisht komplekse Ju gjithashtu mund të zvogëloni ngarkesën e CPU-së duke shtuar më shumë RAM, e cila lejon kompjuterin tuaj të ruajë më shumë të dhëna aplikacioni. Kjo zvogëlon frekuencën e transferimeve të brendshme të të dhënave dhe alokimeve të reja të memories, të cilat mund t'i japin CPU-së tuaj një pushim shumë të nevojshëm. E modifikuara e fundit: 2025-01-22 17:01

Java në vetvete nuk është një vrimë sigurie. Problemet e sigurisë mund të ngrihen nga aplikacionet Java në shfletuesin tuaj. DBeaver është një aplikacion desktop dhe nuk ka fare lidhje me shfletuesit e internetit. Pra, nuk do të ketë asnjë problem sigurie, pavarësisht se çfarë versioni JRE përdorni. E modifikuara e fundit: 2025-01-22 17:01

Një bllokim shifror është një kyç që hapet me një tastierë të programueshme që përdoret për të kufizuar dhe kontrolluar aksesin në një zonë shumë të ndjeshme. Shumë organizata përdorin bravë shifrore për të kontrolluar aksesin në dhomat e serverëve të tyre, laboratorët e zhvillimit ose dhomat e ruajtjes. E modifikuara e fundit: 2025-01-22 17:01

Si të zhbllokoni skedarët në Android Shkoni te "Google Play Store" dhe instaloni Files by Google. Hapni Files by Google dhe gjeni skedarin ZIP që dëshironi të çziponi. Prekni skedarin që dëshironi të çziponi. Prekni Ekstrakt për të zhbllokuar skedarin. Prekni U krye. Të gjithë skedarët e nxjerrë kopjohen në të njëjtin vend si skedari origjinal ZIP. E modifikuara e fundit: 2025-06-01 05:06

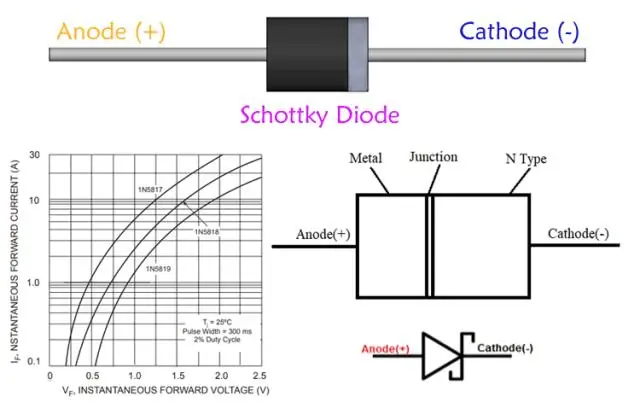

Aplikimet e diodës Schottky. Përmirësuesi i fuqisë: Diodat Schottky përdoren gjithashtu ndreqës të fuqisë ashigh. Dendësia e tyre e lartë e rrymës dhe rënia e ulët e tensionit përpara do të thotë se harxhohet më pak energji sesa u përdorën diodat e kryqëzimit PN. Schottkydiodes priren të kenë një rrymë të lartë rrjedhjeje të kundërt. E modifikuara e fundit: 2025-01-22 17:01

Aktivizo fshirjen e të dhënave duke përdorur Menaxherin e Serverit Zgjidhni Shërbimet e skedarit dhe ruajtjes në menaxherin e serverit. Zgjidhni vëllimet nga shërbimet e skedarëve dhe ruajtjes. Klikoni me të djathtën në vëllimin e dëshiruar dhe zgjidhni Konfiguro Deduplication të të dhënave. Zgjidhni llojin e dëshiruar të përdorimit nga kutia rënëse dhe zgjidhni OK. E modifikuara e fundit: 2025-01-22 17:01

Direktiva ng-submit në AngularJS përdoret për të specifikuar funksionet që do të ekzekutohen në ngjarjet e paraqitjes. Mund të përdoret për të parandaluar paraqitjen e formularit nëse nuk përmban një veprim. Ai mbështetet nga elementi. E modifikuara e fundit: 2025-01-22 17:01

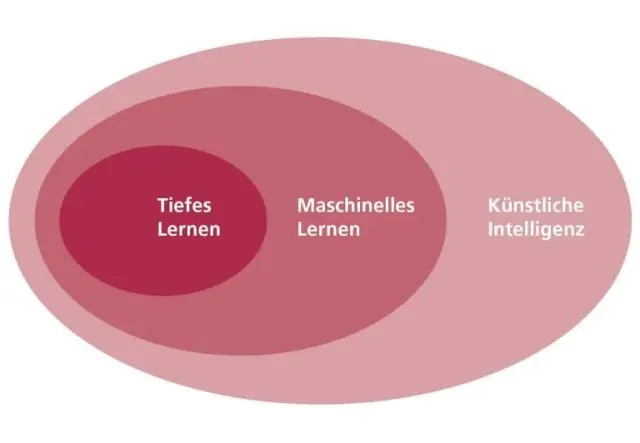

Teknologjitë eksponenciale përfshijnë inteligjencën artificiale (AI), realitetin e shtuar dhe virtual (AR, VR), shkencën e të dhënave, biologjinë dixhitale dhe bioteknologjinë, mjekësinë, nanoteknologjinë dhe fabrikimin dixhital, rrjetet dhe sistemet kompjuterike, robotikën dhe automjetet autonome. E modifikuara e fundit: 2025-06-01 05:06

Si të konfiguroj Apple iPhone 4S tim me iTunes Slide djathtas për të nisur konfigurimin. Prekni gjuhën e dëshiruar. Prekni vendin ose rajonin e dëshiruar. Prekni rrjetin e dëshiruar Wi-Fi. Futni fjalëkalimin e rrjetit. Prek Bashkohu. Prekni Aktivizo shërbimet e vendndodhjes. Futni një kod kalimi me katër shifra. E modifikuara e fundit: 2025-01-22 17:01

MQTT, ose transporti telemetrik i radhës së mesazheve, është një protokoll për komunikimin e pajisjes që Adafruit IO e mbështet. js dhe Arduino mund të përdorni bibliotekat e klientëve IO të Adafruit pasi ato përfshijnë mbështetje për MQTT (shih seksionin e bibliotekave të klientit). E modifikuara e fundit: 2025-01-22 17:01

Mënyrë e shpejtë për ta bërë këtë: Filloni një lojë të sistemit që dëshironi të ripërcaktoni butonat. Kërkoni RGUI (Zgjidh+X me luajtësin 1) Shkoni te Menuja e Shpejtë dhe më pas Kontrollet. Konfiguro butonat ashtu siç dëshironi. Zgjidhni Ruaj skedarin e rimarrëveshjes thelbësore. OSE, nëse doni ta ruani këtë rimaptim vetëm për lojën aktuale, zgjidhni Ruaj skedarin e rimarrëveshjes së lojës. E modifikuara e fundit: 2025-01-22 17:01

Do të ishte më mirë të mësoni më shumë rreth temës së mëposhtme në detaje përpara se të filloni të mësoni mësimin e makinerive. Teoria e probabilitetit. Algjebra lineare. Teoria e Grafikut. Teoria e Optimizimit. Metodat Bayesian. Llogaritja. Llogaritja me shumë variacione. Dhe gjuhët e programimit dhe bazat e të dhënave si:. E modifikuara e fundit: 2025-01-22 17:01

Apple iPhone 8 tani është konfiguruar për përdorimin e rrjeteve 4G. E modifikuara e fundit: 2025-01-22 17:01

1) shtyni parametrat në pirg. 2) thirrni thirrjen e sistemit. 3) vendosni kodin për thirrjen e sistemit në regjistër. 4) kurth në kernel. 5) meqenëse një numër lidhet me secilën thirrje të sistemit, ndërfaqja e thirrjes së sistemit thirr/dërgon thirrjen e synuar të sistemit në bërthamën e OS dhe kthen statusin e thirrjes së sistemit dhe çdo vlerë kthimi. E modifikuara e fundit: 2025-01-22 17:01

Baza e të dhënave më e njohur në botë është Oracle sipas renditjes së DB-Engine. Oracle pasohet nga MySQL, SQL Server, PostgreSQL dhe MongoDB në renditje. E modifikuara e fundit: 2025-01-22 17:01

Cili është kompensimi për një lexues në vend? Lexuesit që udhëtojnë për në Reading paguhen me një tarifë të rregullt për orë, e cila, me orët jashtë orarit të zbatueshëm, do të arrijë në 1,639 dollarë nëse numri i pritshëm i orëve punohet gjatë ngjarjes së Leximit. E modifikuara e fundit: 2025-01-22 17:01

Vërtetimi SFTP duke përdorur çelësat privatë në përgjithësi njihet si vërtetimi i çelësit publik SFTP, i cili përfshin përdorimin e një çifti çelësi publik dhe çelësi privat. Dy çelësat janë të lidhur në mënyrë unike me njëri-tjetrin në atë mënyrë që asnjë çelës privat nuk mund të funksionojë me të njëjtin çelës publik. E modifikuara e fundit: 2025-01-22 17:01