Prekni mjetin ose shtresën që përputhet me goditjet që dëshironi të fshini, më pas prekni gomën dhe hiqni maskën. Nëse jeni në modalitetin e shtresës manuale, goma zbatohet gjithmonë në shtresën e zgjedhur manualisht. Thjesht trokitni lehtë mbi një shtresë për ta zgjedhur, më pas vazhdoni dhe fshijeni. E modifikuara e fundit: 2025-01-22 17:01

Krijimi dhe vendosja e aplikacionit Express Web në Azure në disa hapa Hapi 1: Krijimi i një aplikacioni ueb në Express. Për të krijuar një skelet aplikacioni ekspres, duhet të instalojmë gjeneratorin ekspres nga npm: Kontrolloni opsionin e disponueshëm gjatë krijimit të një aplikacioni ekspres: Hapi 2: Na lejoni të konfigurojmë serverin tonë të aplikacionit në internet në Azure: Hyni në portalin tuaj Azure. Shkoni te shërbimi i aplikacionit në internet si më poshtë:. E modifikuara e fundit: 2025-01-22 17:01

Shkruani "jo në këtë adresë" ose "kthehu te dërguesi" në të gjithë atë. Mënyra juaj e parë e veprimit duhet të jetë të hiqni gjithçka nga kutia postare që i drejtohet atij personi tjetër dhe të shkruani "kthimi te dërguesi" në të. Pastaj thjesht vendoseni përsëri në kutinë postare. E modifikuara e fundit: 2025-01-22 17:01

Identifikuesit Personal (PID) janë një nëngrup i elementeve të të dhënave të informacionit personal të identifikueshëm (PII), të cilat identifikojnë një individ unik dhe mund të lejojnë një person tjetër të "supozojë" identitetin e atij individi pa dijeninë ose pëlqimin e tij. Kombinuar me emrin e një personi. E modifikuara e fundit: 2025-01-22 17:01

Grupi i dorëzimit të regjistrave ka akses në kovën e synuar Regjistrat e aksesit të serverit dorëzohen në kovën e synuar (kova ku dërgohen regjistrat) nga një llogari shpërndarjeje e quajtur grupi i dorëzimit të regjistrave. Për të marrë regjistrat e aksesit të serverit, grupi i dorëzimit të regjistrave duhet të ketë akses shkrimi në kovën e synuar. E modifikuara e fundit: 2025-01-22 17:01

Detektimi i pajisjes është teknologji që identifikon se çfarë lloj pajisjesh celulare po hyjnë në faqen e internetit të një organizate. Duke përdorur zbulimin e pajisjes, këto kompani mund të ofrojnë përvoja të përmirësuara të përdoruesve të uebit celular për përdoruesit fundorë, të synojnë reklamat, të përmirësojnë analitikën e të dhënave të aksesit në ueb dhe të përshpejtojnë kohën e ngarkimit të imazheve. E modifikuara e fundit: 2025-01-22 17:01

Ekzistojnë disa lloje qendrore të shërbimeve të uebit: XML-RPC, UDDI, SOAP dhe REST: XML-RPC (Thirrja e procedurës në distancë) është protokolli më themelor XML për të shkëmbyer të dhëna midis një shumëllojshmërie të gjerë pajisjesh në një rrjet. Ai përdor HTTP për të transferuar shpejt dhe me lehtësi të dhëna dhe për të komunikuar informacione të tjera nga klienti në server. E modifikuara e fundit: 2025-01-22 17:01

Vi gjithashtu ka aftësi të fuqishme kërkimi dhe zëvendësimi. Për të kërkuar tekstin e një skedari të hapur për një varg specifik (kombinim karakteresh ose fjalësh), në modalitetin e komandës shkruani një dy pika (:), 's', vijë e pjerrët përpara (/) dhe vetë këtë varg. Ajo që shkruani do të shfaqet në vijën e poshtme të ekranit të ekranit. E modifikuara e fundit: 2025-01-22 17:01

Në telekomunikacion, pa lidhje përshkruan komunikimin midis dy pikave fundore të rrjetit në të cilat një mesazh mund të dërgohet nga një pikë fundore në tjetrën pa marrëveshje paraprake. Protokolli i Internetit (IP) dhe Protokolli i të Dhënave të Përdoruesit (UDP) janë protokolle pa lidhje. E modifikuara e fundit: 2025-01-22 17:01

Edhe pse Verizon do të punojë në Japoni, ata do të paguajnë një tarifë astronomike prej 1 USD. 99/minutë për thirrje ndërkombëtare dhe 0 USD. 50 për të dërguar një tekst. Një mënyrë tjetër për ta kapërcyer këtë është të merrni paketën e pakufizuar të të dhënave dhe komunikimin përmes ueb-it (d.m.th., e-mail dhe faqet e rrjeteve sociale). E modifikuara e fundit: 2025-01-22 17:01

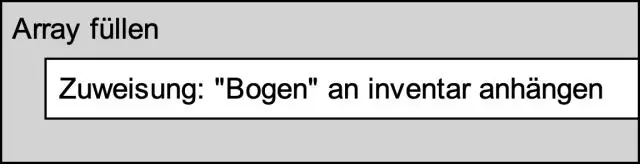

Logjika për të hequr elementin nga grupi Lëvizni në vendndodhjen e specifikuar që dëshironi të hiqni në grupin e caktuar. Kopjoni elementin tjetër në elementin aktual të grupit. Çfarë ju duhet për të kryer varg[i] = varg[i + 1]. Përsëritni hapat e mësipërm deri në elementin e fundit të grupit. Në fund zvogëloni madhësinë e grupit me një. E modifikuara e fundit: 2025-01-22 17:01

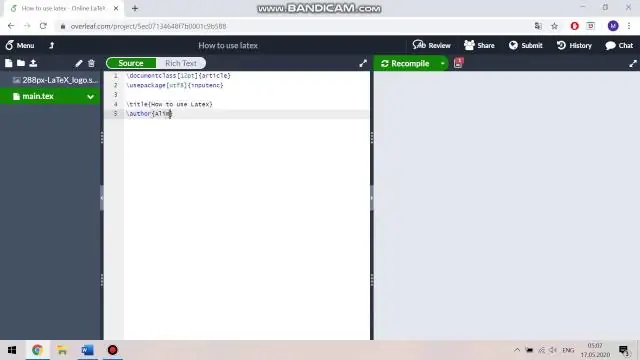

LaTeX nuk është në thelb më i vështirë për t'u mësuar se çdo aftësi tjetër që hasni në shkollë. Thjesht mbani një mendje të hapur, vlerësoni veçoritë e tij dhe afrojuni LaTeX me kuriozitet. Ndryshe nga Microsoft Word, investimi i kohës tuaj në LaTeX ka kthime eksponenciale. Nuk është tmerrësisht e vështirë. E modifikuara e fundit: 2025-01-22 17:01

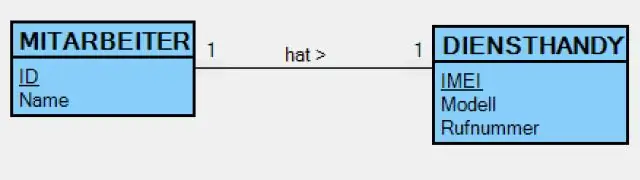

Agregimi në Java është një marrëdhënie midis dy klasave që përshkruhet më së miri si një marrëdhënie 'has-a' dhe 'gjithë/pjesë'. Nëse klasa A përmban një referencë për klasën B dhe klasa B përmban një referencë për klasën A, atëherë nuk mund të përcaktohet pronësi e qartë dhe marrëdhënia është thjesht një lidhje e përbashkët. E modifikuara e fundit: 2025-01-22 17:01

Komanda Awk në unix përdoret kryesisht për manipulimin e të dhënave me përdorimin e skedarit dhe gjenerimin e raporteve të specifikuara gjithashtu. Gjuha e programimit të komandës awk nuk kërkon kompilim dhe lejon përdoruesin të përdorë variabla, funksione numerike, funksione të vargut dhe operatorë logjikë. E modifikuara e fundit: 2025-06-01 05:06

Në kompjuter, një pezullim ose ngrirje ndodh kur një program kompjuterik ose një sistem pushon së reaguari ndaj inputeve. Arsyeja themelore është zakonisht shterimi i burimeve: burimet e nevojshme për një pjesë të sistemit për të ekzekutuar nuk janë të disponueshme, për shkak të përdorimit nga procese të tjera ose thjesht të pamjaftueshme. E modifikuara e fundit: 2025-01-22 17:01

Krijoni grupe Tërhiqeni Cluster nga paneli Analytics në pamje dhe vendoseni në zonën e synuar në pamje: Gjithashtu mund të klikoni dy herë Cluster për të gjetur grupime në pamje. Kur lëshoni ose klikoni dy herë Cluster: Tableau krijon një grup Clusters në Color dhe ngjyros shenjat në pamjen tuaj sipas grupit. E modifikuara e fundit: 2025-01-22 17:01

Lew Cirne themeloi New Relic në 2008 dhe është CEO i kompanisë. Emri "Relicja e Re" është një anagram i emrit të themeluesit Lew Cirne. New Relic doli në publik më 12 dhjetor 2014. Në janar 2020, kompania njoftoi se Bill Staples do të bashkohet si Shefi i Produkteve më 14 shkurt 2020. E modifikuara e fundit: 2025-06-01 05:06

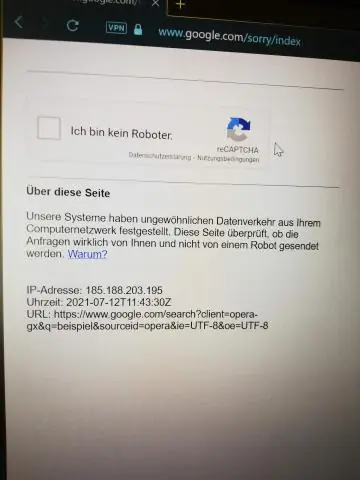

Doli se Google mund të regjistrojë ende faqet e internetit që ju shfletoni ndërsa jeni në modalitetin e fshehtë në shfletuesin Chrome dhe t'i lidhë ato me identitetin tuaj. Modaliteti i fshehtë është një cilësim në Chrome që parandalon ruajtjen e historisë suaj të uebit. Ai gjithashtu nuk do të ruajë skedarë të vegjël për ju - që janë të lidhur me identitetin tuaj. E modifikuara e fundit: 2025-01-22 17:01

Çaktivizimi i aplikacioneve të nisjes Shtypni tastin Windows. Shkruani konfigurimin e sistemit në kutinë e kërkimit. Ekzekutoni aplikacionin e konfigurimit të sistemit nga rezultatet e kërkimit. Klikoni në skedën Fillimi. Hiq zgjedhjen e proceseve që nuk dëshironi të ekzekutohen në fillim. Klikoni OK. E modifikuara e fundit: 2025-01-22 17:01

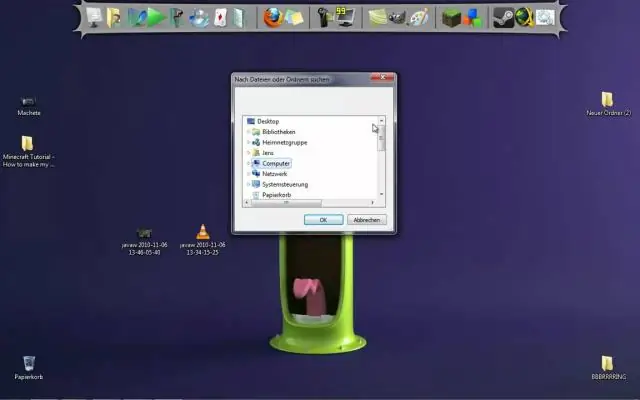

Konfiguro për DHCP Kliko Start pastaj Control Panel. Pasi në Control Panel zgjidhni Network and Internet dhe më pas nga menyja e mëposhtme klikoni në artikullin Network and Sharing Center. Zgjidhni "Ndrysho cilësimet e përshtatësit" nga menyja në të majtë. Zgjidhni Internet Protocol Version 4 (TCP/IPv4) dhe klikoni Properties. E modifikuara e fundit: 2025-01-22 17:01

Shenjat dhe simptomat një njollë ose vijë të vogël nën lëkurë, zakonisht në duar ose këmbë. një ndjenjë se diçka është ngecur nën lëkurë. dhimbje në vendndodhjen e çarjes. ndonjëherë skuqje, ënjtje, ngrohtësi ose qelb (shenja infeksioni). E modifikuara e fundit: 2025-01-22 17:01

Si të rivendosni një kartë SD Futni kartën tuaj SD në një vend të hapur SD në kompjuterin tuaj. Klikoni në menunë 'Start' të Windows dhe zgjidhni 'Computer'. Klikoni me të djathtën në kartën SD. Klikoni 'Format'. Kliko "OK" kur Windows të pyet nëse je i sigurt që dëshiron të riformatosh kartën. E modifikuara e fundit: 2025-01-22 17:01

Një pajisje me tension të dyfishtë mund të pranojë 110-120V dhe 220-240V. Për fat të mirë, shumë pajisje udhëtimi janë me tension të dyfishtë, kështu që do t'ju duhet vetëm një përshtatës prizë, i quajtur gjithashtu një përshtatës udhëtimi. Pajisjet e zakonshme me tension të dyfishtë: Karikues iPhone. Laptopë. iPad. Kamerat. E modifikuara e fundit: 2025-06-01 05:06

MapPath është një metodë që zgjidh shtigjet virtuale në shtigjet e makinës. Ka një dobi të madhe për XML dhe disa skedarë të tjerë të të dhënave. Këshillë: MapPath mund të funksionojë si një urë lidhëse midis shtigjeve virtuale specifike të faqes në internet dhe një shteg fizike që shumica. Metodat NET IO do të kërkojnë. E modifikuara e fundit: 2025-01-22 17:01

Krijoni një projekt të ri BW në HANA Studio Hapni SAP HANA Studio dhe krijoni një projekt të ri. Shkoni te Windows → Open Perspective → Tjetër. Zgjidhni BW Modeling → Klikoni OK siç tregohet në pamjen e mëposhtme të ekranit. E modifikuara e fundit: 2025-01-22 17:01

Në pgAdmin 4, këtu janë hapat: Klikoni me të djathtën në tabelë dhe zgjidhni Properties. Brenda dialogut që shfaqet, klikoni Kufizimet / Çelësi i huaj. Klikoni ikonën + në të djathtën e sipërme të tabelës së çelësit të huaj. E modifikuara e fundit: 2025-01-22 17:01

Një grup bosh është një grup pa elemente. Për vargjet jo bosh, elementët inicializohen në vlerën e tyre të paracaktuar. – Lexoni hyrjen e përdoruesit në një variabël dhe përdorni vlerën e tij për të inicializuar grupin. Përdorni ArrayList në vend - Piotr Gwiazda 14 Prill '14 në 18:41. E modifikuara e fundit: 2025-06-01 05:06

Mono është një projekt falas dhe me burim të hapur për të krijuar një Ecma në përputhje me standardet. Korniza e softuerit të përputhshëm me NET Framework, duke përfshirë një përpilues C# dhe një kohë ekzekutimi të gjuhës së zakonshme. Aplikacionet NET ndër-platformë, por edhe për të sjellë mjete më të mira zhvillimi për zhvilluesit e Linux. E modifikuara e fundit: 2025-01-22 17:01

Hapni dosjen dhe klikoni dy herë në ikonën Prezi për të hapur prezantimin tuaj. Tani është gati për t'u parë nga një klient ose për t'u treguar botës. E modifikuara e fundit: 2025-01-22 17:01

Le të eksplorojmë pesë veglat më të njohura të skanerit të portave të përdorura në fushën infosec. Nmap. Nmap do të thotë 'Network Mapper', është zbulimi më i popullarizuar i rrjetit dhe skaneri i porteve në histori. Unicornscan. Unicornscan është skaneri i dytë më i popullarizuar i porteve pa pagesë pas Nmap. Skanim IP i zemëruar. Netcat. Zenmap. E modifikuara e fundit: 2025-01-22 17:01

Mësoni si të printoni në zarfe nga Windows. Si mund të printoj zarfe me Microsoft Word? Në Microsoft Word, klikoni Mailings, pastaj klikoni Envelopes. Në dritaren Zarfat dhe Etiketat, shkruani adresën në fushën e adresës së dorëzimit, më pas shkruani adresën e kthimit në fushën e adresës së kthimit. Klikoni Preview. E modifikuara e fundit: 2025-01-22 17:01

Dallimi më i madh në dizajn midis Note5 dhe modelit të fundit të Samsung është ai ekran nga skaji në skaj. Ekrani më i madh do të thotë Note 8 6.4 x 2.9 x 0.33 inç më i gjatë dhe më i trashë se Note 5, i cili ka përmasat 6 x 2.9 x 0.29 inç. E modifikuara e fundit: 2025-06-01 05:06

Ju gjithashtu mund të hyni në portal përmes qendrës së administratorit të Microsoft 365, si më poshtë: Në qendrën e administratorit të Microsoft 365, klikoni ikonën e nisësit të aplikacionit. dhe më pas zgjidhni Siguria. Në faqen e sigurisë së Microsoft 365, klikoni "Më shumë burime" dhe më pas zgjidhni "Cloud App Security". E modifikuara e fundit: 2025-01-22 17:01

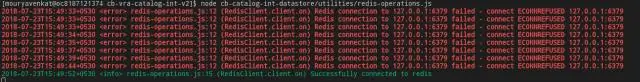

Numri maksimal i klientëve Në Redis 2.6 ky kufi është dinamik: si parazgjedhje është vendosur në 10000 klientë, përveç rasteve kur përcaktohet ndryshe nga direktiva maxclients në Redis. konf. E modifikuara e fundit: 2025-01-22 17:01

VARIANT. Një tip universal i etiketuar, i cili mund të ruajë vlera të çdo lloji tjetër, duke përfshirë OBJECT dhe ARRAY, deri në një madhësi maksimale prej 16 MB të ngjeshur. Një vlerë e çdo lloji të të dhënave mund të hidhet në mënyrë implicite në një vlerë VARIANT, duke iu nënshtruar kufizimeve të madhësisë. E modifikuara e fundit: 2025-01-22 17:01

Skedarët e tekstit përfshijnë një sërë llojesh të ndryshme skedarësh, duke përfshirë HTML, JavaScript, CSS,.txt, etj. Kompresimi i tekstit zakonisht funksionon duke gjetur vargje të ngjashme brenda një skedari teksti dhe duke i zëvendësuar ato vargje me një paraqitje binare të përkohshme për ta bërë madhësinë e përgjithshme të skedarit më të vogël. E modifikuara e fundit: 2025-01-22 17:01

Në fotografi, gjatësia fokale ekuivalente 35 mm është matje që tregon këndin e shikimit të një kombinimi të veçantë të një lente të kamerës dhe madhësisë së filmit ose sensorit. Në çdo aparat fotografik me film 35 mm, një lente 28 mm është një lente me kënd të gjerë dhe një lente 200 mm është një lente me fokus të gjatë. E modifikuara e fundit: 2025-01-22 17:01

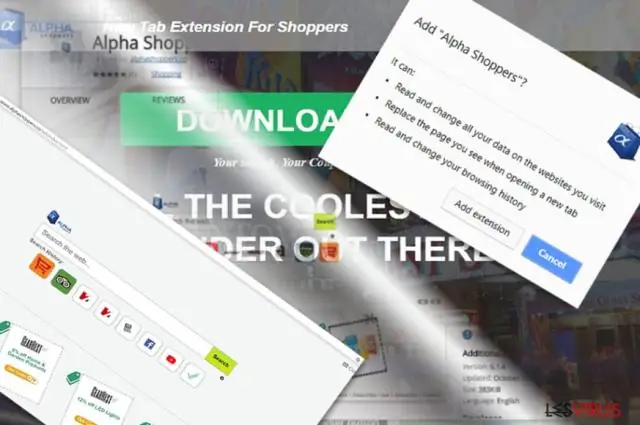

Alpha Shoppers është një program adware që shfaq reklama spop-up dhe reklama të padëshiruara që nuk vijnë nga faqet që po shfletoni. E modifikuara e fundit: 2025-01-22 17:01

Ndërlidhjet elektrike. Lehtë, e sigurt, pa mirëmbajtje: E përkryer për binarët DIN, bordet e qarkut ose kutitë e kryqëzimit ose si lidhës të mbyllshëm në kanalet kabllore ose kabinetet e kontrollit - WAGO ofron zgjidhjet e duhura të ndërlidhjes elektrike për çdo aplikim. E modifikuara e fundit: 2025-01-22 17:01

Telefoni inteligjent LG K8 (2018) u lançua në shkurt 2018. Telefoni vjen me një ekran me prekje 5,00 inç me një rezolucion prej 720x1280 piksele me një densitet piksel prej 294 piksele për inç (ppi). LG K8 (2018) fuqizohet nga një procesor me katër bërthama 1.3 GHz. Vjen me 2 GB RAM. E modifikuara e fundit: 2025-06-01 05:06