- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- E modifikuara e fundit 2025-01-22 17:41.

disa nga avantazhet e këtij lloji IDS janë: Ata janë në gjendje të verifikojnë nëse një sulm ishte i suksesshëm apo jo, ndërsa a IDS të bazuara në rrjet jepni vetëm një alarm për sulmin. A bazuar në host sistemi mund të analizojë trafikun e deshifruar për të gjetur nënshkrimin e sulmit - duke u dhënë kështu atyre mundësinë për të monitoruar trafikun e koduar.

Prandaj, si ndryshon një IDS e bazuar në rrjet nga një IDS e bazuar në host?

Çfarë është dallimi ndërmjet një IDS të bazuara në rrjet ( zbulimi i ndërhyrjeve sistemi) dhe a IDS të bazuara në host ? Bazuar në host IDS-të përdorin sensorë me NIC ( rrjeti kartat e ndërfaqes) të vendosura në modalitetin e shthurur për të monitoruar rrjeti aktivitet. Bazuar në rrjet IDS-të fokusohen në aktivitetin në makinën e klientit ose serverit ku janë instaluar.

Po kështu, cili është ndryshimi midis mureve të zjarrit të bazuar në host dhe rrjetit? Derisa Firewall i bazuar në rrjet filtron trafikun që shkon nga Interneti në LAN të sigurt dhe anasjelltas, a firewall i bazuar në host është një aplikacion softuerësh ose një grup aplikacionesh të instaluara në një kompjuter të vetëm dhe ofron mbrojtje për të mikpritës . Megjithatë kur bëhet fjalë më e madhe rrjeteve , Firewall-et e bazuara në host nuk mjaftojnë.

Njerëzit pyesin gjithashtu, çfarë është një sistem zbulimi i ndërhyrjeve i bazuar në rrjet?

A rrjeti - sistem i bazuar në zbulimin e ndërhyrjeve (NIDS) përdoret për të monitoruar dhe analizuar rrjeti trafiku për të mbrojtur a sistemi nga rrjeti - bazuar kërcënimet. Një NIDS lexon të gjitha paketat hyrëse dhe kërkon ndonjë model të dyshimtë.

Si funksionon sistemi i zbulimit të ndërhyrjeve bazuar në host?

A mikpritës - IDS me bazë eshte nje sistemi i zbulimit të ndërhyrjeve që monitoron infrastrukturën kompjuterike në të cilën është instaluar, duke analizuar trafikun dhe regjistrimin e sjelljeve me qëllim të keq. Një HIDS ju jep shikueshmëri të thellë në atë që po ndodh në sigurinë tuaj kritike sistemeve.

Recommended:

Cili është ndryshimi midis Pebble Tec dhe Pebble Sheen?

Pebble Tec është bërë nga guralecë natyralë, të lëmuar që krijojnë një strukturë me gunga dhe një sipërfaqe jo të rrëshqitshme. Pebble Sheen përfshin të njëjtën teknologji si Pebble Tec, por përdor guralecë më të vegjël për një përfundim më të hollë

Cili është ndryshimi kryesor midis kodeve të zbulimit të gabimeve dhe korrigjimit të gabimeve?

Si zbulimi i gabimeve ashtu edhe korrigjimi i gabimeve kërkojnë që një sasi e caktuar e të dhënave të tepërta të dërgohen me të dhënat aktuale; korrigjimi kërkon më shumë se zbulim. Bitët e barazisë janë një qasje e thjeshtë për zbulimin e gabimeve. Një bit pariteti është një bit shtesë i dërguar me të dhënat që është thjesht shuma 1-bit e të dhënave

Cili është ndryshimi midis një komploti kuti dhe mustaqe dhe një komploti kuti?

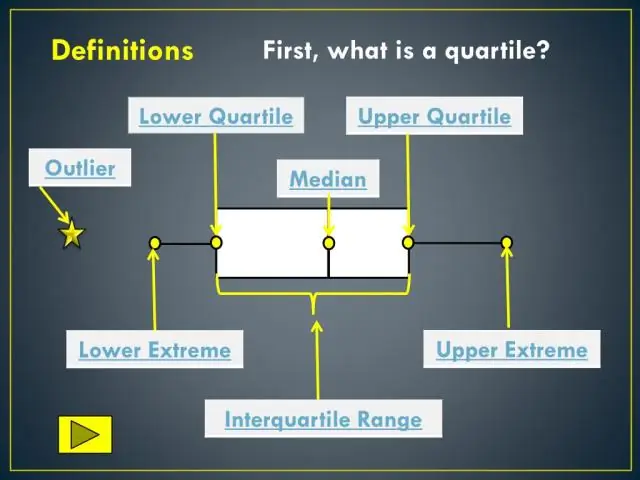

Një grafik me kuti dhe mustaqe (nganjëherë quhet kuti) është një grafik që paraqet informacion nga një përmbledhje me pesë numra. Në një skemë kuti dhe mustaqe: skajet e kutisë janë kuartilët e sipërm dhe të poshtëm, kështu që kutia përfshin diapazonin ndërkuartilor. mesatarja shënohet me një vijë vertikale brenda kutisë

Cila është ngjashmëria dhe cili është ndryshimi midis releve dhe PLC?

Reletë janë ndërprerës elektromekanikë që kanë spirale dhe dy lloje kontaktesh që janë NO & NC. Por një kontrollues logjik i programueshëm, PLC është një mini kompjuter i cili mund të marrë vendim bazuar në programin dhe hyrjen dhe daljen e tij

Cili është ndryshimi midis është dhe si në C#?

Dallimi midis operatorëve is dhe as është si më poshtë: Operatori is përdoret për të kontrolluar nëse lloji i kohës së ekzekutimit të një objekti është i pajtueshëm me llojin e dhënë ose jo, ndërsa si operator përdoret për të kryer konvertimin midis llojeve të referencës të pajtueshme ose llojeve të Nullueshme