- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- E modifikuara e fundit 2025-01-22 17:41.

A cenueshmëria skaner është a mjet se do skanoj a rrjeti dhe sistemeve duke kërkuar dobësitë ose konfigurime të gabuara që paraqesin një rrezik sigurie.

Përveç kësaj, cilin nga mjetet e cenueshmërisë keni përdorur në rrjetin tuaj?

Skanuesit më të mirë të cenueshmërisë së rrjetit

- Menaxheri i konfigurimit të rrjetit SolarWinds (PROVIMI FALAS)

- ManageEngine Vulnerability Manager Plus (PROVO FALAS)

- Monitorimi i dobësisë së rrjetit Paessler me PRTG (PROVIMI FALAS)

- OpenVAS.

- Microsoft Baseline Security Analyzer.

- Edicioni i Komunitetit të Skanerit të Rrjetit Retina.

Më pas, pyetja është, cilat janë dobësitë Si i identifikoni ato? Dobësitë janë rrugë specifike që agjentët e kërcënimit mund të shfrytëzojnë te sulmojnë një aset informacioni. Ato mund të jenë identifikuar duke pasur një ekip individësh me prejardhje të ndryshme që mendojnë për të gjitha kërcënimet e mundshme dhe mënyrat se si mund të merret informacioni.

Në këtë mënyrë, si i identifikoni kërcënimet dhe dobësitë në një infrastrukturë IT?

Veprimet kryesore

- Kuptoni sulmet e zakonshme. Sulmet në dhe brenda rrjetit tuaj vijnë në shumë lloje të ndryshme.

- Inventoni dobësitë tuaja. Krijoni një listë të plotë të dobësive të mundshme.

- Përdorni mjetet e skanimit të dobësive. Ekzistojnë shumë mjete për të kontrolluar gjendjen ekzistuese të sigurisë së rrjetit tuaj.

- Vlerësoni rreziqet.

Cili është hapi i parë në kryerjen e një vlerësimi të rrezikut të sigurisë?

Të Hapi i parë në vlerësimi i rrezikut procesi është të caktojmë një vlerë/peshë për çdo aktiv të identifikuar në mënyrë që ne t'i klasifikojmë ato në lidhje me vlerën që çdo aktiv i shton organizatës.

- Çfarë asetesh duhet të mbrojmë?

- Si kërcënohen këto pasuri?

- Çfarë mund të bëjmë për t'iu kundërvënë këtyre kërcënimeve?

Recommended:

Çfarë përdoret softueri kundër malware për të përcaktuar ose zbuluar malware të ri?

Një anti-malware është një softuer që mbron kompjuterin nga malware si spyware, adware dhe krimbat. Ai skanon sistemin për të gjitha llojet e programeve me qëllim të keq që arrijnë të arrijnë në kompjuter. Një program kundër malware është një nga mjetet më të mira për të mbajtur kompjuterin dhe informacionin personal të mbrojtur

Si e përdorni Flexbox dhe rrjetin?

Ne i kemi rregulluar elementet si rreshta dhe kolona në ueb që kur kemi përdorur tabela për paraqitje. Të dy flexbox dhe grid bazohen në këtë koncept. Flexbox është më i miri për rregullimin e elementeve ose në një rresht të vetëm ose në një kolonë të vetme. Rrjeti është më i miri për rregullimin e elementeve në rreshta dhe kolona të shumta

Çfarë është mjeti me grusht dhe si e përdorni atë?

Një vegël me grusht, e quajtur gjithashtu një mjet krone, është një mjet dore që përdoret për të lidhur telekomunikacionet dhe telat e rrjetit me një panel patch, bllok punchdown, modul keystone ose kuti montimi në sipërfaqe. Pjesa 'shpoj poshtë' e emrit vjen nga goditja e telave në vend duke përdorur një veprim ndikimi

Cili është mjeti i njohur për të skanuar për dobësi?

Mjeti Nessus është një skanues i cenueshmërisë i markës dhe i patentuar i krijuar nga Tenable Network Security. Është instaluar dhe përdorur nga miliona përdorues në të gjithë botën për vlerësimin e cenueshmërisë, çështjet e konfigurimit etj

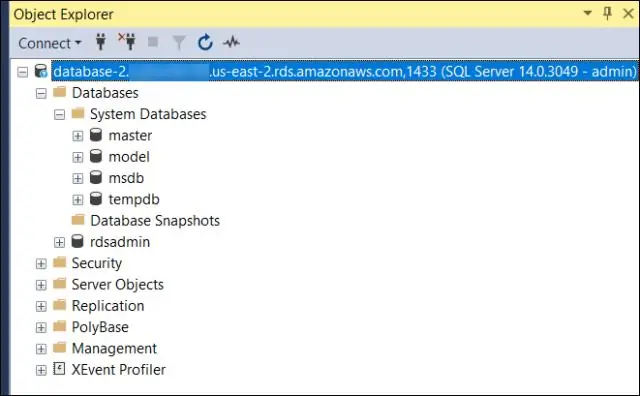

Si mund të përdorni procedurat e ruajtura dhe ose nxitësit për këtë bazë të dhënash?

Ne mund të ekzekutojmë një procedurë të ruajtur kurdo që të duam me ndihmën e komandës exec, por një trigger mund të ekzekutohet vetëm sa herë që një ngjarje (fusni, fshini dhe përditësoni) aktivizohet në tabelën në të cilën është përcaktuar trigeri. Procedura e ruajtur mund të marrë parametrat e hyrjes, por ne nuk mund t'i kalojmë parametrat si hyrje në një nxitës