- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- E modifikuara e fundit 2025-01-22 17:41.

Këto kritere quhen Autorizim, Autentifikimi dhe kontrolli i aksesit . Autentifikimi është çdo proces me anë të të cilit ju verifikoni se dikush është ai që ata pretendojnë se janë. Së fundi, kontrolli i aksesit është një mënyrë shumë më e përgjithshme për të folur për kontrollin akses në një burim në internet.

Përkatësisht, çfarë është autorizimi dhe kontrolli i aksesit?

Kontrolli i aksesit mekanizmat janë një element i domosdoshëm dhe vendimtar i projektimit për sigurinë e çdo aplikacioni. Autorizimi është akti i kontrollit për të parë nëse një përdorues ka lejen e duhur për të akses një skedar të caktuar ose të kryejë një veprim të caktuar, duke supozuar se përdoruesi e ka vërtetuar veten me sukses.

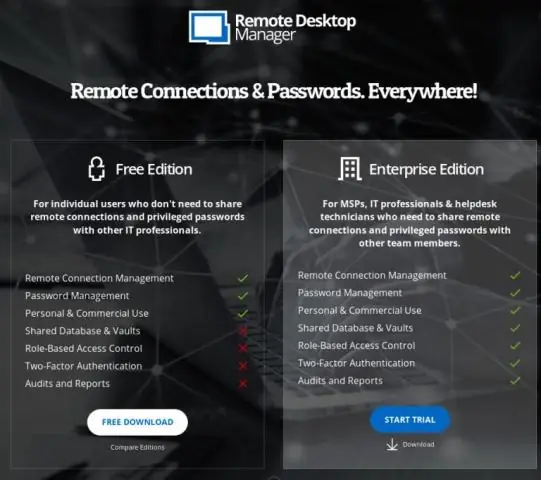

Përveç sa më sipër, cilat janë 3 llojet e kontrollit të aksesit? Tre Llojet e Kontrollit të Qasjes Sistemet Kontrolli i aksesit hyjnë sistemet tre variacione: diskrecionale Kontrolli i aksesit (DAC), E detyrueshme Kontrolli i aksesit (MAC), dhe Bazuar në Role Kontrolli i aksesit (RBAC).

Dije gjithashtu, cili është ndryshimi midis kontrollit të hyrjes dhe vërtetimit?

Autentifikimi është çdo proces me anë të të cilit një sistem verifikon identitetin e një përdoruesi që dëshiron akses sistemi. Sepse kontrolli i aksesit zakonisht bazohet në identitetin e përdoruesit që kërkon akses te një burim, vërtetimi është thelbësore për sigurinë efektive.

Cilat janë kontrollet e vërtetimit?

Autentifikimi teknologjia ofron akses kontrollin për sistemet duke kontrolluar nëse kredencialet e një përdoruesi përputhen me kredencialet në një bazë të dhënash të përdoruesve të autorizuar ose në një të dhënë vërtetimi server.

Recommended:

Çfarë është kontrolli nga ana e klientit dhe kontrolli nga ana e serverit në asp net?

Kontrollet e klientit janë të lidhura me të dhënat javascript nga ana e klientit dhe krijojnë HTML-në e tyre në mënyrë dinamike në anën e klientit, ndërsa Html e Kontrolleve të Serverit jepen në anën e serverit duke përdorur të dhënat e përmbajtura në ViewModel nga ana e serverit

Çfarë është kontrolli i aksesit në bazën e të dhënave?

Kontrolli i aksesit është një teknikë sigurie që rregullon se kush ose çfarë mund të shikojë ose përdorë burimet në mjedisin kompjuterik. Kontrolli fizik i aksesit kufizon aksesin në kampuse, ndërtesa, dhoma dhe asete fizike të TI-së. Kontrolli logjik i aksesit kufizon lidhjet me rrjetet kompjuterike, skedarët e sistemit dhe të dhënat

Sa kushton kontrolli i aksesit?

Kostot mesatare të kontrollit të hyrjes në kartë Prisni të paguani mesatarisht 1500 deri në 2500 dollarë për derë për një sistem me cilësi të lartë për deri në 150 persona. Nëse jeni duke kërkuar për një shërbim aksesi me kartë që do të shërbejë mbi 150 punonjës dhe do të ketë dy deri në tre dyer aksesi, do të kushtojë nga 2,500 deri në 3,500 dollarë

Çfarë është vërtetimi dhe verifikimi në bazën e të dhënave?

Verifikimi i të dhënave është një mënyrë për të siguruar që përdoruesi të shkruajë atë që ai ose ajo synon, me fjalë të tjera, për t'u siguruar që përdoruesi të mos gabojë kur fut të dhëna. Validimi ka të bëjë me kontrollimin e të dhënave hyrëse për t'u siguruar që ato janë në përputhje me kërkesat e të dhënave të sistemit për të shmangur gabimet e të dhënave

Si zbatohet kontrolli i aksesit i bazuar në role?

Kontrolli i aksesit i bazuar në role merr privilegjet që lidhen me secilin rol në kompani dhe i vendos ato drejtpërdrejt në sistemet e përdorura për aksesin në burimet e TI-së. I zbatuar siç duhet, ai u mundëson përdoruesve të kryejnë aktivitete - dhe vetëm ato aktivitete - të lejuara nga roli i tyre