- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- E modifikuara e fundit 2025-01-22 17:40.

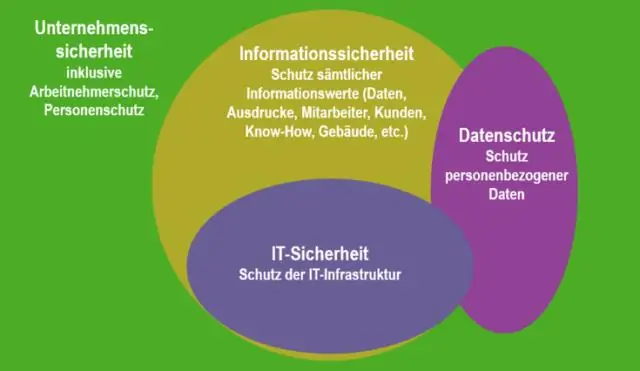

Qëllimi i sigurisë së TI-së është t'i mundësojë një organizate të përmbushë të gjitha objektivat e misionit/biznesit duke zbatuar sisteme duke marrë parasysh me kujdes rreziqet që lidhen me TI-në për organizatën, partnerët e saj dhe klientët e saj. Pesë qëllimet e sigurisë janë konfidencialiteti , disponueshmëria , integriteti , llogaridhënie dhe siguri.

Thjesht kështu, cilat janë qëllimet e sigurisë së informacionit?

Kuptimi i Qëllimeve kryesore të Sigurisë së Informacionit. Tre qëllimet kryesore të sigurisë së informacionit janë parandalimi i humbjes së disponueshmëria , humbja e integriteti , dhe humbja e konfidencialiteti për sistemet dhe të dhënat.

Gjithashtu dini, cilat janë 4 qëllimet e një rrjeti të sigurt? -Disponueshmëria- Përdoruesit kanë akses në shërbimet e informacionit dhe rrjeti burimet. -Konfidencialiteti-Parandaloni përdoruesit e paautorizuar që të marrin informacion rreth a rrjeti . -Funksionaliteti-Parandalimi i sulmuesve nga ndryshimi i aftësive ose operacioneve normale të a rrjeti.

Për më tepër, cilat janë 3 qëllimet e sigurisë së informacionit?

Parimi 2: Janë Tre Qëllimet e Sigurisë Konfidencialiteti , Integriteti , dhe Disponueshmëria . Të gjitha masat e sigurisë së informacionit përpiqen të adresojnë të paktën një nga tre qëllimet: Mbrojtja e konfidencialiteti të të dhënave. Ruajeni integriteti të të dhënave.

Cilat janë objektivat e sigurisë?

Pesë objektivat e sigurisë janë integriteti, disponueshmëria, konfidencialiteti, llogaridhënia dhe siguria.

Recommended:

Cilat janë pesë karakteristikat kryesore të komunikimit?

Karakteristikat e komunikimit jepen më poshtë: (1) Dy ose më shumë persona: (2) Shkëmbimi i ideve: (3) Kuptimi i ndërsjellë: (4) Komunikimi i drejtpërdrejtë dhe i tërthortë: (5) Procesi i vazhdueshëm: (6) Përdorimi i fjalëve gjithashtu si simbole:

Cilat janë pesë funksionet kryesore të administratorit të bazës së të dhënave?

Roli mund të përfshijë planifikimin e kapacitetit, instalimin, konfigurimin, hartimin e bazës së të dhënave, migrimin, monitorimin e performancës, sigurinë, zgjidhjen e problemeve, si dhe rezervimin dhe rikuperimin e të dhënave

Cilat janë pesë dobësitë kryesore të sistemit tuaj operativ?

Dobësitë më të zakonshme të sigurisë së softuerit përfshijnë: Mungon enkriptimi i të dhënave. Injeksion i komandës OS. injeksion SQL. Mbushje e tamponit. Mungon vërtetimi për funksionin kritik. Mungon autorizimi. Ngarkimi i pakufizuar i llojeve të skedarëve të rrezikshëm. Mbështetja në të dhëna të pabesueshme në një vendim sigurie

Cilat janë pesë llojet kryesore të pushtetit?

Pesë llojet e pushtetit përfshijnë fuqinë shtrënguese, fuqinë eksperte, pushtetin legjitim, fuqinë referente dhe fuqinë e shpërblimit

Cilat janë qëllimet e shkrimit të shënimeve të folësit dhe cilat janë gjërat kryesore që duhen mbajtur mend rreth shënimeve të folësit?

Shënimet e folësit janë tekst udhëzues që përdor prezantuesi gjatë prezantimit të një prezantimi. Ato e ndihmojnë prezantuesin të kujtojë pika të rëndësishme gjatë prezantimit. Ato shfaqen në rrëshqitje dhe mund të shikohen vetëm nga prezantuesi dhe jo nga audienca