- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- E modifikuara e fundit 2025-01-22 17:40.

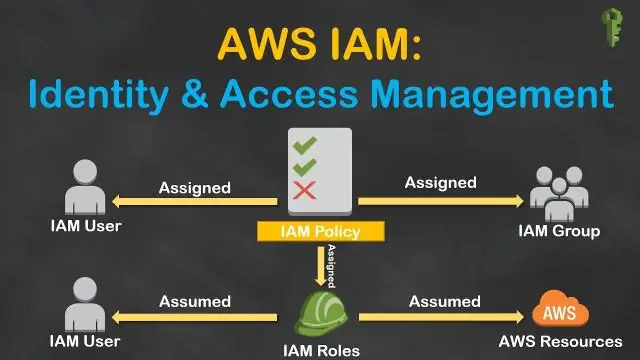

AWS Menaxhimi i identitetit dhe aksesit ( UNË JAM ) ju mundëson të menaxhoni aksesin në AWS shërbimet dhe burimet në mënyrë të sigurt. Duke përdorur IAM , ju mund të krijoni dhe menaxhoni AWS përdoruesit dhe grupet, dhe përdorni lejet për të lejuar dhe mohuar aksesin e tyre AWS burimet. UNË JAM është një veçori e juaja AWS llogaria e ofruar pa pagesë shtesë.

Për më tepër, cili është roli i IAM në AWS?

Një Roli IAM eshte nje AWS Menaxhimi i identitetit dhe aksesit ( UNË JAM ) subjekt me leje për të bërë AWS kërkesat e shërbimit. Rolet e IAM nuk mund të bëjë kërkesa të drejtpërdrejta për të AWS shërbime; ato janë menduar të merren përsipër nga subjekte të autorizuara, si p.sh UNË JAM përdoruesit, aplikacionet ose AWS shërbime të tilla si EC2.

Dikush mund të pyesë gjithashtu, si funksionon vërtetimi AWS? Autentifikimi AWS është "mbushur në" HTTP ndërsa SSH është një protokoll i plotë. Rreth asaj se si punon . Kjo është e gjitha në AWS Docs, por këtu është një përmbledhje e shkurtër. Ju ndërtoni kërkesën tuaj, më pas llogaritni një formular të kanonizuar dhe në fund përdorni çelësin/sekretin tuaj për ta nënshkruar atë.

Prandaj, a është AWS IAM falas?

Falas per te perdorur AWS Menaxhimi i identitetit dhe aksesit ( UNË JAM ) dhe AWS Shërbimi i Tokenit të Sigurisë ( AWS STS) janë veçori të tuajat AWS llogaria e ofruar pa pagesë shtesë. Ju tarifoheni vetëm kur hyni në të tjera AWS shërbimet duke përdorur tuajin UNË JAM përdoruesit ose AWS Kredencialet e përkohshme të sigurisë STS.

Çfarë përfaqëson IAM?

Një akronim për Menaxhimin e Identitetit dhe Qasjes, UNË JAM i referohet një kuadri politikash dhe teknologjish për të siguruar që njerëzit e duhur në një ndërmarrje të kenë aksesin e duhur në burimet teknologjike. I quajtur edhe menaxhimi i identitetit (IdM), UNË JAM sistemet bien nën ombrellën gjithëpërfshirëse të sigurisë së IT-së.

Recommended:

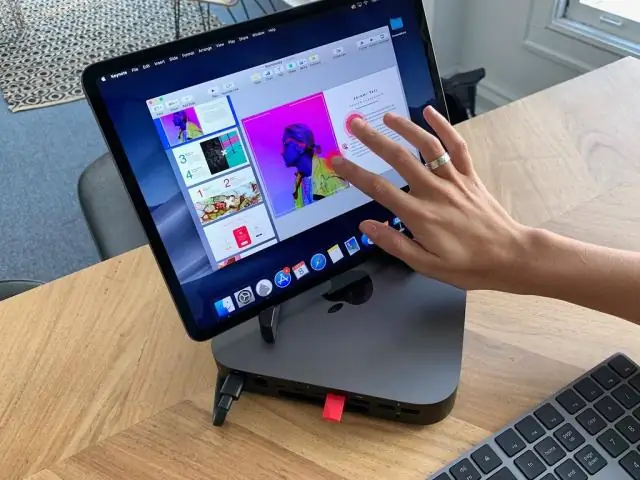

Si mund ta përdor iPad-in tim si ekran për Mac mini?

Ka dy mënyra për ta kthyer iPad-in tuaj në amonitor për Mac. Mund t'i lidhni të dyja së bashku me një kabllo USB dhe të ekzekutoni një aplikacion si Duet Display në iPad. Ose mund të shkoni me valë. Kjo do të thotë të lidhni një Lunadongle në Mac dhe më pas të ekzekutoni aplikacionin Luna në iPad

Si mund ta përdor mjetin mbushës në animacionin Adobe?

Aplikoni një mbushje me ngjyrë të fortë duke përdorur inspektorin e pronës Zgjidhni një objekt ose objekte të mbyllura në skenë. Zgjidhni Dritarja > Karakteristikat. Për të zgjedhur një ngjyrë, klikoni kontrollin Fill Color dhe bëni një nga sa vijon: Zgjidhni një mostër ngjyrash nga paleta. Shkruani vlerën heksadecimal të një ngjyre në kuti

Si mund t'i përdor grafikët e Google?

Mënyra më e zakonshme për të përdorur grafikët e Google është me JavaScript të thjeshtë që futni në faqen tuaj të internetit. Ju ngarkoni disa biblioteka të grafikut të Google, listoni të dhënat që do të hartohen, zgjidhni opsionet për të personalizuar grafikun tuaj dhe në fund krijoni një objekt grafiku me një ID që zgjidhni

Si mund të përdor lidhjen lokale të internetit për t'u lidhur me internetin ndërsa përdor VPN?

Si të përdorni lidhjen lokale të internetit për të hyrë në internet Ndërsa jeni ende i lidhur me VPN-në Klikoni me të djathtën në lidhjen tuaj VPN dhe zgjidhni Properties. Shkoni te skeda Networking, theksoni InternetConnection Version 4 dhe klikoni në skedën Properties. Klikoni në skedën Advanced. Në skedën Cilësimet e IP-së, zgjidhni opsionin

Si mund ta përdor emrin tim të domenit në AWS?

Drejtoni domenin në Shërbimet Ueb Amazon (AWS) Shembull EC2 Nëse jeni i ri në Amazon Route 53, shihni një faqe mirëseardhjeje; zgjidhni Filloni Tani për Menaxhimin e DNS. Zgjidhni Krijo Zonë të Pritur. Për Domain Name, shkruani emrin e domain. Zgjidhni Krijo. Klikoni Zonën e pritur, modifikoni grupin e rekordeve. Në vlerë, shtoni ec2-54-152-134-146.compute-1.amazonaws.com