- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- E modifikuara e fundit 2025-01-22 17:40.

Shef, Ansible, Puppet dhe SaltStack janë shembuj të njohur, me burim të hapur të tyre mjetet . Kam parë shumë kompani që i përdorin këto mjetet për të krijuar dhe modifikuar, ose dispozitë , infrastrukturë të re dhe konfiguroni ato më pas.

Në këtë mënyrë, çfarë është një mjet sigurimi?

Mjetet e sigurimit përdoren për të instaluar dhe menaxhuar sasi të mëdha kompjuterësh. Mjetet e sigurimit përdoren për të instaluar dhe menaxhuar sasi të mëdha kompjuterësh. Gjatë grumbullimit të kompjuterëve, në përgjithësi është e dëshirueshme që hardueri dhe softueri të mbahen sa më homogjenë që të jetë e mundur.

Dikush mund të pyesë gjithashtu, cilat janë mjetet e përdorura në kompjuterin cloud? Mjetet e llogaritjes në renë kompjuterike:

- Amazon Cloudwatch.

- Monitorimi i Microsoft Cloud.

- AppDynamics.

- BMC TrueSight Pulse.

- CA Technologies.

- Relike e re.

- Hiperike.

- Erërat diellore.

Gjithashtu e dini, çfarë është një mjet konfigurimi?

Konfigurimi Menaxhimi (CM) është një proces inxhinierik i sistemeve për vendosjen dhe ruajtjen e konsistencës së performancës, atributeve funksionale dhe fizike të një produkti me kërkesat, dizajnin dhe informacionin operacional gjatë gjithë jetës së tij.

Cili është ndryshimi midis sigurimit dhe konfigurimit?

Konfigurimi Menaxhimi Në thelb, kjo është duke përdorur një mjet si Chef, Puppet ose Ansible to konfiguroni serverin tuaj. " Sigurimi ” shpesh nënkupton që është hera e parë që e bëni. Konfigurimi menaxhimi zakonisht ndodh në mënyrë të përsëritur. Konfigurimi mjetet e menaxhimit zakonisht marrin "fakte" për t'i bërë të vërteta në lidhje me serverin - "sigurohu /etc/my.

Recommended:

Cili është mjeti më popullor që përdoret për kontejnerizimin?

Tutum, Kitematic, dockersh, Weave dhe Centurion janë mjetet më të njohura në kategorinë "Mjetet e kontejnerëve"

Cili standard përdoret për transferimin e të dhënave klinike dhe administrative midis sistemeve të ndryshme të informacionit spitalor HIS)?

Niveli i shtatë i shëndetit ose HL7 i referohet një grupi standardesh ndërkombëtare për transferimin e të dhënave klinike dhe administrative ndërmjet aplikacioneve softuerike të përdorura nga ofrues të ndryshëm të kujdesit shëndetësor. Këto standarde fokusohen në shtresën e aplikimit, e cila është 'shtresa 7' në modelin OSI

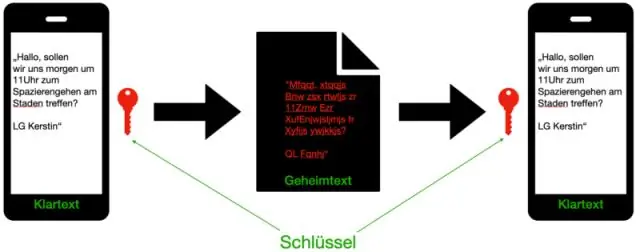

Cili çelës përdoret për të enkriptuar dhe deshifruar mesazhet?

Kriptografia asimetrike, e njohur gjithashtu si kriptografia e çelësit publik, përdor çelësat publikë dhe privatë për të kriptuar dhe deshifruar të dhënat. Çelësat janë thjesht numra të mëdhenj që janë çiftuar së bashku, por nuk janë identikë (asimetrikë). Një çelës në çift mund të ndahet me të gjithë; quhet çelës publik

Cili mjet mund të përdoret për të krijuar ikona dhe ekrane spërkatës për të gjitha pajisjet e mbështetura?

Një nga gjërat më interesante në lidhje me Ionic është mjeti i burimeve që ata ofrojnë për gjenerimin automatik të të gjitha ekraneve dhe ikonave që ju nevojiten. Edhe nëse nuk jeni duke përdorur Ionic, ia vlen ta instaloni vetëm për të përdorur këtë mjet dhe më pas transferoni ekranet spërkatës dhe ikonat në projektin tuaj aktual

Cili është mjeti i njohur për të skanuar për dobësi?

Mjeti Nessus është një skanues i cenueshmërisë i markës dhe i patentuar i krijuar nga Tenable Network Security. Është instaluar dhe përdorur nga miliona përdorues në të gjithë botën për vlerësimin e cenueshmërisë, çështjet e konfigurimit etj